在早期要從一臺計算機通過網絡登錄另一條計算機獲取終端,用的大多數是telnet協議,這種協議由於是明文傳輸的,在用戶身份認證時,很容易被cracker抓取報文,從中獲得帳戶密碼,然後你將爲他所做的破壞負責。後來爲了數據更安全的傳,出現了SSH(secureshell ),由IETF網絡小組所定製,SSH 爲建立在應用層和傳輸層基礎上的安全協議,是目前較可靠,專爲遠程登錄會話和其他網絡服務提供安全性的協議。

openssh,dropbear程序是SSH協議的實現。

下面來看看如何安全配置SSHD服務:

控制ssh連接數,連接頻度。

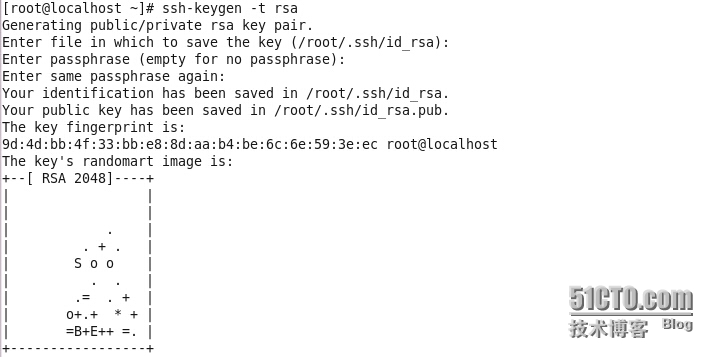

基於密鑰認證,可以實現在建立連接時不需要輸密碼,比口令認證更方便,安全,缺點就是要保管好私鑰文件。

# ssh-keygen -t rsa 生成密鑰;

# ssh-copy-id -i .ssh/id_rsa.pub [email protected]

將生成的公鑰內容追加到目標主機用戶家目錄下./ssh/authorized_keys文件中。

下次登錄的時候,就可以直接完成密鑰認證,無需輸密碼了。

接下來看看如何用Dropbear實現SSH。

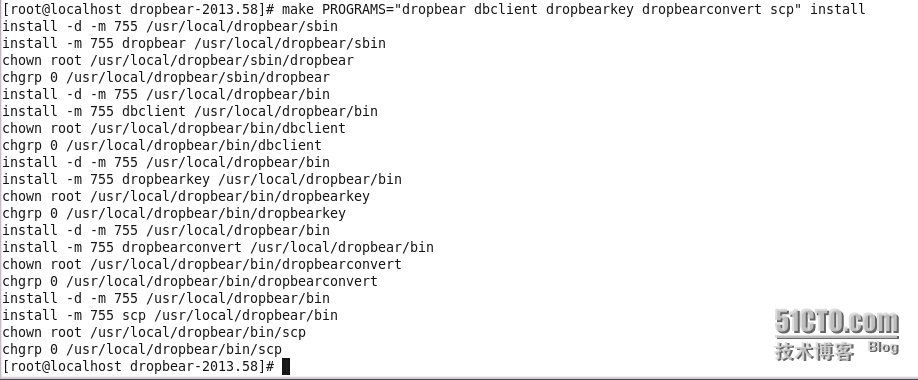

首先編譯安裝dropbear:

# tar -xvf dropbear-2013.58.tar.bz2

# cd dropbear-2013.58

# ls

# ./configure --prefix=/usr/local/dropbear --sysconfdir=/etc/dropbear

# make PROGRAMS="dropbear dbclient dropbearkey dropbearconvert scp"

# make PROGRAMS="dropbear dbclient dropbearkey dropbearconvert scp" install

安裝完成!

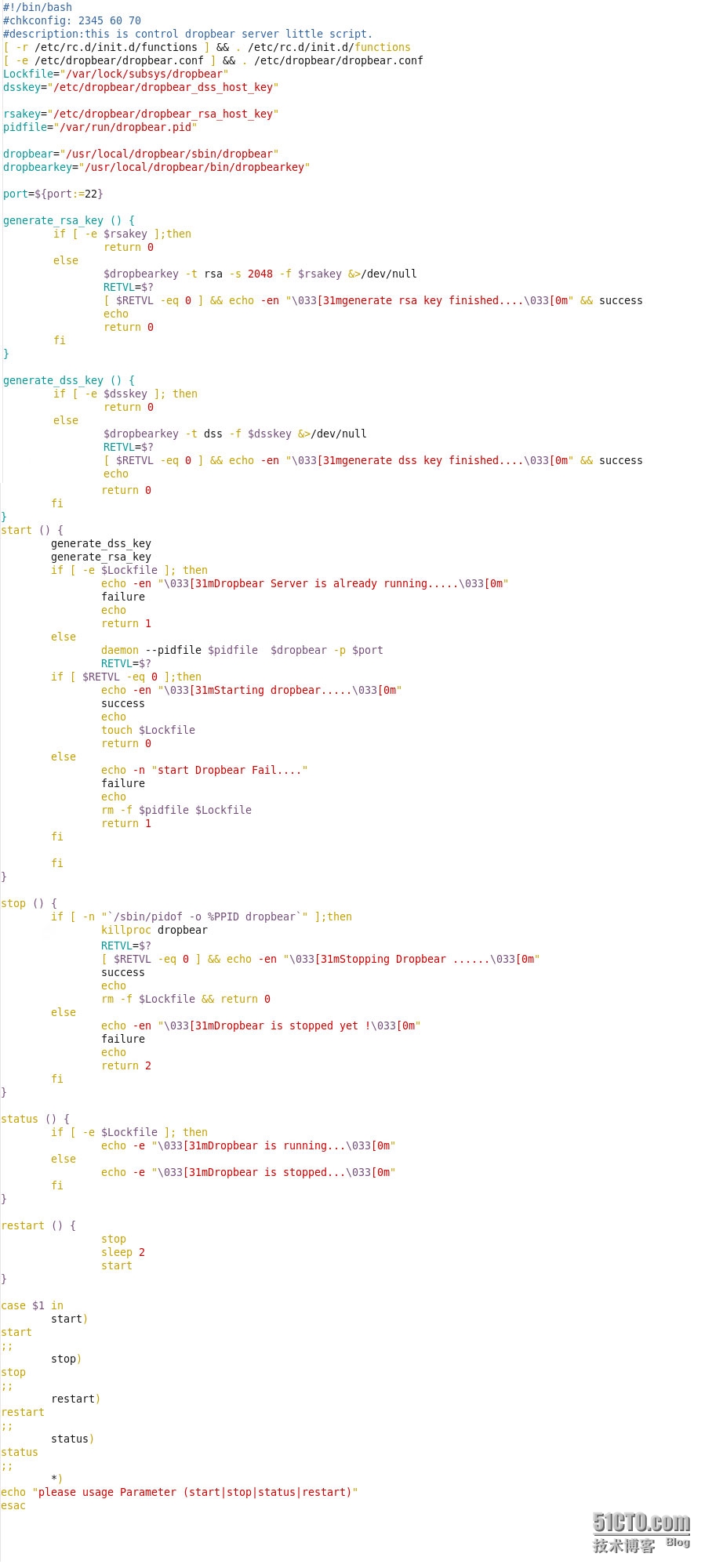

爲dropbear編寫服務控制腳本:

以下是小菜寫的腳本,可能不太完善,大家互相學習。

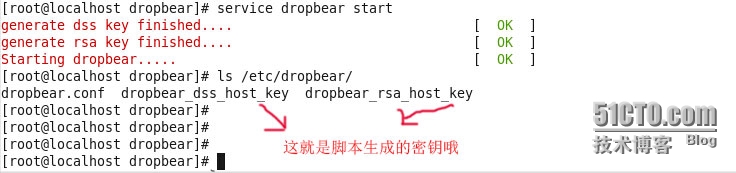

現在可以用腳本控制dropbear了,啓動下試試?

第一次啓動,腳本會幫我們生成密鑰。

# service dropbear start

啓動成功,我們看看是不是真的啓動了。

看來是真的啓動了,偵聽在22222端口,偵聽在這個端口,是我在腳本里指定的。

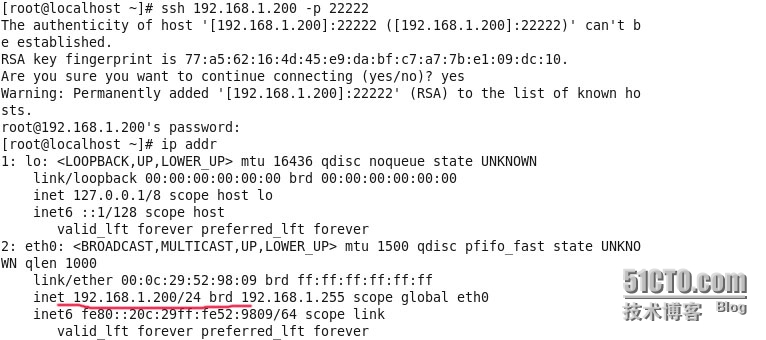

我們試試它能不能正常工作,用192.168.1.198連進來試試。

# ssh 192.168.1.200 -p 22222

成功登錄,看到紅色標記的部分沒,192.168.1.200這是我們dropbear服務器的地址哦。

好了,大功告成了,去睡覺了。

以上內容純小菜手打,親測實驗截圖。

有問題歡迎與我交流QQ1183710107

![@631$_)P(LWYKQ]%33YQG)K.jpg wKioL1OEjBjwGNoFAAHayYkCbQg286.jpg](http://s3.51cto.com/wyfs02/M00/2A/B2/wKioL1OEjBjwGNoFAAHayYkCbQg286.jpg)

![]G(M]EGZM2M8QT5TZ}[}FUP.jpg wKiom1OElQHjjPRMAAGEYFw04So658.jpg](http://s3.51cto.com/wyfs02/M01/2A/B2/wKiom1OElQHjjPRMAAGEYFw04So658.jpg)

![XJKYIDYE%]9@U`%A9F0YL1O.jpg wKioL1OEwEbRaDceAAGybvx5jFY676.jpg](http://s3.51cto.com/wyfs02/M02/2A/B4/wKioL1OEwEbRaDceAAGybvx5jFY676.jpg)