一.測試拓撲

二.測試思路

1.分別測試tcp和udp的連續端口PAT

2.再用靜態端口轉換工具分別將TCP端口和udp端口轉換到某個常用端口進行測試

---tcp轉換到TCP23,用telnet測試

---udp轉換到UDP514,用syslog發送進行測試

3.爲了測試方便,防火牆只設兩個區Outside和Inside

---將Inside服務器的TCP1000~2000映射到防火牆Outside口的TCP1000~2000上

---將Inside服務器的UDP1000~2000映射到防火牆Outside口的UPD2000~3000上

4.測試發現如果TCP端口範圍與UDP端口範圍一樣,第二個NAT配置不上,會報如下錯誤:

ERROR: NAT unable to reserve ports.

三.基本配置

1.Outside服務器

IP:202.100.1.8/24

2.防火牆ASA842

interface GigabitEthernet0

nameif Outside

security-level 0

ip address 202.100.1.10 255.255.255.0

!

interface GigabitEthernet1

nameif Inside

security-level 100

ip address 10.1.1.10 255.255.255.0

3.Intside服務器

IP:10.1.1.8/24

GW:10.1.1.10

四.靜態PAT端口範圍配置

1.定義端口範圍對象

object network Inside_Server

host 10.1.1.8

object service tcp_ports

service tcp destination range 1000 2000

object service udp_ports

service udp destination range 2000 3000

2.配置twice-nat

nat (outside,inside) source static any any destination static interface Inside_Server service tcp_ports tcp_ports

nat (outside,inside) source static any any destination static interface Inside_Server service udp_ports udp_ports

3.配置並應用防火牆策略

access-list Outside extended permit tcp any object Inside_Server range 1000 2000

access-list Outside extended permit udp any object Inside_Server range 2000 3000

access-group Outside in interface Outside

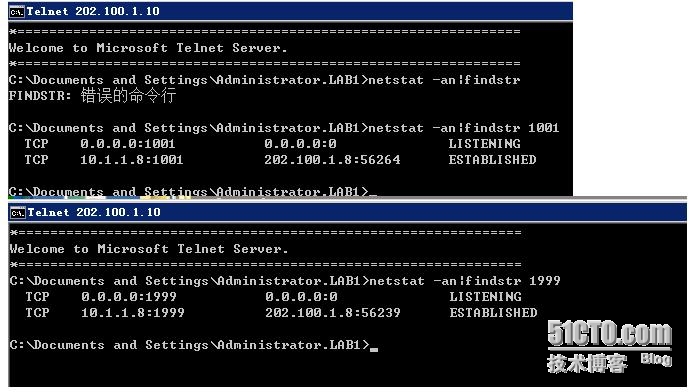

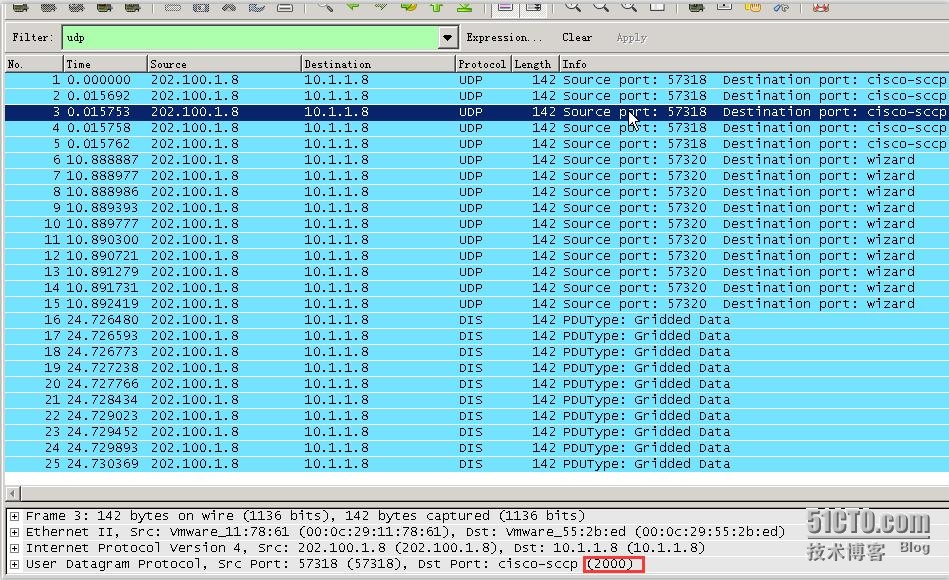

4.測試驗證

---可以用多種方式驗證,如果進行靜態端口轉換嫌麻煩,可以直接抓包驗證