2017年5月,勒索病毒爆發,主要是通過windows主機相應的漏洞進行感染

記錄當時使用防火牆日誌軟件搜尋存在漏洞和疑似中毒的過程

公網地址已經作廢

某單位業務系統漏洞分析報告

中青在線5月13日電(中國青年報·中青在線記者潘圓)針對5月12日開始在全球爆發的Wannacry(永恆之藍)勒索蠕蟲***,今天國家網絡與信息安全信息通報中心發佈緊急通報。通報稱,“我國部分Windows系列操作系統用戶已經遭到感染。改病毒主要通過SMB文件共享協議進行傳播。

週末,“永恆之藍”病毒席捲全球,爲避免病毒對廣電工作產生影響,武漢本公司公司維護人員在5月13日週六,緊急對某單位系統進行了漏洞分析,分析結果如下:

1、防火牆策略正常,被***端口處於被保護狀態;

2、因內網服務器衆多,分屬各維護單位,只能從網絡層面進行檢查,發現有一臺服務器疑似中毒,並及時通知服務器負責人員,告知檢測結果和防範方法。

爲防止意外發生,本公司公司維護人員5月15日第一時間到現場進行支持,避免病毒對業務的產生影響,同時建議單位通知各維護單位和個人及時更新補丁,注意設備使用安全。

下面是本次病毒的防範方法和我公司對系統漏洞分析的過程,並在最後對疑似中毒服務器給出解決建議。

1.防範方法

1.1.更新補丁

https://technet.microsoft.com/zh-cn/library/security/MS17-010.aspx,下載該補丁更新。

1.2.使用防火牆

使用防火牆關閉(包括虛擬機)445,135,137,138,139等端口

1.3.關閉計算機server服務

在計算機管理中,點擊服務,關閉或禁用“server”服務。

1.4.更新殺毒軟件

更新殺毒軟件病毒庫,進行軟件殺毒。

2.漏洞分析

2.1.分析外網映射端口

使用端口掃描軟件,查看公網端口映射中是否存在445,135,137,138,139這些高危端口。

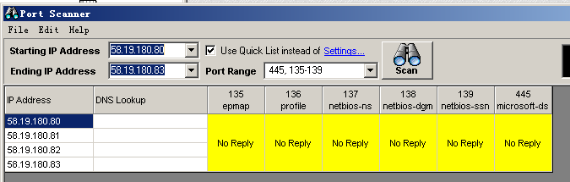

:襄陽聯通58.19.180.80/30,端口掃描結果如下:

(圖:襄陽聯通端口掃描結果)

可見在襄陽聯通公網對外映射端口不存在漏洞端口。

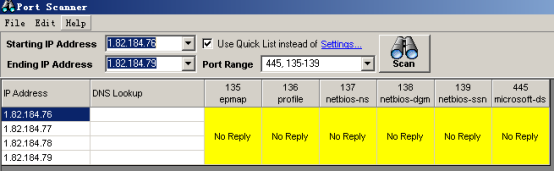

對上海富亞公網1.82.184.76/30端口掃描結果如下:

(圖:上海富亞公網端口掃描結果)

可見上海富亞公網對外映射端口不存在漏洞端口。

2.2.目的流量分析

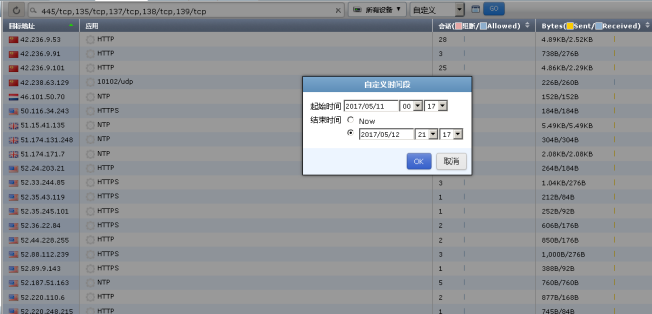

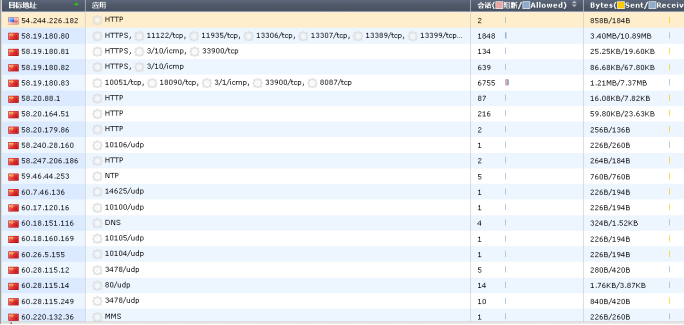

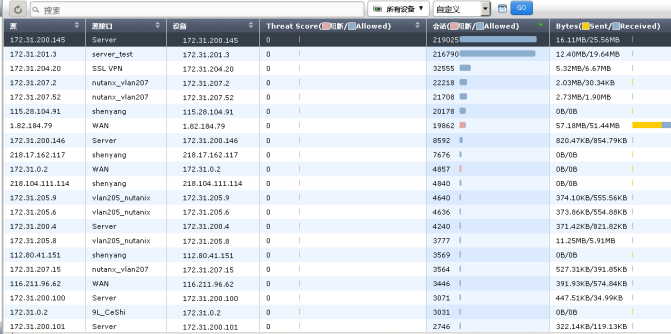

查詢最近3天內,5月11日到5月13日內網流量進行分析查看,看是否有存可疑源地址和目的地址的流量。

三天內查看外網訪問目的地址流量排行,查看是否有使用tcp 445,136,137,138,139端口的異常流量。

(圖:目的地址流量查看1)

(圖:目的地址流量查看2)

根據分析,在最近三天內沒有發現使用高危端口目的流量。

2.3.源流量分析

查詢最近3天內,5月11日到5月13日內網流量進行分析查看,看是否有存可疑源地址和目的地址的流量。

(圖:源流量分析1)

可見,沒有異常的源地址流量。

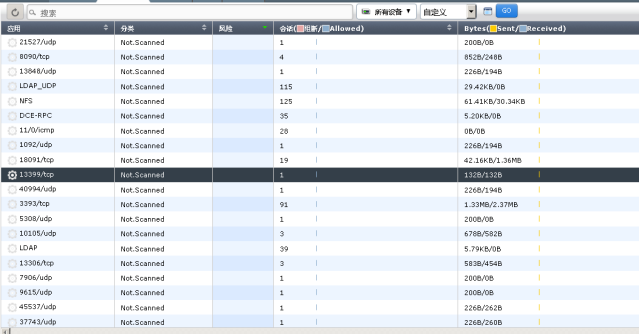

2.4.應用分析

查詢最近3天內,5月11日到5月13日內網應用情況。

(圖:應用查看1)

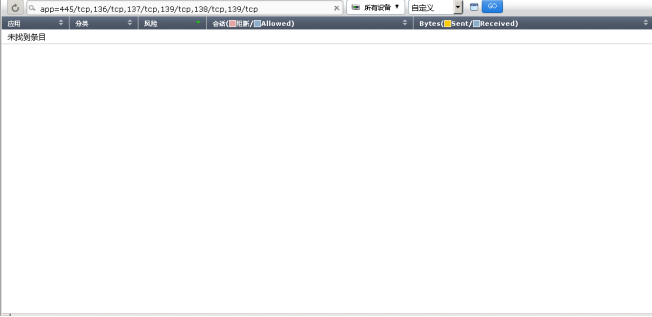

查看tcp 445,136,137,138,139端口使用的應用:

(圖:查看高危端口的應用)

可見,沒有相關tcp 445,136,137,138,139端口的應用。

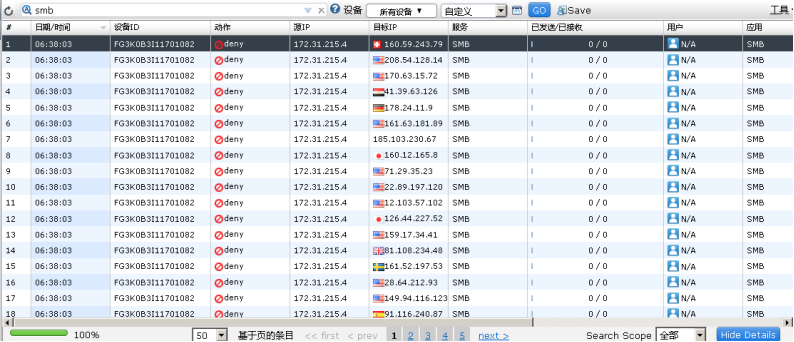

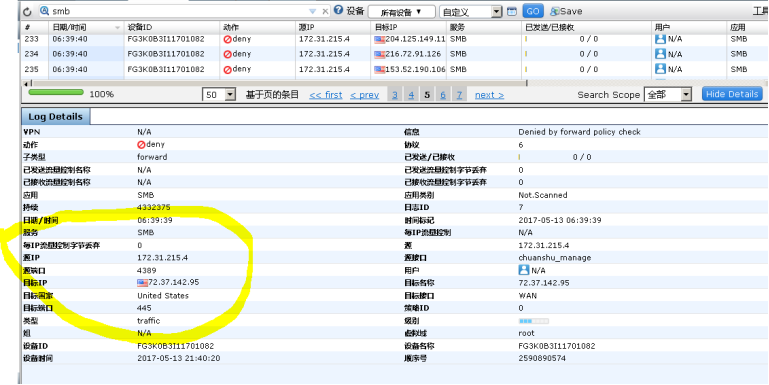

2.5.查看SMB服務的策略流量

查詢最近3天內,5月11日到5月13日內網協議SMB的情況。

(圖:SMB協議使用情況)

(圖:172.31.215.4使用SMB協議情況)

可見IP爲172.31.215.4的主機SMB協議開啓,使用445端口。目標地址爲國外各個地址,有美國,日本,英國等。基本判斷內網中172.31.215.4這臺主機有疑似跡象。

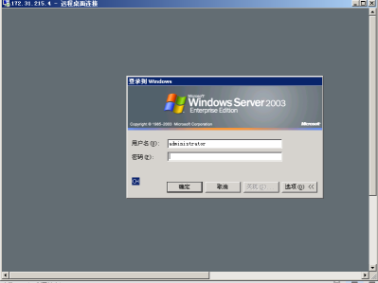

(圖:172.31.215.4登錄界面)

雖然該主機使用SMB服務發送流量,但是被防火牆策略阻攔,被限制住,沒有影響內網安全。

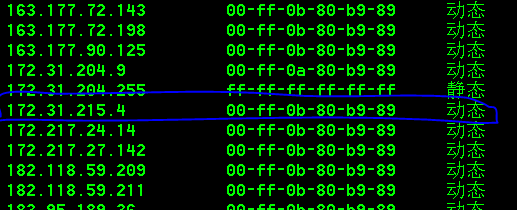

(圖:172.31.215.4主機MAC地址爲00-ff-0b-80-b9-89)

(圖:mac地址查詢信息)

3.結論

1)172.31.215.4有漏洞跡象,瘋狂發送SMB服務;

2)內網沒有發現其他漏洞跡象;

3)防火牆策略阻止了病毒的影響;

4)172.31.215.4這臺主機的MAC地址爲00-ff-0b-80-b9-89;

5)基本可以判斷該主機使用時間較長。

4.建議解決辦法

172.31.215.4這臺主機不是虛擬機,而是實際服務器,使用者是網絡信息部門,推測爲傳輸設備網管服務器。

該服務器的情況未知,並沒有登記在我們的維護清單中,不知曉賬戶密碼。

登錄該服務器,進行病毒查殺和更新補丁。