一、簡介

1、cas是有耶魯大學研發的單點登錄服務器

2、本教材所用環境

· Tomcat7.2

· JDK6

· CAS Service 版本 cas-server-3.4.8-release

· CAS Client版本 cas-client-3.2.1-release

二、生成證書

證書對於實現此單點登錄非常之重要,證書是服務器端和客戶端安全通信的憑證,本教程只是演示,所有用了

JDK自帶的證書生成工具keytool。當然在實際項目中你可以到專門的證書認證中心購買證書。

中文官方網站:http://www.verisign.com/cn/

1、用JDK自帶的keytool生成證書

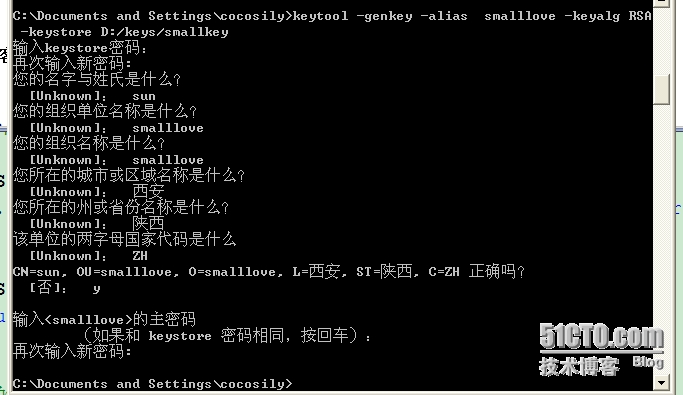

1. 命令:keytool -genkey -alias smalllove -keyalg RSA -keystore D:/keys/smallkey

此命令是生成一個證書,其中 smalllove 是證書別名

此命令的執行如圖所示:

其中名字與姓氏這一最好寫你的域名,如果在單擊測試你可以在C:\Windows\System32\drivers\etc\hosts文件中映射一個虛擬域名,

注意不要寫IP。

2、導出證書

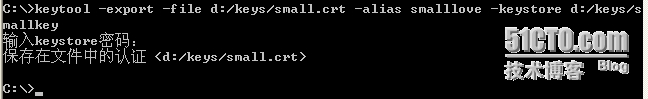

1. 命令:C:\>keytool -export -file d:/keys/small.crt -alias smalllove -keystore d:/keys/smallkey

如圖:

密碼爲上步設置的密碼。

3、把證書導入到客戶端JDK中。

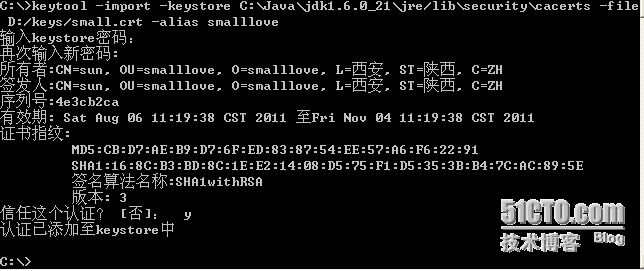

1. 命令:keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

此命令是把證書導入到JDK中。

如圖:

到此證書導入成功。

注意:在此步有可能出現如下錯誤

1. C:\>keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

2. 輸入keystore密碼:

3. keytool錯誤: java.io.IOException: Keystore was tampered with, or password was incorrect

次錯誤的解決方法是,把%JAVA_HOME%\lib\security下的cacerts文件刪除掉,在執行。

三、配置服務端

1、下載CAS的服務端,解壓,把解壓後的文件中modules文件夾中的cas-server-webapp-3.4.8.war文件拷貝的%TOMCAT_HOME%\webapps

下,並修改文件名爲:cas.war。

2、修改%TOMCAT_HOME%\conf\server.xml文件

去掉此文件83到93行之間的註釋,修改爲:

1. <Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true"

2. maxThreads="150" scheme="https" secure="true"

3. clientAuth="false" sslProtocol="TLS"

4. keystoreFile="D:/keys/smallkey" <!--在2.1中生成的證書的位置-->

5. keystorePass="smalllove"/> <!--在2.1中設置的密碼-->

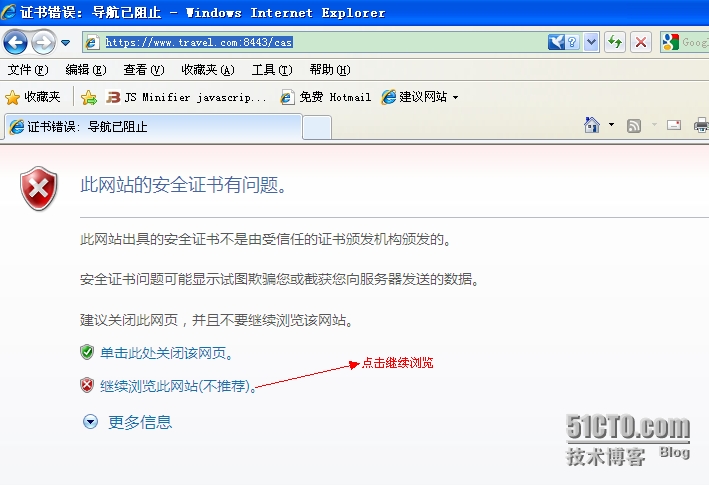

3、以上配置完成訪問http://yourhost:8443/cas出現一下頁面

點擊繼續瀏覽會出現

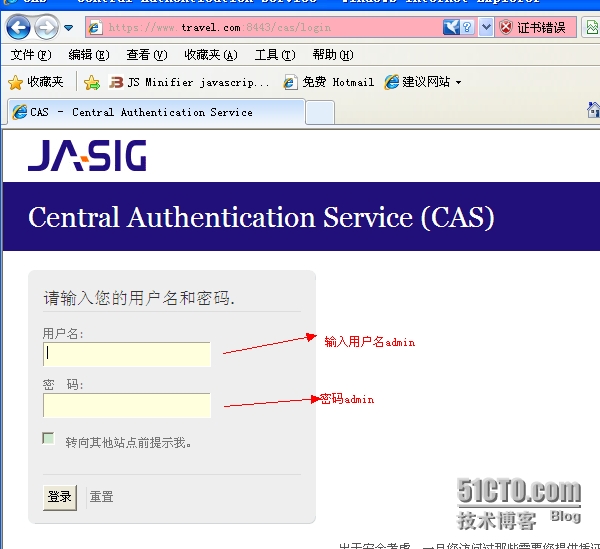

輸入用戶名admin和密碼admin登錄則會出現

登錄成功。

至此,說明服務端配置成功。

四、配置客戶端

1、添加客戶端到你的項目中

·手動下載下載cas-client,地址:http://www.ja-sig.org/downloads/cas-clients/,然後解壓cas-client-3.1.12.zip,在modules文件夾中有需要的jar包, 請根據自己的項目情況選擇使用,把相應的jar包放到你項目WEB-INF/lib下。

·使用maven

1. <!-- cas -->

2. <dependency>

3. <groupId>org.jasig.cas.client</groupId>

4. <artifactId>cas-client-core</artifactId>

5. <version>3.1.12</version>

6. </dependency>

2、在客戶端項目的web.xml配置過濾器

1. <!-- ======================== 單點登錄開始 ======================== -->

2. <!-- 用於單點退出,該過濾器用於實現單點登出功能,可選配置 -->

3. <listener>

4. <listener-class>org.jasig.cas.client.session.SingleSignOutHttpSessionListener</listener-class>

5. </listener>

6.

7. <!-- 該過濾器用於實現單點登出功能,可選配置。 -->

8. <filter>

9. <filter-name>CAS Single Sign Out Filter</filter-name>

10. <filter-class>org.jasig.cas.client.session.SingleSignOutFilter</filter-class>

11. </filter>

12. <filter-mapping>

13. <filter-name>CAS Single Sign Out Filter</filter-name>

14. <url-pattern>/*</url-pattern>

15. </filter-mapping>

16.

17. <!-- 該過濾器負責用戶的認證工作,必須啓用它 -->

18. <filter>

19. <filter-name>CASFilter</filter-name>

20. <filter-class>org.jasig.cas.client.authentication.AuthenticationFilter</filter-class>

21. <init-param>

22. <param-name>casServerLoginUrl</param-name>

23. <param-value>https://www.travel.com:8443/cas/login</param-value>

24. <!--這裏的server是服務端的IP -->

25. </init-param>

26. <init-param>

27. <param-name>serverName</param-name>

28. <param-value>http://www.travel.com:8080</param-value><span style="color:#FF0000;"> ①</span>

29. </init-param>

30. </filter>

31. <filter-mapping>

32. <filter-name>CASFilter</filter-name>

33. <url-pattern>/*</url-pattern>

34. </filter-mapping>

35.

36. <!-- 該過濾器負責對Ticket的校驗工作,必須啓用它 -->

37. <filter>

38. <filter-name>CAS Validation Filter</filter-name>

39. <filter-class>

40. org.jasig.cas.client.validation.Cas20ProxyReceivingTicketValidationFilter</filter-class>

41. <init-param>

42. <param-name>casServerUrlPrefix</param-name>

43. <param-value>https://www.travel.com:8443/cas</param-value>

44. </init-param>

45. <init-param>

46. <param-name>serverName</param-name>

47. <param-value>http://www.travel.com:8080</param-value> <span style="color:#FF0000;">②</span>

48. </init-param>

49. </filter>

50. <filter-mapping>

51. <filter-name>CAS Validation Filter</filter-name>

52. <url-pattern>/*</url-pattern>

53. </filter-mapping>

54.

55. <!-- 該過濾器負責實現HttpServletRequest請求的包裹, 比如允許開發者通過HttpServletRequest的getRemoteUser()方法獲得SSO登錄用戶的登錄名,可選配置。 -->

56. <filter>

57. <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

58. <filter-class>

59. org.jasig.cas.client.util.HttpServletRequestWrapperFilter</filter-class>

60. </filter>

61. <filter-mapping>

62. <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

63. <url-pattern>/*</url-pattern>

64. </filter-mapping>

65.

66. <!-- 該過濾器使得開發者可以通過org.jasig.cas.client.util.AssertionHolder來獲取用戶的登錄名。 比如AssertionHolder.getAssertion().getPrincipal().getName()。 -->

67. <filter>

68. <filter-name>CAS Assertion Thread Local Filter</filter-name>

69. <filter-class>org.jasig.cas.client.util.AssertionThreadLocalFilter</filter-class>

70. </filter>

71. <filter-mapping>

72. <filter-name>CAS Assertion Thread Local Filter</filter-name>

73. <url-pattern>/*</url-pattern>

74. </filter-mapping>

75.

76. <!-- ======================== 單點登錄結束 ======================== -->

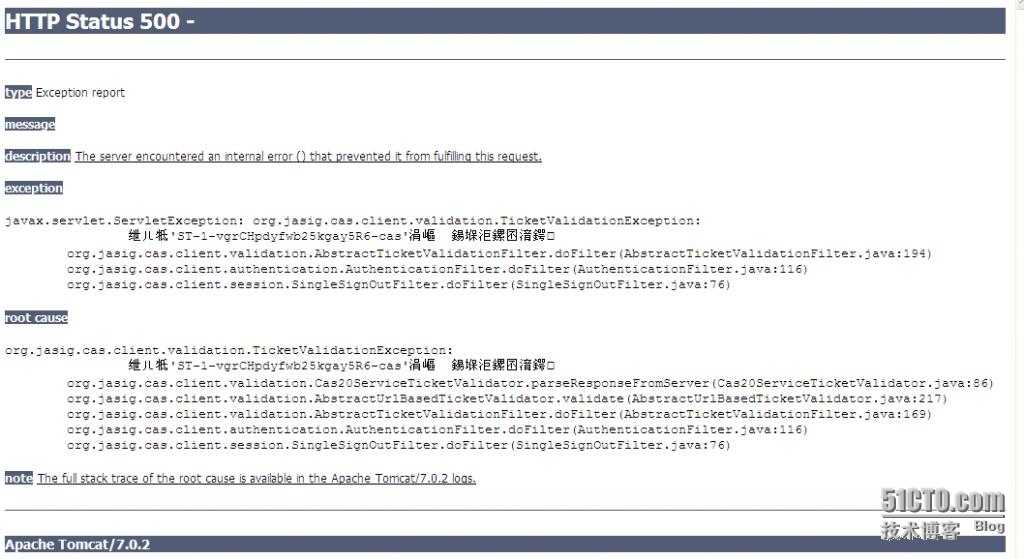

五、常見問題說明

錯誤一、

若出現以上錯原因是:你在客戶端的web.xml中①,②的配置有誤。

錯誤二、

1. javax.net.ssl.SSLHandshakeException: sun.security.validator.ValidatorException:

2. PKIX path building failed: sun.security.provider.certpath.SunCertPathBuilderException:

3. unable to find valid certification path to requested target

若出現次錯誤是有與你客戶端的證書有問題。重新導入你證書。