必須知道這個過程:

1)遠程主機收到用戶的登錄請求,把自己的公鑰發給用戶。

2)用戶使用這個公鑰,將登錄密碼加密後,發送回來。

3)遠程主機用自己的私鑰,解密登錄密碼,如果密碼正確,就同意用戶登錄。

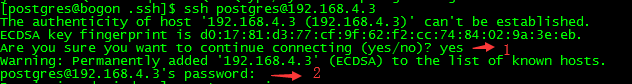

$ ssh user@host

The authenticity of host 'host (12.18.429.21)' can't be established.

RSA key fingerprint is 98:2e:d7:e0:de:9f:ac:67:28:c2:42:2d:37:16:58:4d.

Are you sure you want to continue connecting (yes/no)?

這段話的意思是,無法確認遠程host主機的真實性,只知道它的公鑰指紋,問你還想繼續連接嗎?

所謂"公鑰指紋",是指公鑰長度較長(這裏採用RSA算法,長達1024位),很難比對,所以對其進行MD5計算,將它變成一個128位的指紋。上例中是98:2e:d7:e0:de:9f:ac:67:28:c2:42:2d:37:16:58:4d,再進行比較,就容易多了。

很自然的一個問題就是,用戶怎麼知道遠程主機的公鑰指紋應該是多少?回答是沒有好辦法,遠程主機必須在自己的網站上貼出公鑰指紋,以便用戶自行覈對。

假定經過風險衡量以後,用戶決定接受這個遠程主機的公鑰。

'''

Are you sure you want to continue connecting (yes/no)? yes

'''

系統會出現一句提示,表示host主機已經得到認可

'''

Warning: Permanently added 'host,12.18.429.21' (RSA) to the list of known hosts.

'''

然後,會要求輸入密碼。

'''

Password: (enter password)

'''

如果密碼正確,就可以登錄了。

當遠程主機的公鑰被接受以後,它就會被保存在文件

$HOME/.ssh/known_hosts之中。下次再連接這臺主機,系統就會認出它的公鑰已經保存在本地了,從而跳過警告部分,直接提示輸入密碼。

每個SSH用戶都有自己的known_hosts文件,此外系統也有一個這樣的文件,通常是/etc/ssh/ssh_known_hosts,保存一些對所有用戶都可信賴的遠程主機的公鑰。

##公鑰登錄即免密登錄

"公鑰登錄":

1)用戶將自己的公鑰儲存在遠程主機上。

2)登錄遠程主機的時候,遠程主機會向用戶發送一段隨機字符串,用戶用自己的私鑰加密後,再發回遠程主機。

3)遠程主機用事先儲存的公鑰進行解密,如果成功,就證明用戶是可信的,直接允許登錄shell,不再要求密碼。

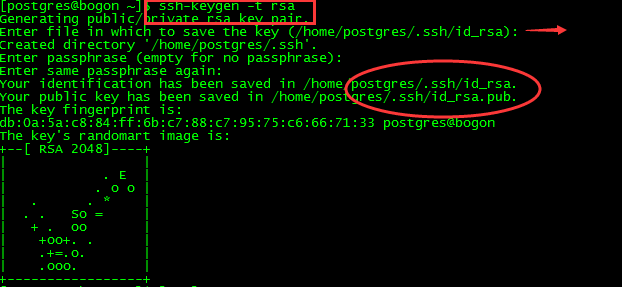

1.ssh-keygen -t rsa

可以生成一個公鑰

運行結束以後,在$HOME/.ssh/目錄下,會新生成兩個文件:id_rsa.pub和id_rsa。前者是你的公鑰,後者是你的私鑰。

2.ssh-copy-id user@host

將公鑰傳送到遠程主機host上面

如果還是不行,就打開遠程主機的/etc/ssh/sshd_config這個文件,檢查下面幾行前面"#"註釋是否取掉。

RSAAuthentication yes

PubkeyAuthentication yes

AuthorizedKeysFile .ssh/authorized_keys然後,重啓遠程主機的ssh服務。

遠程主機將用戶的公鑰,保存在登錄後的用戶主目錄的$HOME/.ssh/authorized_keys文件中。公鑰就是一段字符串,只要把它追加在authorized_keys文件的末尾就行了。

這裏不使用上面的ssh-copy-id命令,改用下面的命令,解釋公鑰的保存過程:

$ ssh user@host 'mkdir -p .ssh && cat >> .ssh/authorized_keys' < ~/.ssh/id_rsa.pub這條命令由多個語句組成,依次分解開來看:

1)"$ ssh user@host",表示登錄遠程主機;

2)單引號中的mkdir .ssh && cat >> .ssh/authorized_keys,表示登錄後在遠程shell上執行的命令:

3)"$ mkdir -p .ssh"的作用是,如果用戶主目錄中的.ssh目錄不存在,就創建一個;

4)'cat >> .ssh/authorized_keys' < ~/.ssh/id_rsa.pub的作用是,將本地的公鑰文件~/.ssh/id_rsa.pub,重定向追加到遠程文件authorized_keys的末尾。

寫入authorized_keys文件後,公鑰登錄的設置就完成了。

可以看到上邊的這個生成公鑰和撕咬的過程,注意箭頭哪個地方輸入的文件名爲你的撕咬文件的,輸入撕咬會自動生成公鑰,copy公鑰到遠程主機的authorized_keys文件即可實現,

特別注意:

注意因爲sshd有嚴格的權限要求,所以如果還需要輸入密碼的話,看看.ssh文件夾和authorized_keys文件的權限。

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys

http://www.ruanyifeng.com/blog/2011/12/ssh_remote_login.html