實驗四: DAI

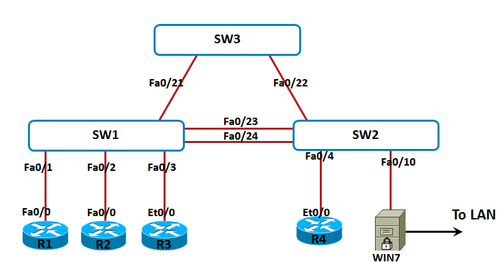

1.實驗三的基礎上做此實驗

2.SW1上啓用DAI, 並且把Fa0/23指定成Trust.清除R1的ARP表項.

3.在R1上ping10.10.1.4/10.10.1.3 觀察現象,思考原因.

R1ping 10.10.1.4,首先發送ARP解析10.10.1.4的MAC.SW1收到之後ARPInspection通過(因爲有DHCPSnooping表項).SW1會正常處理ARP,最終泛洪到R4.

R4回覆ARPReply, SW1從Trust接口收到ARPReply.所以,R1ping 10.10.1.4是可以通的.

類似的,R1在ping10.10.1.3時,SW1的ARP檢測通過,ARP會泛洪給R3.但是R3回覆的ARPReply,由於SW1的DHCPsnooping表項中沒有,並且又不是Trust接口,所以SW1直接drop.最終R1與R3不通.

4.在SW1上定義靜態ARPaccess-list,使R1與R3可以通信

5.在SW1的Fa0/3接口做ARP限速,限制接口每秒最多接收5個ARP消息

完成之後,刪除DAI的配置

繼續上一個實驗配置

SW1(config)#ip arp inspection vlan 10

SW1(config)#int f0/23

SW1(config-if)#ip arp inspection trust // R1ping R3不通;pingR4通

SW1(config)#arp access-list ARP-R3

SW1(config-arp-nacl)#permit ip host 10.10.1.3 mac host 000c.ce3a.b7e0

SW1(config)#ip arp inspection filter ARP-R3 vlan 10

SW1#sh ip arp inspection vlan 10

Source Mac Validation : Disabled

Destination Mac Validation : Disabled

IP Address Validation : Disabled

Vlan Configuration Operation ACL Match Static ACL

---- ------------- --------- --------- ----------

10 Enabled Active ARP-R3 No

Vlan ACL Logging DHCP Logging Probe Logging

---- ----------- ------------ -------------

10 Deny Deny Off // R1能ping R3

SW1(config)#int f0/3

SW1(config-if)#ip arp inspection limit rate 5

SW1#sh ip arp inspection int // 查看哪些接口trust