步骤 1:创建 PSO

步骤 2:将 PSO 应用到用户和/或全局安全组

步骤 3:管理 PSO

步骤 4:查看用户或全局安全组的结果 PSO

步骤5:验证结果

注:由于通用性和重复性,有些步骤不一定会演示出来,请参考前面的文章。

实战

Ⅲ. PowerShell

步骤1:创建PSO

1.

在正式开始前还需要做一点准备工作。请确保2008服务器添加了Windows Power Shell功能。另外,请到Quest网站下载powershell管理包并安装。http://www.quest.com/powershell/activeroles-server.aspx。如果你懒得去找,那么可以从如下地址下载,不过我不保证以后这个地址不失效或者有新版本推出没有更新:

32位:

http://www.quest.com/Quest_Download_Assets/individual_components/ManagementShellforActiveDirectory32bit_11.msi

64位:

http://www.quest.com/Quest_Download_Assets/individual_components/ManagementShellforActiveDirectory64bit_11.msi

2.

在所有程序里面找到并打开安装的ActiveRoles Management Shell for Active Directory。

3.

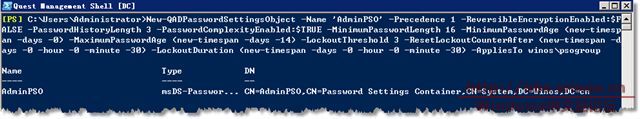

输入如下cmdlet创建一个PSO,如图1.创建好后,可以使用Get-QADPasswordSettingsObject查看当前AD内的PSO。

New-QADPasswordSettingsObject

-Name 'AdminPSO' -Precedence 1

-ReversibleEncryptionEnabled:$FALSE

-PasswordHistoryLength 3

-PasswordComplexityEnabled:$TRUE

-MinimumPasswordLength 16

-MinimumPasswordAge (new-timespan -days -0)

-MaximumPasswordAge (new-timespan -days -14)

-LockoutThreshold 3

-ResetLockoutCounterAfter (new-timespan -days -0 -hour -0 -minute -30)

-LockoutDuration (new-timespan -days -0 -hour -0 -minute -30)

-AppliesTo winos\psogroup

4.

可以使用Get-QADPasswordSettingsObject cmdlet来查看当前存在的PSO。如图2.

步骤 2:将 PSO 应用到用户和/或全局安全组

在步骤1中,我们已经通过使用Net-QADPasswordSettingsObject的-AppliesTo参数将PSO应用到了安全组PSOGroup上。如果想通过cmdlet修改链接至lisi用户身上,运行如下命令,如图3所示:

Add-QADPasswordSettingsObjectAppliesTo "AdminPSO" -AppliesTo winos\lisi

步骤 3:管理 PSO

目前该版本的cmdlet在对查看和修改 PSO 设置、修改 PSO 优先级、删除PSO等管理还没有直接的cmdlet命令集来支持。如有需要,请查看前面的文章。期待在以后版本中能完善该功能。不过个人感觉即便完善了,在ADUC里面更改仍具有不可比拟的便捷性。

步骤 4:查看用户或全局安全组的结果 PSO

请参考前面的文章,此处略。

步骤5:验证结果

请参考前面的文章,此处略。