开局ASA1

#/mnt/disk0/lina_monitor ciscoasa

> enable

Invalid password

Password:

ciscoasa#

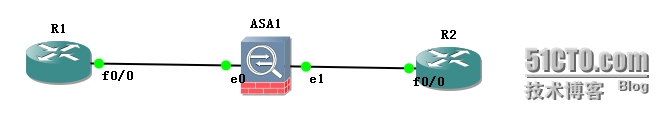

配置IP

R1(config)#int fa0/0

R1(config-if)#ip address 11.0.0.1 255.255.255.0

R1(config-if)#no shut

ciscoasa(config)# int e0/0

ciscoasa(config-if)# nameif inside

INFO: Security level for "inside" set to 100 by default.

ciscoasa(config-if)# ip address 11.0.0.2 255.255.255.0

ciscoasa(config-if)# no shut

ciscoasa(config)# int e0/1

ciscoasa(config-if)# nameif outside

INFO: Security level for "outside" set to 0 by default.

ciscoasa(config-if)# ip address 12.0.0.1 255.255.255.0

ciscoasa(config-if)# no shut

R2(config)#int fa0/0

R2(config-if)#ip address 12.0.0.2 255.255.255.0

R2(config-if)#no shut

指定静态路由:

R1(config-if)#ip route 12.0.0.0 255.255.255.0 11.0.0.2

R2(config)#ip route 11.0.0.0 255.255.255.0 12.0.0.1

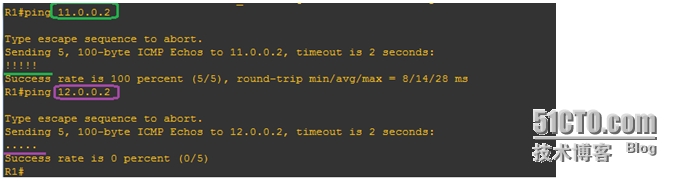

验证静态路由:

默认情况下,ASA对TCP和UDP协议提供状态化连接,ICMP协议提供非状态化的连接(防火墙由于不记录路由所以将数据丢掉);

由于ping命令使用的是ICMP协议,所以R1ping外网ping不通。

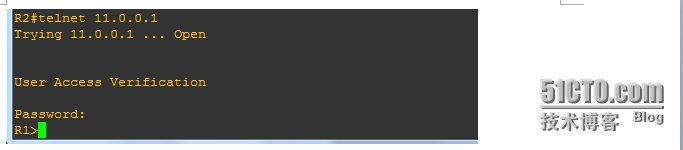

在R2上开远程,验证ASA对TCP协议的状态化连接:

R2(config)#line vty 0 4

R2(config-line)#password abc

R2(config-line)#login

在R1上远程R2

结论:以上表明ASA对TCP协议的状态化连接;

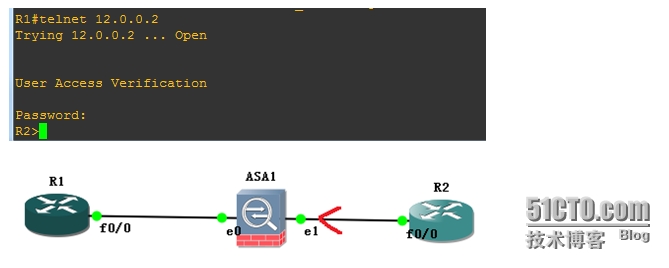

外网有时会主动要求访问内网,由于接口安全级别的默认规则,允许出站连接(从高到低级别允许);禁止入站连接(从低到高级别禁止)

,所以外网主动连接内网时防火墙会阻挡数据的传输;

因此用配置ACL解决:

ciscoasa(config)# access-list asa_acl permit tcp host 12.0.0.2 any

ciscoasa(config)# access-Group asa_acl in interface outside

实验验证:

在R1上配置远程:

R1(config)#line vty 0 4

R1(config-line)#password abc

R1(config-line)#login

到此R1仍旧可以正常访问R2,如下:

结论:证明在R2给R1回包的时候,防火墙对ACL列表和Conn表同时检测,如果有一个规则匹配就过;

在R2上配置环回口,验证以上结论:

R2(config)#int loo 0

R2(config-if)#ip address 2.2.2.2 255.255.255.255

R2(config-if)#no shut

配置静态路由:

R1(config)#ip route 2.2.2.2 255.255.255.255 11.0.0.2

ciscoasa(config)# route outside 2.2.2.2 255.255.255.255 12.0.0.2

在ACL列表“asa_acl”中配置允许host2.2.2.2/24通过防火墙;

ciscoasa(config)# access-list asa_acl permit tcp 2.2.2.2 255.255.255.255 any

ciscoasa(config)# access-group asa_acl in interface outside

用R1远程R2:

end