修改用戶口令時效機制

修改用戶口令有效機制可有效的防止用戶離開工作崗位一段時間後,其賬戶自動失效,就算管理員忘記刪除該賬戶,該賬戶也不會給系統帶來危害。

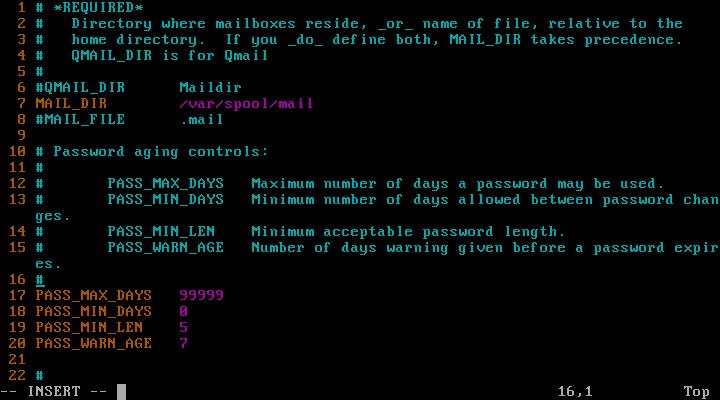

1、/etc/login.defs

“/etc/login.defs”文件是當創建一個用戶時的一些規劃,比如創建用戶時,是否需要家目錄,UID和GID的範圍以及用戶的期限等等,這個文件是可以通過root來定義的。

可通過“vim /etc/login.defs”對其進行修改:

PASS_MAX_DAYS: 密碼最長有效期(默認值:99999,相當於關閉了密碼的時效)

PASS_MIN_DAYS: 密碼最短有效期

PASS_MIN_LEN: 密碼最小強度(推薦最小密碼爲8位)

PASS_WARN_AGE: 設定在口令失效前多少天開始通知用戶更改密碼(一般在用戶剛剛登陸系統時就會收到警告通知)

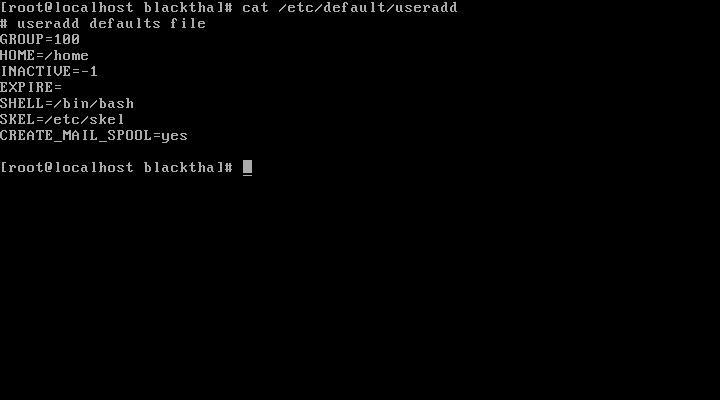

2、另外還可以通過“/etc/default/useradd”文件尋找關鍵字:“INACTIVE”和“EXPIRE”

INACTIVE:表示在口令失效後幾天將其作爲失效狀態(默認值:-1)

EXPIRE:表示爲所有新用戶設定一個固定的口令失效日期,其格式爲“年-月-日”

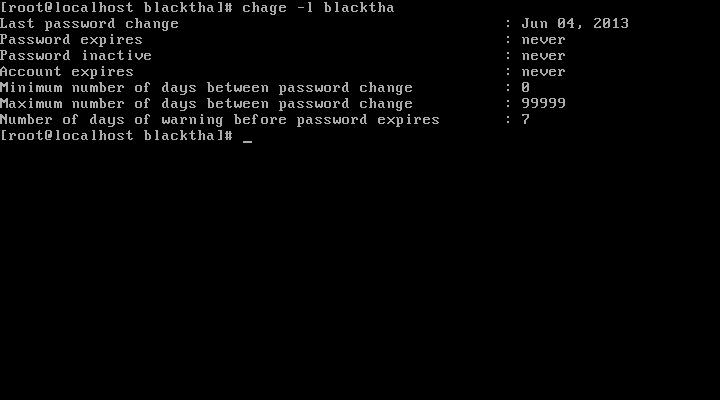

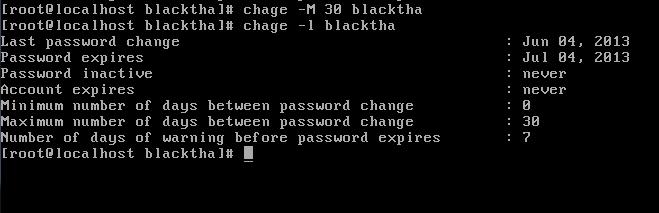

以上兩種方法策略都只能是對新用戶生效,然而我們要對目前已經存在的用戶修改策略就必須使用chage命令,例如:

# chage -l blacktha

該命令表示列出blacktha這個用戶當前時效情況

# chage -M 30 blacktha

該命令表示把blacktha這個用戶的用戶口令有效期更改爲30天,並修改對應的shadow文件。

以下是chage命令(工具)參數:

-M : PASS_MAX_DAYS

-l:列出某用戶當前的口令時效情況

-m : PASS_MIN_DAYS

-W : PASS_WARN_AGE

但值得注意的是chage只會對本地用戶有作用,如果系統有使用類似LDAP這樣的認證系統的話是不起作用的。

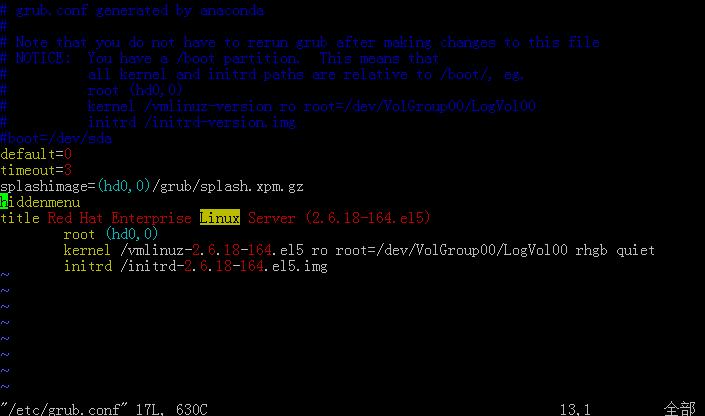

grub文件位置: "/etc/grub.conf"

先查看grub是否設置了密碼,執行“vim /etc/grub.conf”

可以看到系統默認是沒有給grub加上密碼的,下面就來給grub加上一層保護。

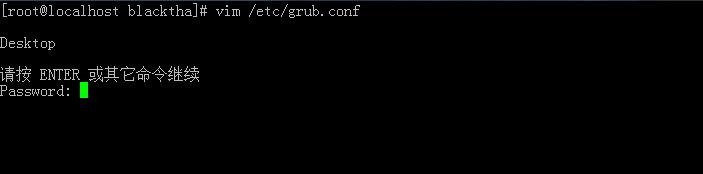

首先給要加的密碼MD5加密一下,爲了方便操作,可以直接在vim編輯器下執行:“!/sbin/grub-md5-crypt”,然後輸入密碼:

獲得經過MD5加密的字符:

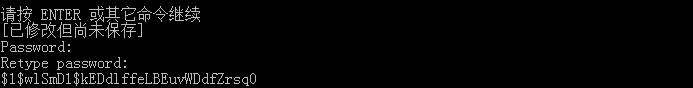

首先在grub.conf文件加入“lock”對其進行鎖住,然後“password”把經過MD5加密過後的字符串添加進來:

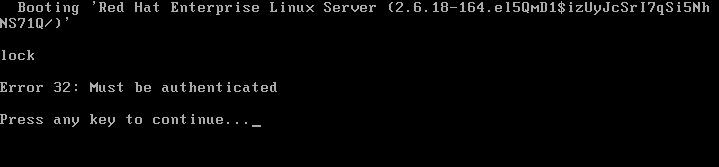

最後執行“:x”保存退出重新引導系統可以發現grub已經被鎖定了:

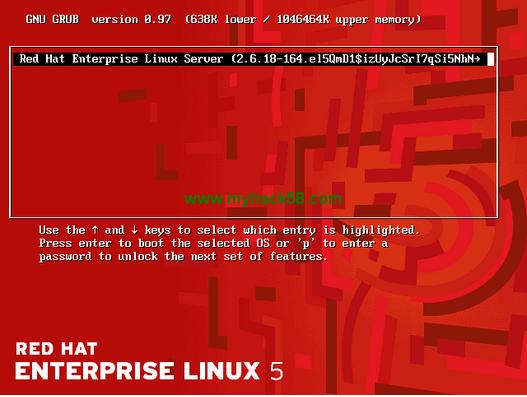

然後回車進入grub引導界面,此時需輸入密碼才能夠讓grub來引導系統啓動:

輸入“p”然後輸入密碼:

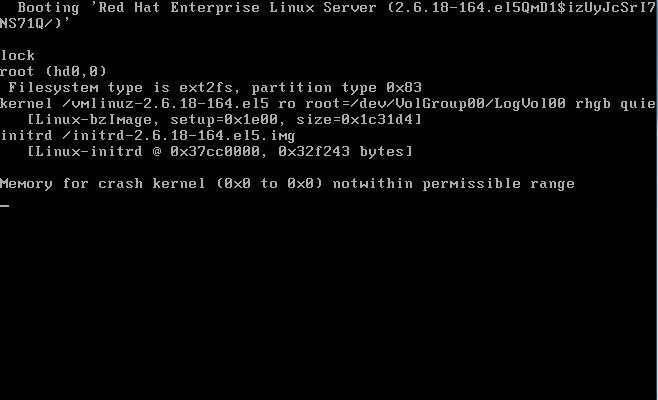

輸完密碼回車即可引導系統:

登陸系統就OK了!

使用password,lock命令實現幾種加密方法如下:

1) 單純對GRUB界面加密,而不對被引導的系統加密 在timeout一行下面加一行: password ——md5 PASSWORD

2) 對GRUB界面加密,同時對被引導的系統加密 在timeout一行下面加一行: password ——md5 PASSWORD 在title一行下面加一行: lock

3) 同時存在多個被引導系統,針對特定的系統實例分別加密(未對GRUB操作界面加密) 在title一行下面加一行: lock 在lock一行下面緊貼着再加一行: password ——md5 PASSWORD 注:lock不能單獨使用