使用OPNsense插件設置防病毒保護

OPNsense可以利用其高度靈活的代理和行業標準ICAP提供http和https保護。來自其中一個已知供應商的外部引擎用於提供針對惡意軟件的最大保護,例如勒索軟件,特洛伊***和病毒。內置的***防禦系統和基於類別的Web過濾可以進一步增強這種保護。

本方法將使用插件C-ICAP和ClamAV。

注意:反病毒引擎可以保護您免受惡意網站和受感染文件的下載,它不會保護本地客戶端。因此,安裝基於客戶端的解決方案始終是一個好主意,以防止其他形式的感染,例如通過電子郵件或u盤,如果他們沒有被檢查的話。

第1步 - 設置代理

第2步 - 設置透明模式

要設置透明模式,請參閱:安裝透明代理。

第3步 - 安裝和配置ClamAV和C-ICAP插件

注意:使用c-icap和ClamAV的默認值。請記住,修改可能會影響安全性或防火牆性能。如果您不知道某個設置如何影響您的網絡,則應將其保持爲默認值。

ClamAV

防火牆至少需要1.5 GB 內存。建議使用至少2 GB 內存。

警告:有一些技術可以避免使用AV軟件進行檢測和掃描,而AV產品並不知道每種惡意軟件。基於簽名的AV軟件可以降低被已知惡意軟件***的風險,但它絕不能保證您的計算機不會受到感染。教會用戶如何處理從互聯網下載文件和確保不信任的設備安全更重要。還要計劃定期備份重要文件,確保正確使用ACL並儘快應用補丁,以儘可能減少***面和損失。

注意:要使ClamAV正常工作,您需要下載簽名。如果這些文件存儲在內存磁盤上,則需要在重新引導後再獲取這些文件。

1.安裝

首先,您必須從插件視圖安裝ClamAV插件(os-clamav)。

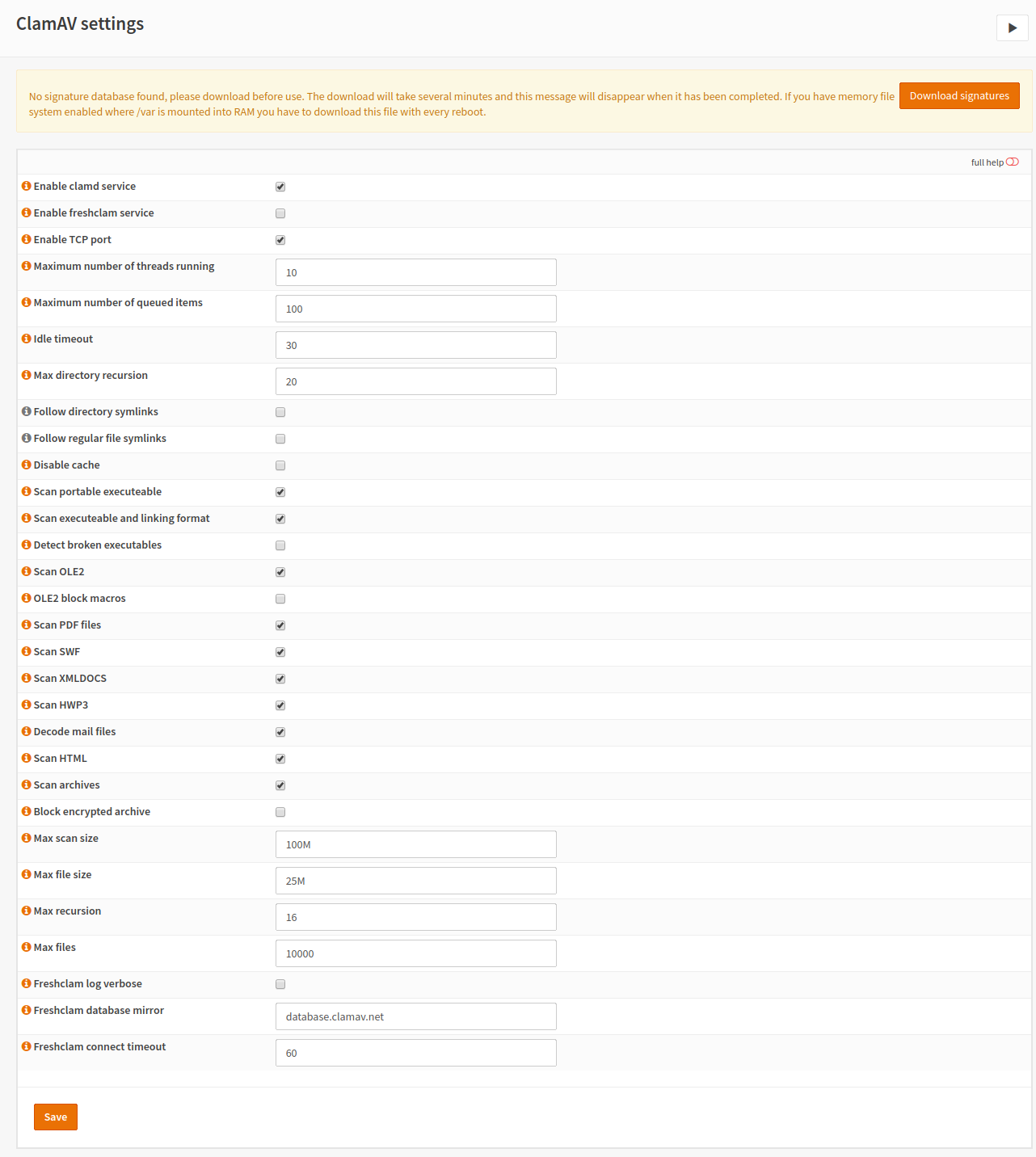

頁面重新加載後,您將獲得ClamAV服務下的新菜單條目。選擇它,您將進入以下頁面:

2.配置選項

啓用clamd服務: 選中此複選框可啓用clamd,以便您可以使用它來掃描文件。 啓用freshclam服務: Freshclam是一項更新惡意軟件簽名的服務。如果您使用ClamAV,建議定期更新簽名。 啓用TCP端口: 如果要通過網絡使用clamd或使用TCP連接本地服務,則需要選中此複選框。 最大運行線程數: 線程限制用於避免守護程序和計算機的拒絕服務。通常,下一個或等於核心數量的數字將是好的。 最大排隊項目數: 這是可以排隊等待掃描的文件的最大值。原因與線程相同。 空閒超時: 如果連接在這段時間內處於非活動狀態,則會斷開連接。如果另一個套接字端點是一臺機器,則該值可能很低,但如果您計劃將其用於開發原因,則可以將其設置爲更高的值。 最大目錄遞歸: 限制目錄樹的深度。在最壞的情況下,有一個循環導致掃描無休止地運行,此設置應該阻止它。 按照目錄符號鏈接: 如果選中此選項,clamav將遵循目錄符號鏈接,這可能會導致循環。如果要設置此項,請確保將遞歸限制設置爲有用的值。 遵循常規文件符號鏈接: 如果選中此選項,clamav將遵循符號鏈接到常規文件。這可能會暴露有關文件系統的信息,用戶無權訪問。 禁用緩存: 如果選中此選項,則不會緩存結果。這僅適用於開發環境,因爲它會縮短響應時間。 掃描可移植的執行文件 如果要掃描PE文件,請選中此框。如果您在網絡中使用PE文件(* .exe,* .dll等)文件,建議選中此框。 掃描可執行和鏈接格式: 如果要掃描ELF文件,請選中此框。例如,ELF用於基於Linux的操作系統和* BSD。 檢測損壞的可執行文件: 如果該可執行文件與規範不匹配,則此設置將標記爲可執行文件。由於下載問題或操作,可執行文件可能會被破壞。無論如何,傳送破壞的可執行文件不應該有任何合法的情況。 掃描OLE2: 如果選中此選項,將分析OLE2文件(例如Microsoft Office文件)。應該分析這些文件,因爲它們可能包含用於下載和安裝惡意軟件(通常是勒索軟件)的宏。 OLE2阻止宏: 如果應阻止包含宏的文檔,請選中此框。如果您不使用宏,並且您不希望商業夥伴或朋友使用宏,則建議使用此設置。 掃描PDF文件: 如果選中此複選框,將掃描PDF文件。PDF文件可以攜帶其他文件或多媒體以及javascript和字體。建議掃描PDF文件。 掃描SWF: 如果選中此框,則會掃描Flash文件。Flash用於提供視頻播放器或交互式內容。現在它應該被HTML5取代。 掃描XMLDOCS: 掃描XML文檔 掃描HWP3: HWP似乎是一種韓國文檔格式。如果不使用它們,最好在代理中阻止它們而不是掃描它們。如果您正在使用它們,則應掃描它們。 解碼郵件文件: 如果選擇此選項,將會讀取電子郵件的各個部分,因此可以掃描電子郵件附件。郵件附件對於掃描很重要,因爲附件可能包含惡意軟件。例如,某些惡意軟件廣告系列使用的JScript文件已打包在附加到電子郵件的ZIP文件中。 掃描HTML: 掃描可能包含危險的嵌入式JavaScript的HTML文件。 掃描檔案: 掃描檔案中的文件。這非常重要,因爲檔案可能包含惡意軟件。請注意,歸檔嵌套用於繞過掃描,因此掃描程序會在特定的遞歸級別檢測到此類歸檔是危險的。 阻止加密存檔: 加密存檔通常用於傳輸加密的文件,這些文件本身不支持加密,或者發件人不知道如何加密這些文件。像7z這樣的工具可以從文件創建者給出的密碼中導出密鑰,該密碼將用於加密壓縮數據。ClamAV無法掃描此數據,因爲它缺少密鑰/密碼。一些惡意軟件作者使用加密存檔來避免掃描,並在電子郵件文本中告訴受害者如何解壓縮它。 C-ICAP

首先,您必須從插件視圖安裝c-icap插件(os-cicap)。

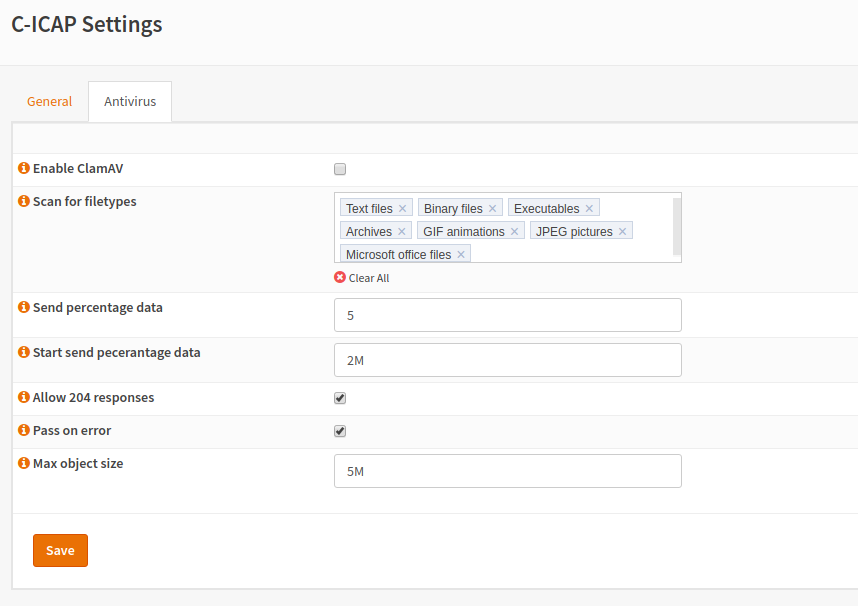

頁面重新加載後,您將在C-ICAP服務下獲得一個新的菜單項。選擇它,您將進入以下頁面:

1.常規設置

Enable c-icap service:啓用C-ICAP服務以處理ICAP請求。

Timeout: 套接字關閉的時間。

Max keepalive timeout:如果套接字保持不活動狀態,則關閉套接字的時間。

Start servers:: 將生成的服務器進程的計數。

Max servers: 限制進程數

Listen address: 服務器應綁定的地址。該地址通常是環回地址(對於IPV6爲:: 1或對於IPV4爲127.0.0.1)。默認值爲:: 1。

Server admin: 此字段應設置爲電子郵件地址,該電子郵件地址充當與服務器有問題的用戶的聯繫人。

Servername: 如果要覆蓋服務器名稱(顯示在錯誤頁面上),可以在此處輸入。

2.防病毒

Enable ClamAV:啓用反病毒掃描插件

Scan for filetypes:應分析的文件類型。您應該掃描儘可能多的文件類型,但請記住,掃描需要必須擁有的資源。

Send percentage data:應包含在預覽中的原始文件的數據量。更多數據將具有更好的掃描結果,並且更好的安全性,而較低的值可以提高性能。

Allow 204 response:204響應具有以下優點:不必再次通過線路發送數據。在預覽的情況下,將不再向ICAP服務器發送數據,並且數據將被轉發到客戶端。如果ICAP服務器已收到所有數據,則無需發回數據。請注意,ICAP客戶端必須支持204響應。

Pass on error: 如果掃描失敗,則可以傳遞文件。這樣安全性較低,但在發生故障時可以保持業務正常運行。請記住,這可能會使您的網絡面臨風險。

第4步 - 配置

要配置ICAP轉到 Services->Proxy->Administration,選擇“Forward Proxy”選項卡上的“ICAP Settings”。

選擇啓用ICAP並填寫請求和響應URL。對於C-ICAP插件,默認URL將是:

| 請求修改URL | icap://[::1]:1344/avscan |

| 響應修改URL | icap://[::1]:1344/avscan |

現在點擊應用(Apply)

第4步 - 使用EICAR進行測試

要測試引擎是否正常運行,請訪問此頁面,您將找到幾個可以測試的文件。

首先測試http協議版本,如果你還配置透明的ssl代理模式,那麼它也適用於https版本。

警告:您自行承擔下載這些文件的風險!

如果一切順利,您應該在瀏覽器中看到與此類似的內容:

完成!