前一篇blog介紹了如何啓用FortiGate防火牆的Explicit proxy功能,文章中沒有介紹的如何配置Windows NPS作爲RADIUS服務器幫助驗證proxy客戶端的。

今天的blog就介紹一下如何配置Windows NPS作爲FortiGate使用的RADIUS服務的過程:

下面開始正文:

安裝Windows NPS:安裝過程非常簡單,server manager->Add roles and Features->選擇Windows Network policy服務即可;

啓動Network Policy Server的管理界面:Windows+R->輸入nps.msc後enter即可;

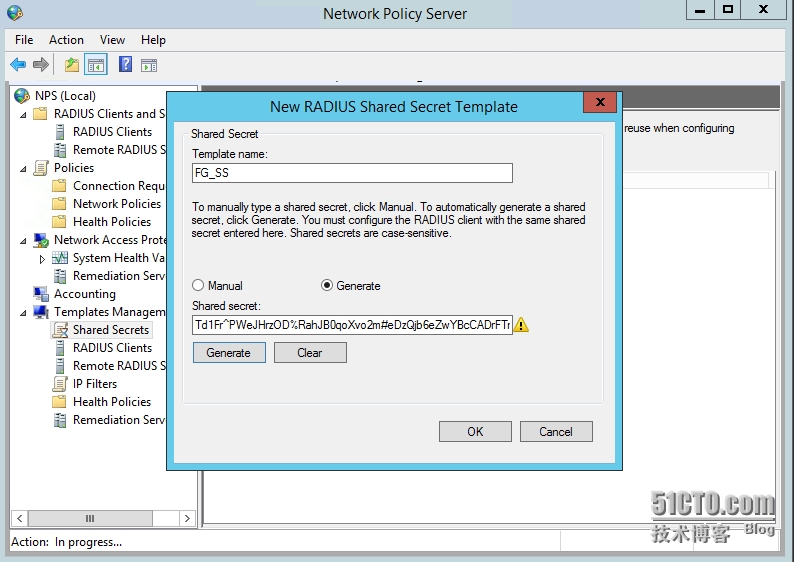

配置Shared Secret Template:這一步其實沒什麼說的,最重要的就是注意這個shared secret的安全性,建議您使用NPS自帶的Generate功能聲稱一個安全性較高的Shared secret。

NPS自動生成的Shared Secret長度爲64位;

包含大小寫字母,數字,特殊符號等;

注意:某些設備或者程序等可能並不支持64位長度的Shared Secret,但是FortiGate完美支持,這裏大家放心就好了。

這裏新建這個template主要是爲了我們後面添加RADIUS clients方便;

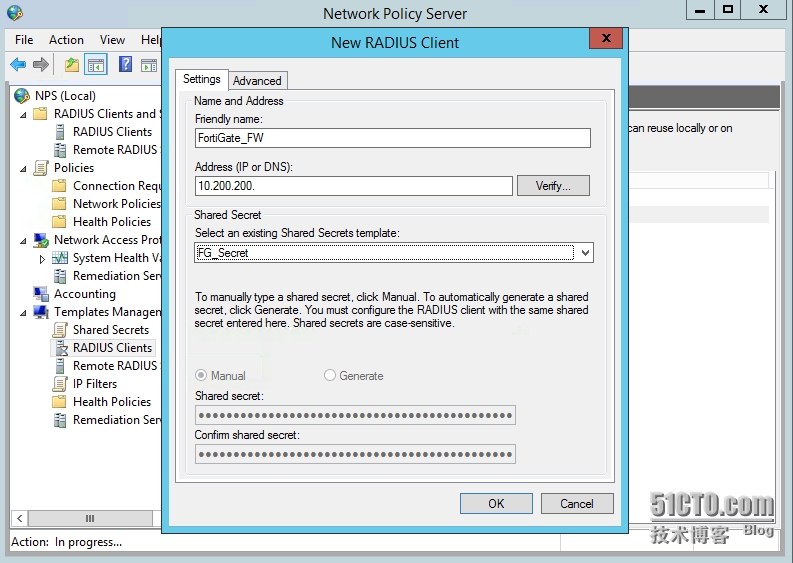

配置RADIUS Clients Template:

NPS(Local)->Template Management->RADIUS Clients->右鍵單擊選擇New;

添加你想要的Friendly name,儘量選擇一個符合您的命名規則的名字,方便以後添加RADIUS clients的時候省時間;

IP地址,這裏不必要寫全地址。爲了以後方便修改,我一般將我子網的前半部分填寫上去。比如我內網的IP範圍是10.200.200.x,我模版上面就寫10.200.200.,以後以模版新建client的時候,只要補上IP的最後一組數字即可;

Shared secret這裏,我們直接在下拉框中選擇我們上一步新建的Shared Secret模版;

單擊OK就完成了這一步;

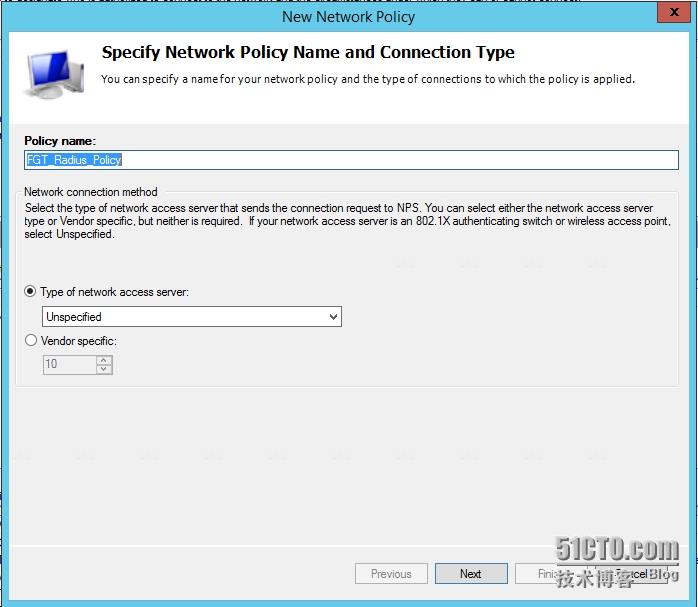

配置Network Policy:這步到了今天的重點,不熟悉NPS的朋友可能要稍做一些功課啦。

NPS(Local)->Policies->Network Policies->右鍵選擇New;

爲這個Policy取個名字,筆者這裏的名字爲FGT_RADIUS_Policy,方便理解;

Type of network access server處保持unspecified;

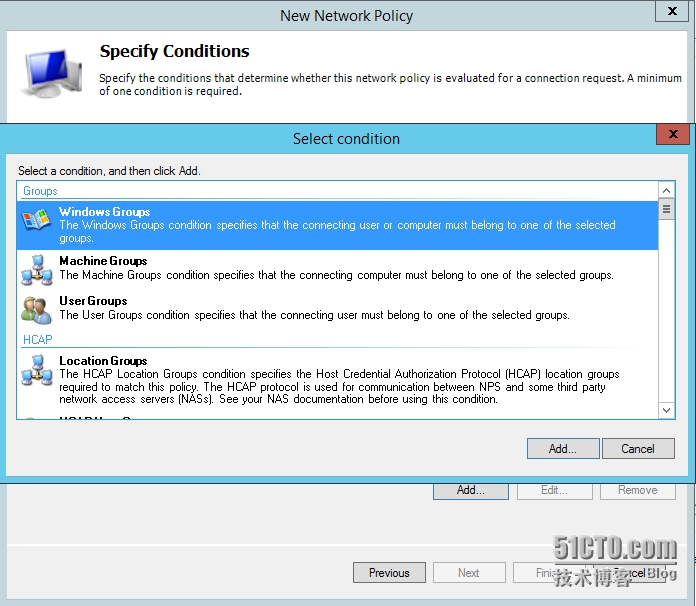

Specify conditions處選擇Windows Groups;

選擇你想要允許訪問相關策略的groups;

下一步選擇Access Granted,這樣就對你上一步添加的groups賦予了訪問權限;

在Authentication methods頁面中保持不變即可,默認設置會允許MACHAP和MACHAP2;

在configure constrains頁面保持不變;

在Configure settings頁面注意:

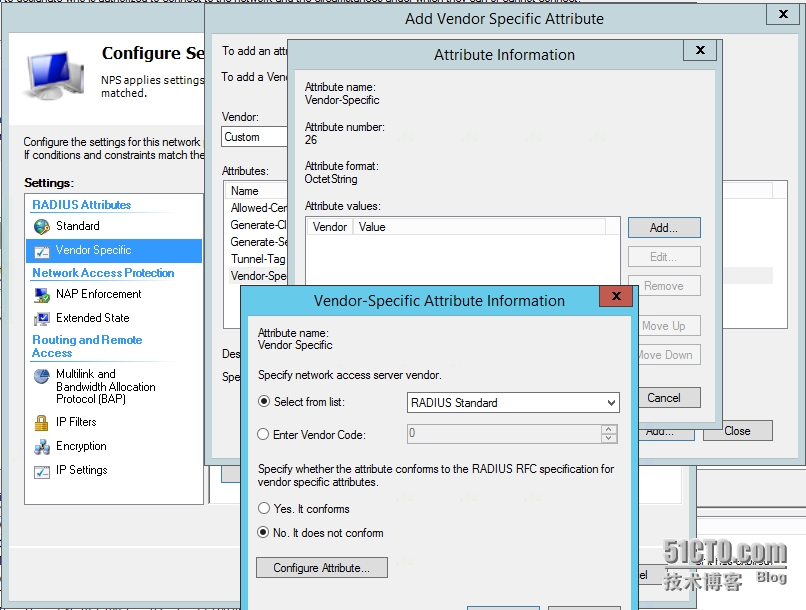

Settings->RADIUS Attributes->Vendor Specific;

在彈出的頁面中,選擇Vendor(Custome),在Attributes中選擇最下面一項,Vendor-Specific;

在彈出的Attributes information窗口中單擊Add;

在彈出的Vendor-Specific Attribute Information窗口中選擇Enter Vendor code:12356,選擇yes,it conforms,然後單擊configure Attributes;

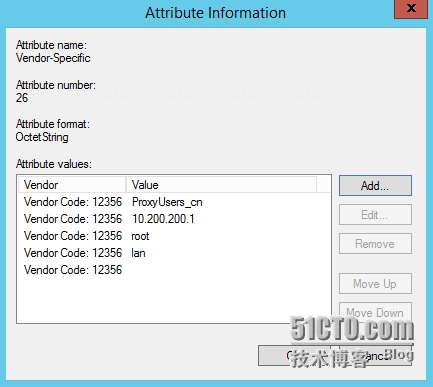

按照下表的內容依次將這些Attributes添加完成:紅色部分需要改成你自己的值

表1:本表來自FortiGate官方文檔,參考鏈接:

| ATTRIBUTEFortinet-Group-Name | 1 | string |

| ATTRIBUTEFortinet-Client-IP-Address | 2 | InetAddr |

| ATTRIBUTEFortinet-Vdom-Name | 3 | string |

| ATTRIBUTEFortinet-Client-IPv6-Address | 4 | octets(Optional) |

| ATTRIBUTEFortinet-Interface-Name | 5 | string |

| ATTRIBUTEFortinet-Access-Profile | 6 | string |

以下是截圖,方便大家參考:

大功告成,餘下的設置,回到上一篇blog參考即可。