SSL/TLS Certificates – Their Architecture, Process & Interactions

- 翻譯文檔

SSL/TLS Certificates and how SSL/TLS works

您可能聽說過SSL,您的網站甚至可能使用SSL加密 - 但您知道它是如何工作的嗎?你想關心一下?當然可以。你有一個好奇心,這就是你點擊這個鏈接的原因!

在本文中,我們將介紹SSL的內部工作原理,包括SSL架構,數字簽名,PKI和SSL的交互和流程。

SSL證書

SSL,它是安全套接字層的縮寫(今天,我們實際上使用它的後繼傳輸層安全性(TLS),但仍然通常將其稱爲SSL),實際上是兩件事。這是證書和協議。

將證書視爲各種駕駛執照。它既可以驗證持有者的身份,也可以授予某些權限。 SSL協議處理實際的加密和解密 - 在這個汽車比喻中,協議就像引擎 - 我們將在稍後討論它是如何工作的。

SSL證書由證書頒發機構頒發。證書頒發機構是可信第三方,可對網站進行身份驗證並頒發SSL證書。當我們說可信時,我們的意思是它們被Web瀏覽器和操作系統視爲可信任,並且基本上要保證他們發佈SSL證書的網站的真實性。

就Web瀏覽器而言,有兩層擔保。有域驗證和組織驗證,它授予一級身份驗證。然後第二層是擴展驗證,它授予最高級別的身份驗證。

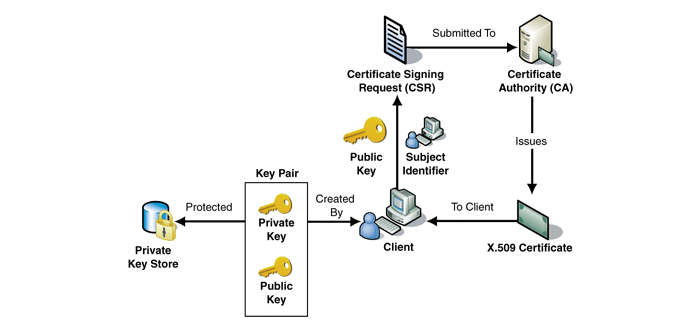

當公司或個人想要SSL證書時,他們首先填寫證書籤名請求或CSR。然後將其提交給CA,CA將執行必要的步驟來審覈請求者。然後創建,簽署並交付證書以進行安裝。

數字簽名

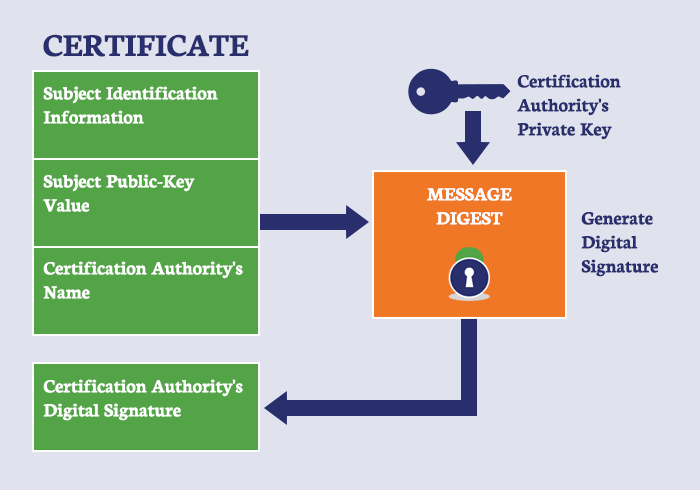

爲了授予證書,CA必須對它們進行數字簽名。數字簽名很像傳統簽名,但更安全,並提供額外的好處。

對文檔進行數字簽名時:

- 確認CA簽署了該文檔

- 確保文檔內容的完整性

- 將自己綁定到簽名活動,這意味着只有CA可以簽署證書。

爲了簽署證書,必須生成要簽名的數據的哈希值。 然後使用發件人的公鑰對結果進行加密並將其附加到數據中。 這是保護哈希結果完整性的原因。

然後,數據的接收者使用相應的私鑰(不用擔心,我們將稍微解釋公鑰和私鑰),以解密散列。

然後創建新的哈希結果,它與原始簽名的哈希結果匹配,如果兩個代碼相同,則表示數據未被更改。 這意味着收件人可以驗證發件人,因爲只有擁有私鑰的實體才能簽名。

PKI (public key infrastructure)

當我們提到公鑰和私鑰時,您可能想知道我們的意思。 這一切都與PKI或公鑰基礎設施有關。 PKI是SSL和許多其他類型加密的底層框架。 公鑰基礎結構使用稱爲非對稱加密的過程實現加密。

非對稱加密涉及兩個密鑰,一個執行加密,另一個執行解密。 密鑰是成對創建和使用的,有私鑰和公鑰。 公鑰可供任何想要它的人使用,但私鑰由其所有者保存,不應分發。

當有人想要發送信息時,他們使用收件人的公鑰來加密他們發送的信息。 SSL協議在後臺無形地處理所有這些步驟。 然後,收件人是唯一擁有可以對其進行解密的私鑰的人(或網站)。

SSL工作原理

那麼SSL如何運作?您現在瞭解證書的頒發方式,簽名方式以及PKI是什麼,但它們如何組合在一起?

當您訪問某個站點時,您的計算機所做的第一件事就是查找該站點的SSL證書(好吧,也許不是第一件事 - 但其中一個)。這使您的計算機可以知道該站點是否已經過驗證,以及是否在通信期間使用加密。

如果存在SSL證書,則計算機和網站執行稱爲SSL握手的操作,其中它們交換信息和功能,以便他們可以確切地決定如何加密信息。

如果握手成功,則開始加密通信。 “客戶端” - 連接到網站的計算機 - 使用網站的公鑰來加密它發送的任何信息 - 這可以是他們想要訪問哪個頁面的計算機請求的任何內容 - 而網站使用一旦到達其服務器就解密信息的私鑰。

這可以保護信息免受可能想要竊取它的惡意第三方的侵害。

How SSL/TLS Works

雖然在SSL / TLS方面有很多更深入的主題,但這是SSL / TLS如何工作的基本概述。

總結:

- 證書請求通過CSR向CA發出,然後CA審覈請求者並頒發證書。

- 在頒發期間,CA使用複雜的散列算法對證書進行簽名,以確保其內容不會被更改

- 證書保證請求者的身份,並允許他們使用PKI。

- 一旦證書安裝在請求者的網站上,它就會開始通過SSL握手創建安全和加密的連接來加密站點訪問者的數據。

我們可以詳細瞭解根證書,交叉簽名,SHA1和SHA2,ECC算法等。我們將在以後進行。 但就目前而言,這應該是SSL / TLS如何工作,其架構,流程和交互的一個很好的切入點。