实验介绍:

本次实验内容主要是更改Windows7内核中的管理员权限,然后利用“命令提示符”(cmd.exe)可覆盖“粘滞键”(sethc.exe)漏洞,进行破解win7系统登录密码。

下面进入正题:

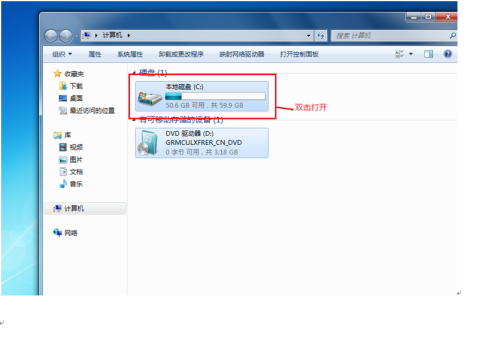

1.进入计算机,打开C盘。

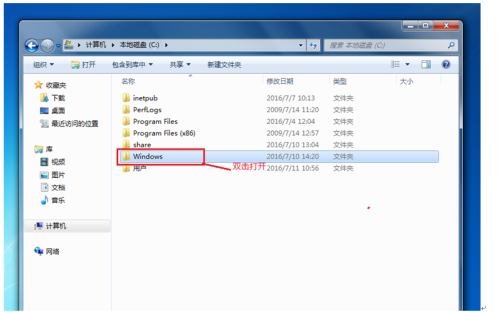

2.打开Windows文件夹。

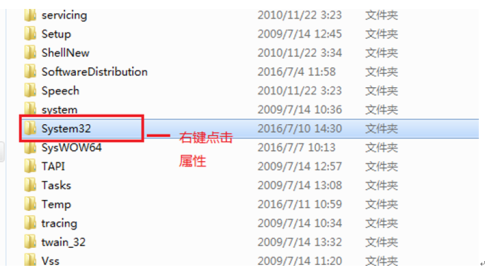

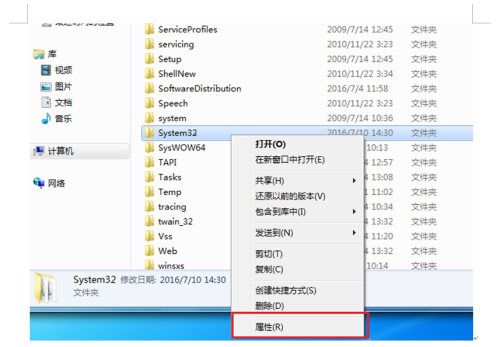

3、右键点击Windows文件夹中的System32文件夹,选择属性

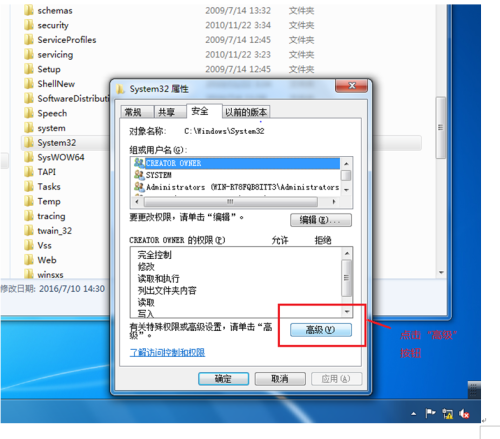

4.在对话框中点击“高级”。

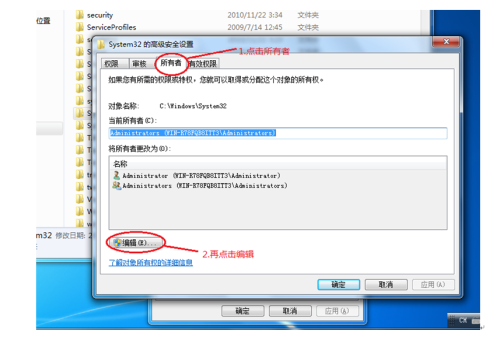

5.在弹出的对话框中点击“所有者”,再点击编辑。

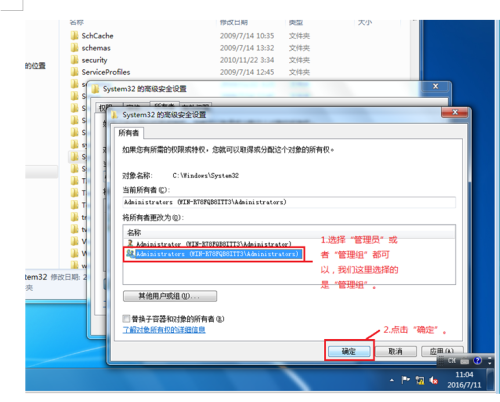

5.选中管理组,点击“确定”。此处操作意图是将WIN7系统中的隐藏主管理员变更为现有的计算机管理员。

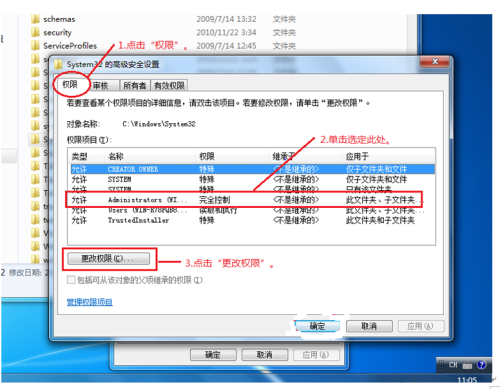

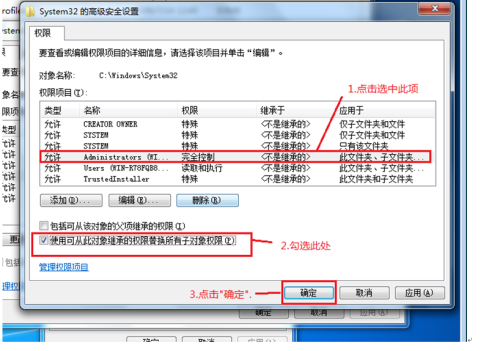

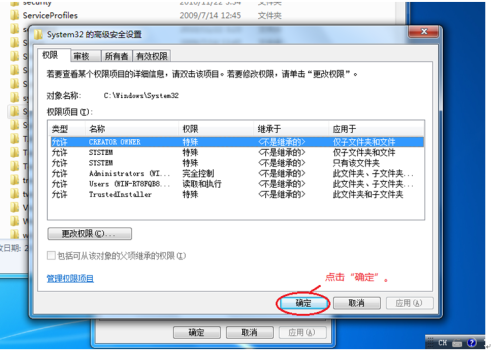

6.回到了上级对话框,点击“权限”选项,选中管理员用户组,然后再点击“更改权限”按钮。如图:

7.在对话框中,选中管理员组,然后勾选"使用可从此对象继承的权限替换所有子对象权限",再点击“确定”按钮。如图:

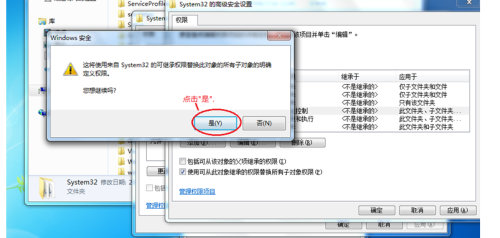

8.然后会弹出两次对话框,全部点击“是”。如图:

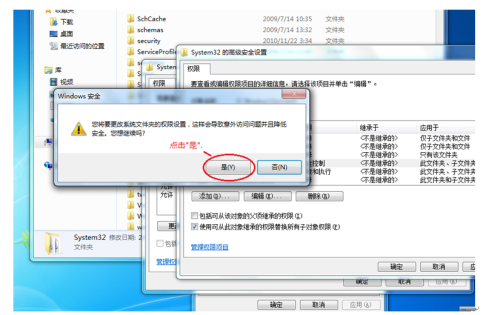

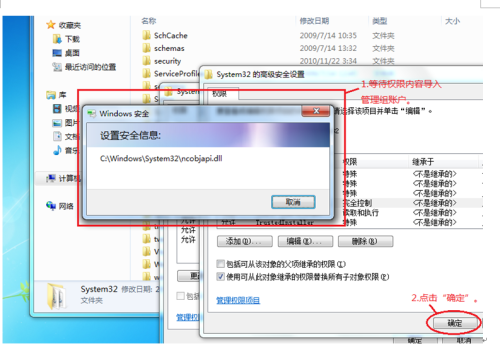

9.等待权限文件导入"Administrator"管理员组账户中。如图:

10.文件导入成功后,点击“确定”按钮返回上级菜单。如图:

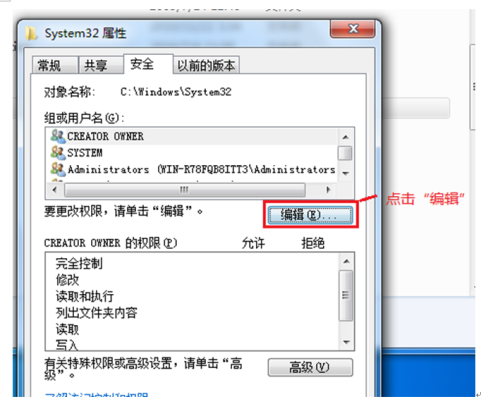

11.重新回到了System32属性界面,点击“编辑”按钮。如图:

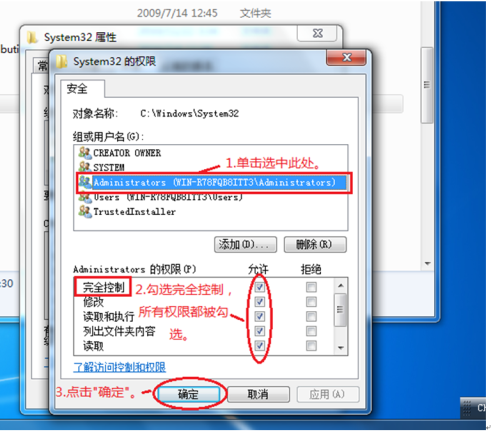

12.在弹出的界面中选定“Administrators”,在权限栏中勾选“完全控制”选项,所有权限都被勾选之后,再点击“确定”按钮。如图:

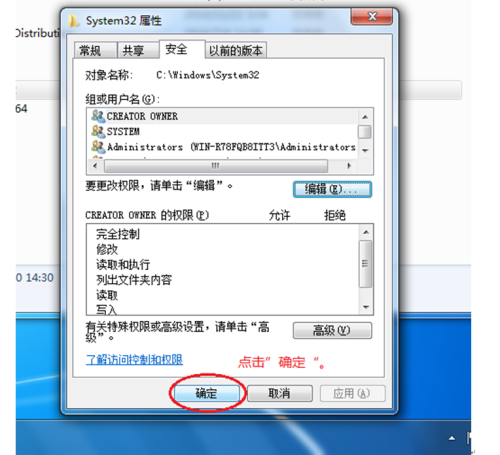

13.回到了属性界面,点击“确定”按钮保存退出。(做到这一步为止,系统管理员组权限已经全部打开,可以对内核文件进行编辑更改了。)如图:

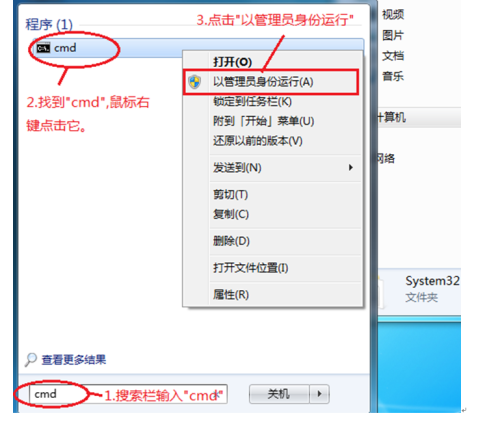

14.开始菜单输入“cmd”,找到cmd命令提示符程序,右键点击该程序选择“以管理员身份运行”(如果不以管理员身份运行,需要在cmd对话框中键入“cd system32”回车,先进入到system32文件夹中,再执行接下来的步骤)。如图:

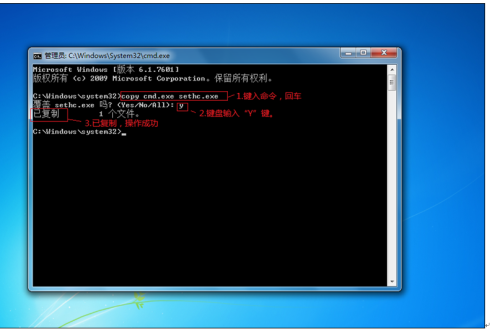

15.对话框中键入“copy cmd.exe sethc.exe ”(意为将粘滞键程序文件替换为cmd命令文件),然后敲击回车,根据提示输入“Y”,显示已复制,文件成功替换。如图:

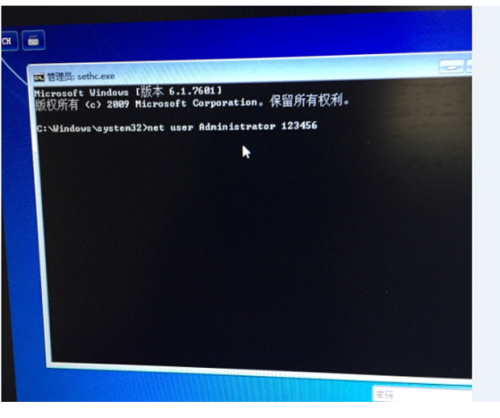

16.注销系统,连续按下5次shift键(原为调出粘滞键,但我们已经将该程序文件替换成了cmd命令提示符程序,所以会弹出cmd程序对话框)。在对话框中键入更改管理员登录密码命令“net user Administrator 123456”。如图:

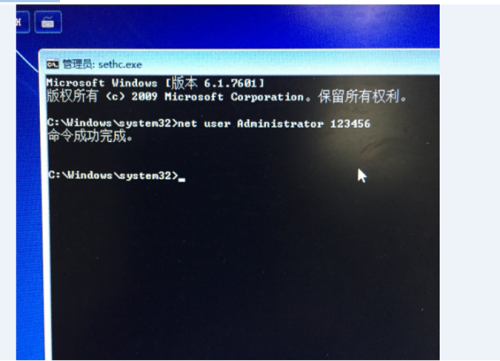

17.敲击回车键,对话框中提示命令成功完成,登录密码被成功更换。如图:

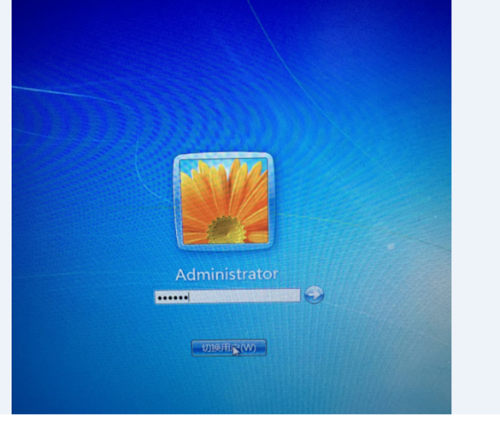

18.用户登录密码框中输入刚才更改好的密码“123456”,敲击回车进行登录。如图:

19.登录成功,此次实验成功完成。