ACL的應用

1、 實驗目的

通過本實驗可以:

1) 掌握 ACL 作用

2) 理解標準和擴展 ACL 的區別

3) 熟悉標準和擴展 ACL 的配置

4) 掌握 ALC 的驗證和查看命令

5) 理解命名的 ACL 的作用與配置

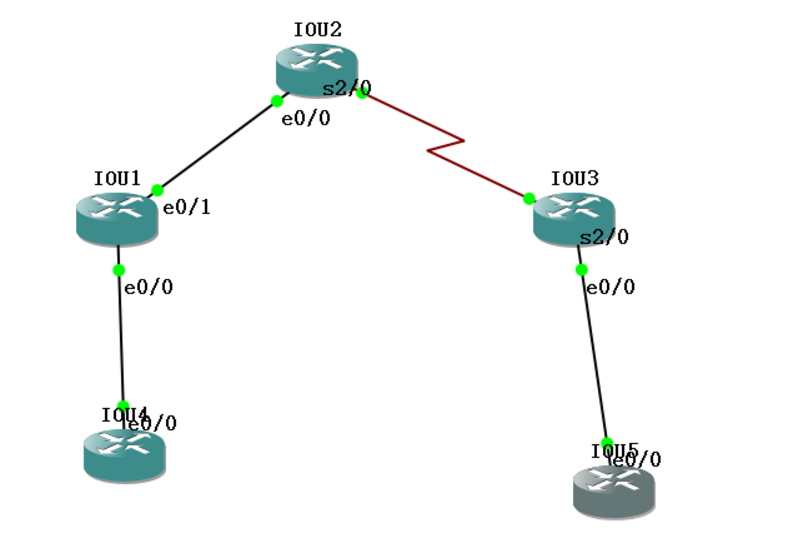

2、 拓撲結構

ACL 的運用拓撲

3、 實驗需求

1) 參照邏輯拓撲,使用合適的線纜完成物理拓撲的搭建

2) 完成各路由器的基本配置,實現各直連設備之間可以互 ping 對方,主機

和路由器接口的地址自己規劃

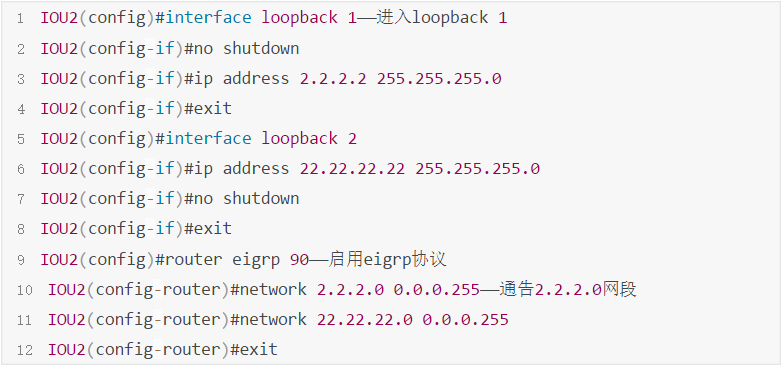

3) 在 R2 上添加兩個 loopback 接口,loopback1 和 loopback2,其中

loopback1 地址爲 2.2.2.2/24,loopback2 地址爲 22.22.22.22/24

4) 完成必要的配置實現全網可達

5) 使用標準 ACL 實現 PC1 不能訪問 PC2,並使用 ping 命令驗證結果

6) 使用標準 ACL 實現只允許 PC2 遠程登錄到路由器 R2,並使用 telnet 命

令驗證結果

7) 使用標準 ACL 實現禁止 loopback1 所在網段的所有主機訪問 PC1,對

loopback2 所在網段主機的訪問不做限制

8) 使用命名 ACL 完成上述標準 ACL 的需求

9) 使用擴展 ACL 實現禁止 PC1 遠程登錄到 R2,對其他訪問不做限制

10) 使用擴展 ACL 實現 PC2 可以 telnet 到路由器 R1,但不能 ping 路由器 R1,

分別使用 ping 和 telnet 驗證結果

11) 使用擴展 ACL 實現 PC1 可以 ping PC2,但禁止 PC2 ping PC1,其他的

訪問不受限制,使用 ping 驗證結果

12) 使用命名 ACL 完成上述擴展 ACL 的需求

4、 實驗步驟

步驟一:

前面兩步的話就不多說,直接從第三步開始

我們可以看到,已經可以ping通了。

步驟二:

a. 使用標準 ACL 實現 PC1 不能訪問 PC2,並使用 ping 命令驗證結果

IOU3(config)#access-list 1 deny host 192.168.1.1 ——拒絕源IP地址爲192.168.1.1的訪問

IOU3(config)#access-list 1 permit any ——允許所有

IOU3(config)#interface e0/0

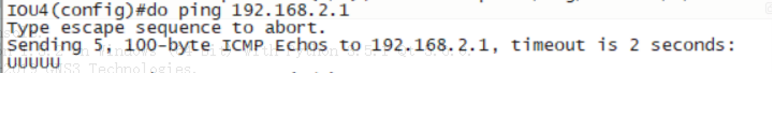

IOU3(config-if)#ip access-group 1 out ——調用訪問控制列表 1 out選在發出端口此時PC1無法ping通PC2。

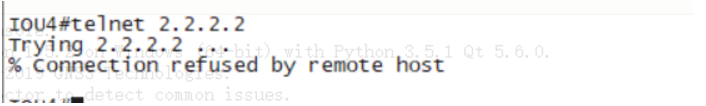

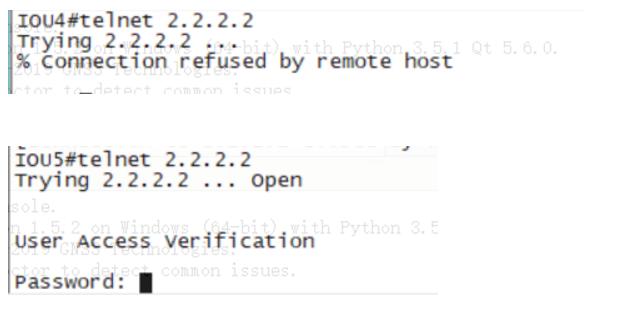

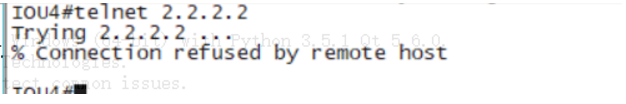

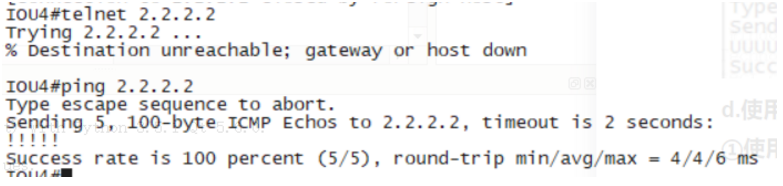

b.使用標準 ACL 實現只允許 PC2 遠程登錄到路由器 R2,並使用 telnet 命

令驗證結果

先在R2上設置遠程登陸的配置

IOU2(config)#line vty 0 4——進入vty路線

IOU2(config-line)#password 123——設置telnet密碼

IOU2(config-line)#login ——啓用密碼

IOU2(config-line)#transport input all——允許所有協議 IOU2(config)#access-list 1 permit host 192.168.2.1——允許源IP地址爲192.168.2.1的訪問

IOU2(config)#line vty 0 4——進入vty線路

IOU2(config-line)#access-class 1 in ——調用ACL配置因爲訪問控制列表中最後一條始終爲deny any(拒絕所有),並且查看不到,所以我們只允許PC2可以訪問,其它的默認都被拒絕了。

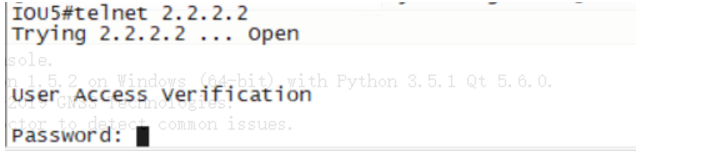

c.使用標準 ACL 實現禁止 loopback1 所在網段的所有主機訪問 PC1,對

loopback2 所在網段主機的訪問不做限制

IOU1(config)#access-list 1 deny 2.2.2.0 0.0.0.255

IOU1(config)#access-list 1 permit any

IOU1(config)#interface e0/0

IOU1(config-if)#ip access-group 1 out

d. 使用命名 ACL 完成上述標準 ACL 的需求

①使用命名的標準 ACL 實現 PC1 不能訪問 PC2,並使用 ping 命令驗證結果

IOU3(config)#ip access-list standard a——命名的標準ACL爲a

IOU3(config-std-nacl)#deny host 192.168.1.1——拒絕源地址爲192.168.1.1的訪問

IOU3(config-std-nacl)#permit any

IOU3(config-std-nacl)#exit

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group a out——啓用ACL②使用標準 ACL 實現只允許 PC2 遠程登錄到路由器 R2,並使用 telnet 命

令驗證結果

IOU2(config)#ip access-list standard a

IOU2(config-std-nacl)#permit host 192.168.2.1

IOU2(config-std-nacl)#exit

IOU2(config)#line vty 0 4

IOU2(config-line)#access-class a in

③使用標準 ACL 實現禁止 loopback1 所在網段的所有主機訪問 PC1,對

loopback2 所在網段主機的訪問不做限制

IOU1(config)#ip access-list standard a

IOU1(config-std-nacl)#deny 2.2.2.0 0.0.0.255

IOU1(config-std-nacl)#permit any

IOU1(config-std-nacl)#exit

IOU1(config)#interface e0/0

IOU1(config-if)#ip access-group a out

步驟四:

a.使用擴展 ACL 實現禁止 PC1 遠程登錄到 R2,對其他訪問不做限制

IOU2(config)#access-list 101 deny tcp host 192.168.1.1 any eq 23——

列表101 拒絕主機172.16.1.1到達本臺設備上的所有地址的TELNET功能。(tcp 23端口就是代表telnet,這表寫eq 23 或者 eq telnet都行)

IOU2(config)#access-list 101 permit ip any any

IOU2(config-line)#access-class 101 in

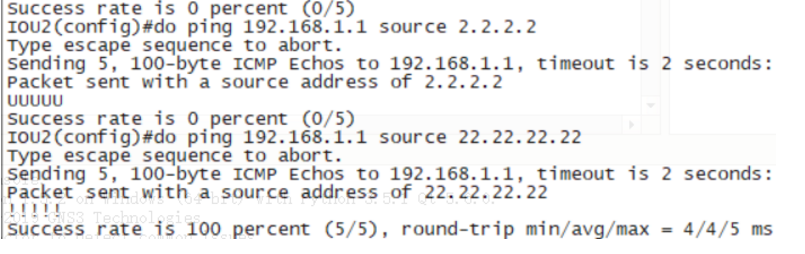

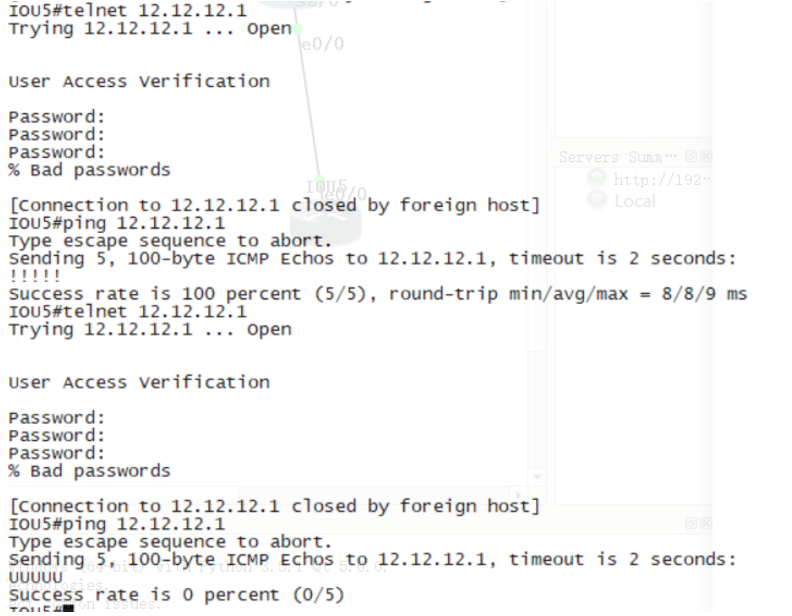

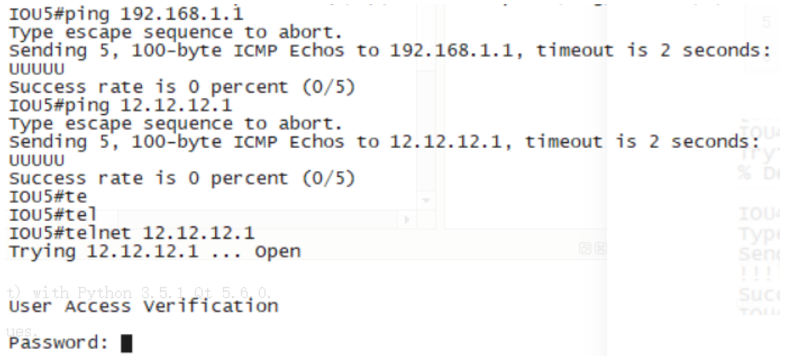

b. 使用擴展 ACL 實現 PC2 可以 telnet 到路由器 R1,但不能 ping 路由器 R1,

分別使用 ping 和 telnet 驗證結果

IOU3(config)#access-list 101 deny icmp host 192.168.2.1 any

IOU3(config)#access-list 101 permit ip any any

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group 101 in

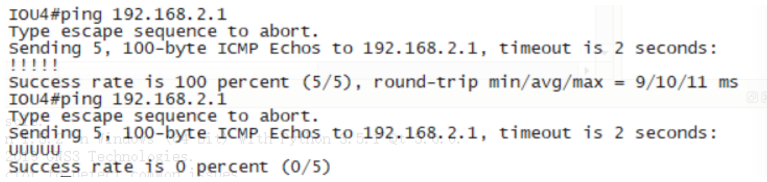

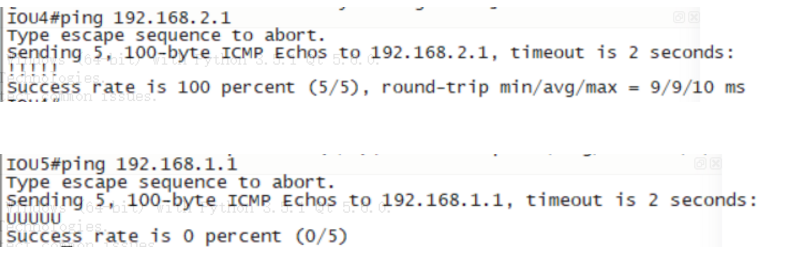

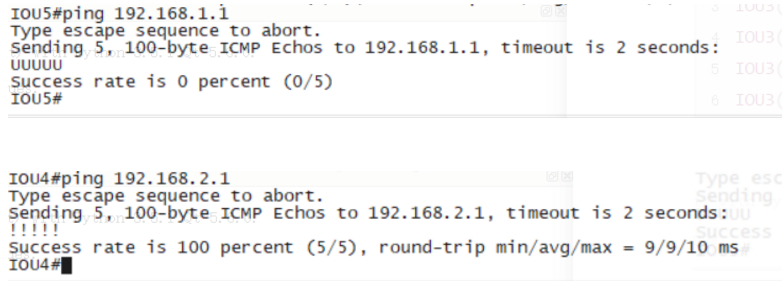

c.使用擴展 ACL 實現 PC1 可以 ping PC2,但禁止 PC2 ping PC1,其他的

訪問不受限制,使用 ping 驗證結果

IOU3(config)#access-list 101 deny icmp host 192.168.2.1 any echo

IOU3(config)#access-list 101 permit ip any any

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group 101 in

d.使用命名 ACL 完成上述擴展 ACL 的需求

①使用命名的擴展 ACL 實現禁止 PC1 遠程登錄到 R2,對其他訪問不做限制

IOU1(config)#ip access-list extended a

IOU1(config-ext-nacl)#deny tcp host 192.168.1.1 any eq 23

IOU1(config-ext-nacl)#permit ip any any

IOU1(config-ext-nacl)#exit

IOU1(config)#interface e0/0

IOU1(config-if)#ip access-group a in

②使用命名的擴展 ACL 實現 PC2 可以 telnet 到路由器 R1,但不能 ping 路由器 R1,

分別使用 ping 和 telnet 驗證結果

IOU3(config)#ip access-list extended a

IOU3(config-ext-nacl)#deny icmp host 192.168.2.1 any echo

IOU3(config-ext-nacl)#permit ip any any

IOU3(config-ext-nacl)#exit

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group a in

③使用擴展 ACL 實現 PC1 可以 ping PC2,但禁止 PC2 ping PC1,其他的

訪問不受限制,使用 ping 驗證結果

IOU3(config)#ip access-list extended a

IOU3(config-ext-nacl)#deny icmp host 192.168.2.1 host 192.168.1.1 echo

IOU3(config-ext-nacl)#permit ip any any

IOU3(config-ext-nacl)#exit

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group a in