ACL的概述

在路由器上讀取OSI七層模型的第三層及第四層包頭的信息

根據定義好的規則,對包進行過濾

ACL的工作原理

有兩個方向

出:已經過路由器的處理,正離開路由器接口的數據包

入:已經到達路由器接口的數據包,將被路由器處理

列表應用到接口方向與數據方向有關

訪問控制列表的類型

1 標準訪問控制列表

基於源IP地址過濾數據包

白哦準訪問控制列表的訪問控制列表號是1~99

2 擴展訪問控制列表

基於源IP地址、目的ip地址、指定協議、端口和標誌來過濾數據包

擴展訪問控制列表的訪問控制列表號是100~199

3 命名訪問控制列表

命名訪問控制列表允許在標誌和擴展訪問控制列表中使用名稱代替表號

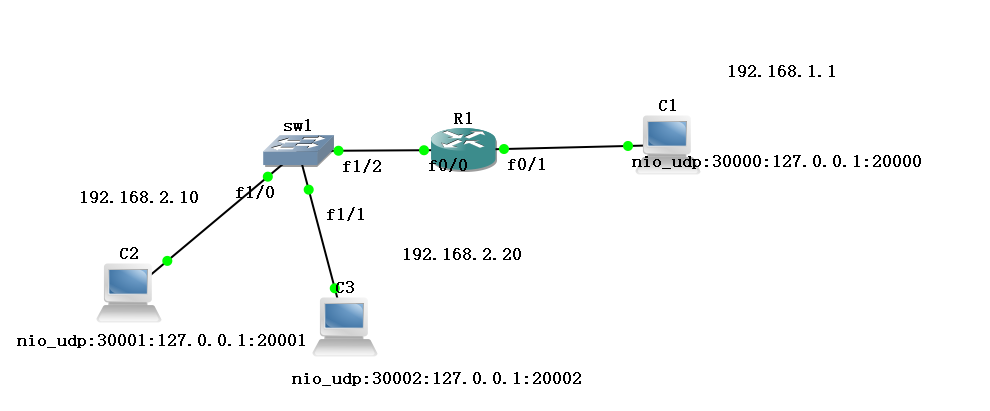

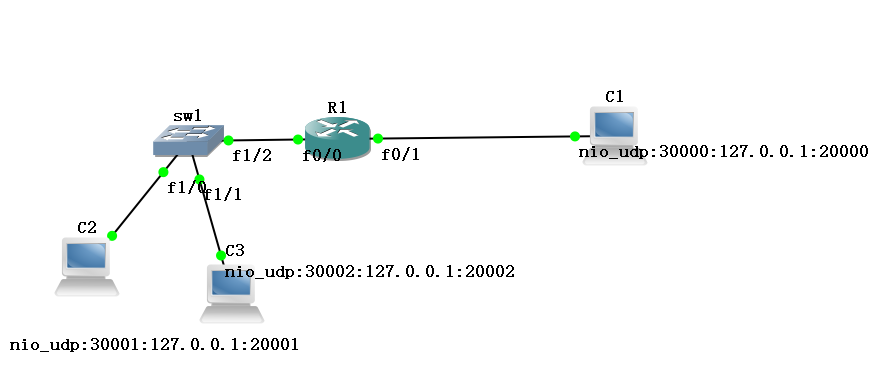

標準ACL的配置實例

要求配置標準ACL實現 禁止PC2訪問主機PC1,而允許其他流量訪問

sw1的配置命令

sw1#conf t

sw1(config)#no ip routing 關閉路由功能

sw1(config)#

R1上的配置命令

R1(config)#int f0/1

R1(config-if)#ip add 192.168.1.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#ex

R1(config)#int f0/0

R1(config-if)#ip add 192.168.2.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#ex

R1(config)# 以上給端口配置ip的

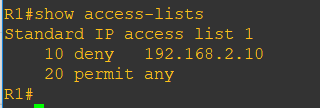

R1(config)#access-list 1 deny host 192.168.2.10 拒絕ip爲192.168.2.10pc2這臺主機訪問pc1

R1(config)#access-list 1 permit any 允許其他的流量

R1(config)#int f0/0

R1(config-if)#ip access-group 1 in 將ACL應用於接口 ACL纔會生效

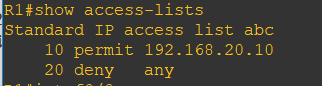

用show access-lists命令查看ACL的配置

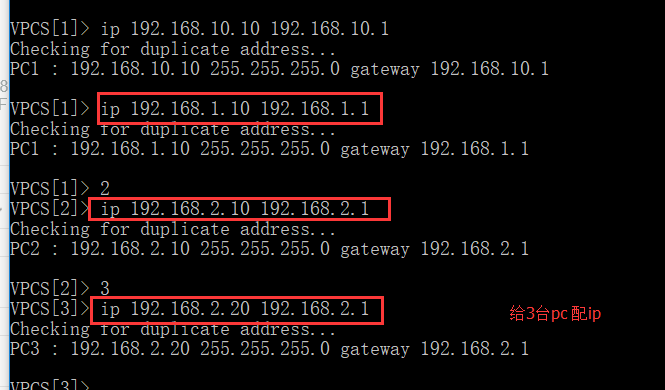

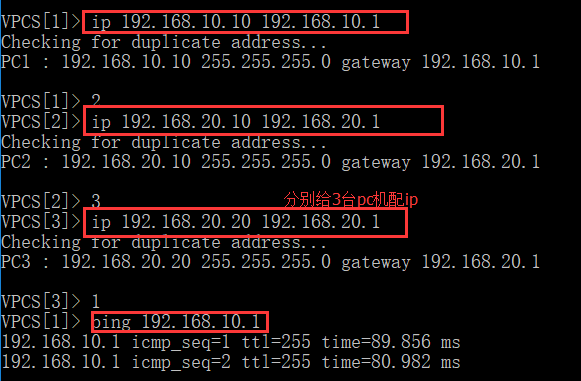

在GNS3 VPCS中給pc機配置ip

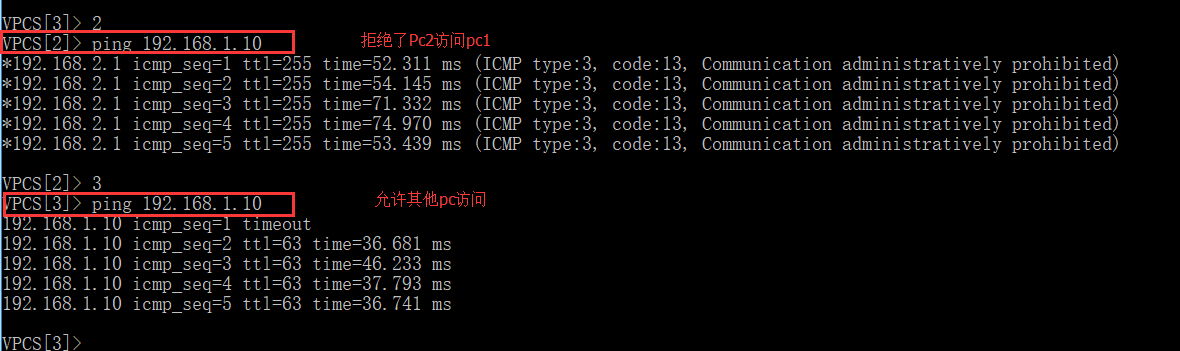

在GNS3 VPCS中驗證

驗證結果 ,PC2 不能ping通主機PC1, 但是PC3 可以ping 通PC1

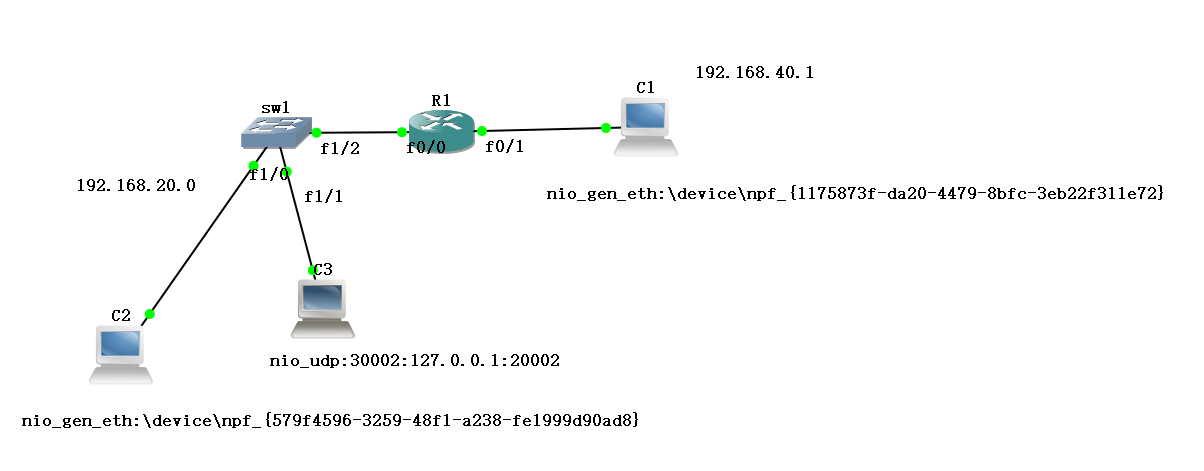

擴展ACL的配置實例

要求c2是window7 c1是服務器 W7能訪問C1服務器但是ping不通

sw1的配置命令

sw1#conf t

sw1(config)#no ip routing 關閉路由功能

sw1(config)#

R1上的配置命令

R1(config)#int f0/1

R1(config-if)#ip add 192.168.40.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#ex

R1(config)#int f0/0

R1(config-if)#ip add 192.168.30.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#ex

R1(config)#

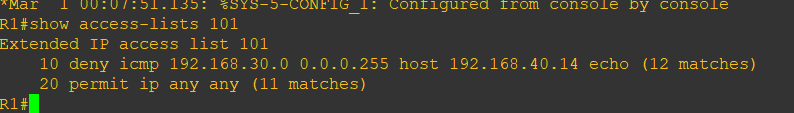

R1(config)#access-list 101 deny icmp host 192.168.30.0 host 192.168.40.14 echo 創建ACL,使用ICMP協議拒絕192.168.10.0訪問192.168.30.40主機

R1(config)#access-list 101 permit ip any any 允許其他網段訪問

R1(config-if)#ip access-group 101 in 將ACL應用於接口

R1#show access-lists 101 用來查看ACL的信息

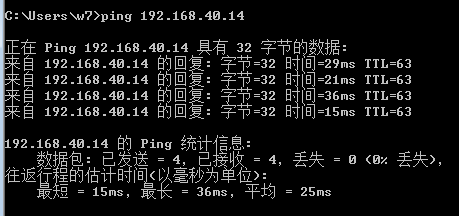

window7上沒有添加ICMP是可以ping通centos的

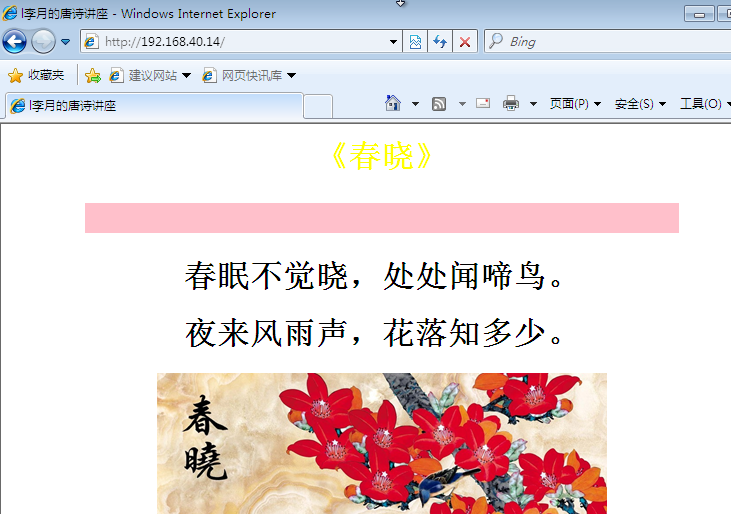

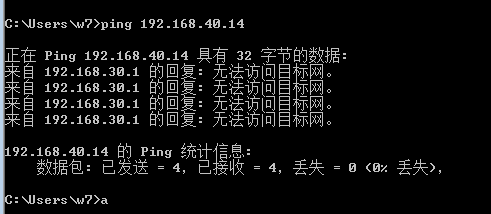

window7上驗證訪問結果

用show access-lists命令查看ACL的配置

window7上添加ICMP後是不可以ping通centos的

驗證結果W7能訪問C1服務器但是ping不通

命名ACL的配置實例

實驗要求命名ACL 拒絕192.168.20.10的pc 訪問pc1,允許別的ip地址訪問

SW1的配置命令

sw1(config)#no ip routing 關閉路由功能

R1上的配置命令

R1(config)#int f0/0

R1(config-if)#ip add 192.168.20.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#ex

R1(config)#int f0/1

R1(config-if)#ip add 192.168.10.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#ex

R1(config)#ip access-list standard abc 創建命名ACL asd是名稱

R1(config-std-nacl)#deny host 192.168.20.10 拒絕的ip地址

R1(config-std-nacl)#permit any 允許別的ip地址訪問

R1(config-if)#ip access-group abc in 將ACL應用於接口

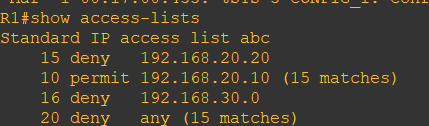

R1#show access-lists abc 查看ACL信息

在GNS3 VPCS中給pc機配置ip

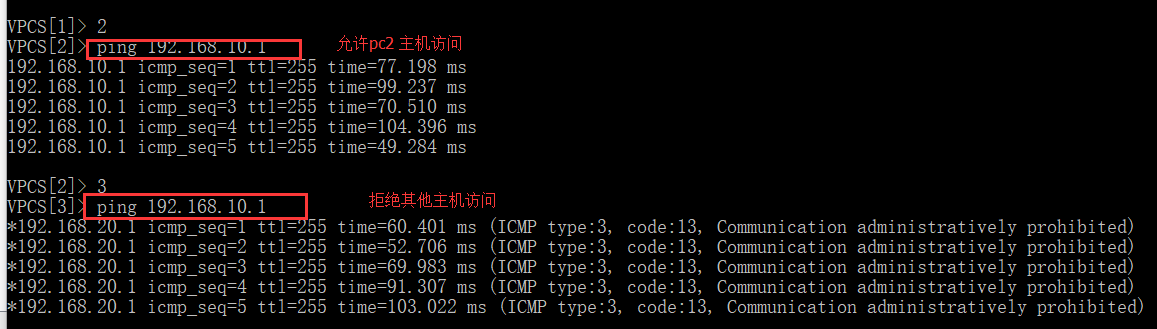

在GNS3 VPCS中驗證

Sequence-Number決定ACL語句在ACL列表中的位置

R1(config)#ip access-list standard asd

R1(config-std-nacl)#15 deny host 192.168.20.10

R1(config-std-nacl)#16 permit host 192.168.30.0

R1#show access-lists asd

驗證結果 已命名ACL 拒絕192.168.20.10的pc 訪問pc1,允許別的ip地址訪問