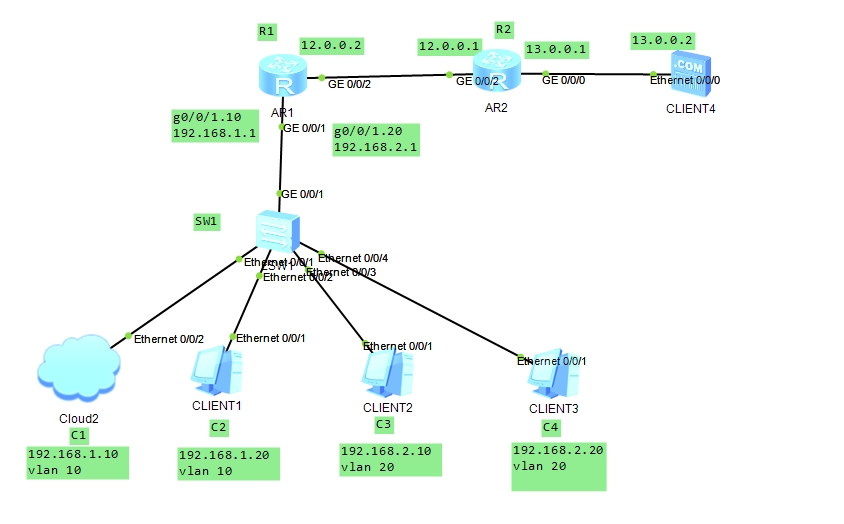

實驗拓撲:

使用ENSP模擬器(版本V100R002C00 1.2.00.350)

實驗要求:

1.在華爲設備上配置標準ACL實現vlan 10主機不能和vlan20主機互訪,但可以正常上網。

2. 在華爲設備上配置擴展ACL實現vlan 10主機不能和vlan 20主機互訪,但可以正常上網;vlan 10中C2需要和vlan 20中C3通信,vlan 10中C1不能打開網頁,其他不受影響;

3. 在華爲設備上配置命名ACL實現路由器R1只能被192.168.1.10主機遠程管理。

ACL原理:

1.ACL是從上至下逐條匹配,一旦匹配成功則不再向下匹配。

2.ACL最後隱含了一條拒絕所有的規則。

3.路由器的一個接口一個方向最多只可以應用一個ACL,但是可以有N條條目。

實驗步驟及驗證:

1.接口及ip地址規劃:

C1:192.168.1.10 (vlan 10)

C2:192.168.1.20 (vlan 10)

C3:192.168.2.10 (vlan 20)

C4:192.168.2.20 (vlan 20)

Server:13.0.0.2

R1:

g0/0/1.10:192.168.1.1

g0/0/1.20:192.168.2.1

g0/0/2:12.0.0.2

R2:

g0/0/2:12.0.0.1

g0/0/0:13.0.0.1

2.配置腳本:

SW1

[SW1]vlan batch 10 20(添加vlan 10 20)

[SW1]int e0/0/1

[SW1-Ethernet0/0/1]port hybrid pvid vlan 10

[SW1-Ethernet0/0/1]port hybrid untagged vlan 10(將接口以untagged方式加入vlan 10)

[SW1]int e0/0/2

[SW1-Ethernet0/0/2]porthybrid pvid vlan 10

[SW1-Ethernet0/0/2]port hybrid untagged vlan 10

[SW1]int e0/0/3

[SW1-Ethernet0/0/3]port link-type access

[SW1-Ethernet0/0/3]port default vlan 20(將接口以access方式加入vlan 20)

[SW1]int e0/0/4

[SW1-Ethernet0/0/4]port link-type access

[SW1-Ethernet0/0/4]port default vlan 20

[SW1]int g0/0/1

[SW1-GigabitEthernet0/0/1]port hybrid tagged vlan 10 20(將接口以tagged方式允許帶有vlan 10 20標記的幀通過)

R1

[R1]int g0/0/1.10

[R1-GigabitEthernet0/0/1.10]dot1q termination vid 10(指定子接口封裝的vlan)

[R1-GigabitEthernet0/0/1.10]ip add 192.168.1.1 24

[R1-GigabitEthernet0/0/1.10]arp broadcast enable(開啓子接口的arp廣播)

[R1]int g0/0/1.20

[R1-GigabitEthernet0/0/1.20]dot1qtermination vid 20

[R1-GigabitEthernet0/0/1.20]ip add 192.168.2.1 24

[R1-GigabitEthernet0/0/1.20]arp broadcast enable

[R1]int g0/0/2

[R1-GigabitEthernet0/0/2]ip add 12.0.0.2 24

R2

[R2]int g0/0/2

[R2-GigabitEthernet0/0/2]ip add 12.0.0.1 24

[R2]int g0/0/0

[R2-GigabitEthernet0/0/0]ip add 13.0.0.1 24

-------------------------以上是IP地址及vlan配置----------------------------

R1

[R1]ip route-static 13.0.0.0 255.255.255.0 12.0.0.1

R2

[R2]ip route-static192.168.1.0 255.255.255.0 12.0.0.2

[R2]ip route-static 192.168.2.0 255.255.255.0 12.0.0.2

---------------------------以上是路由配置----------------------------------

沒做任何ACL情況下,C1可以與vlan 20主機及Server通信

標準ACL:

R1

[R1]acl 2000(定義一個標準ACL2000)

[R1-acl-basic-2000]rule 5 deny source 192.168.1.0 0.0.0.255(第一條語句拒絕源爲192.168.1.0/24網段的所有流量)

[R1-acl-basic-2000]rule 10 permit source any(需要注意ACL是從上至下逐條匹配的,所以需在第一條拒絕語句後跟一條允許所有的以保證其他流量通過)

[R1]int g0/0/1.20(因只需要限制vlan10和20的主機不能互訪,所以將ACL應用在vlan 20網關的out方向從而不影響上行上網的流量)

[R1-GigabitEthernet0/0/1.20]traffic-filteroutbound acl 2000(在接口的out方向應用ACL)

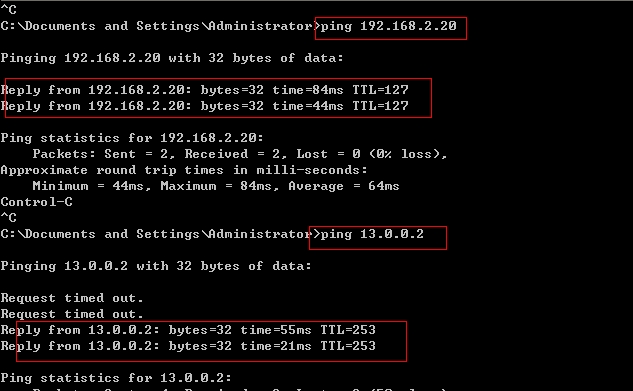

結果驗證:

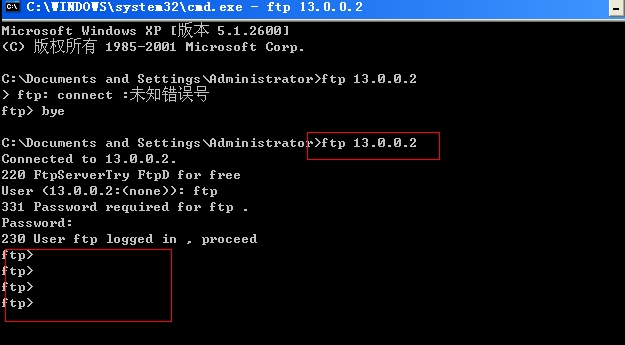

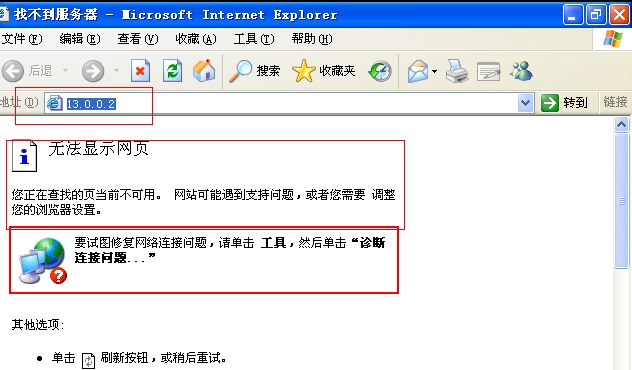

可以看到C1仍然可以訪問Server,但無法和vlan20主機通信,標準ACL生效。

擴展ACL:

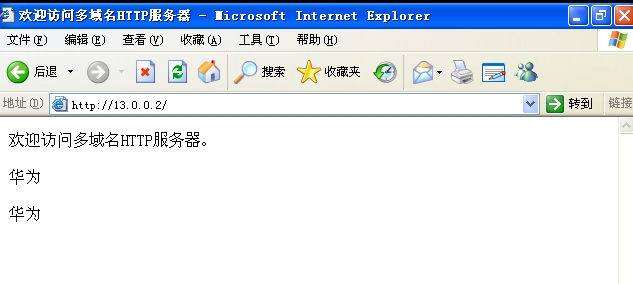

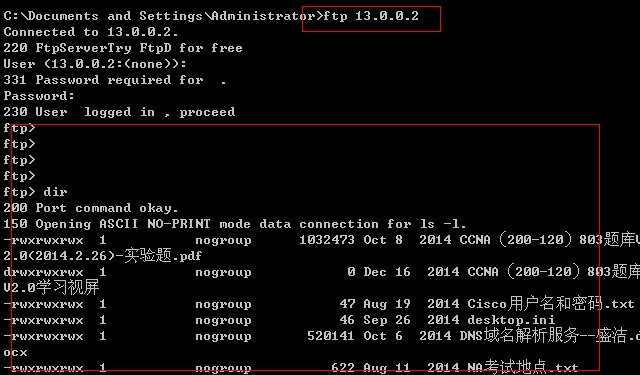

在沒有ACL情況下C 1是可以訪問Server的FTP和WWW服務的。

R1:

[R1]acl 3000(定義一個擴展ACL3000)

[R1-acl-adv-3000]rule 5 permit ip source 192.168.1.20 0.0.0.0 destination192.168.2.10 0.0.0.0(允許以C2爲源C3爲目標的流量)

[R1-acl-adv-3000]rule 10 deny ip source 192.168.1.0 0.0.0.255 destination192.168.2.0 0.0.0.255(注意此條語句位置!拒絕所有vlan 10爲源vlan 20爲目標的流量)

[R1-acl-adv-3000]rule 15 deny tcp source 192.168.1.10 0.0.0.0 destination13.0.0.2 0.0.0.0 destination-port eq 80(拒絕C1爲源訪問目標爲Server的TCP 80端口)

[R1-acl-adv-3000]rule 20 permit ip source any(最後允許所有未匹配的流量)

[R1]int g0/0/1.10

[R1-GigabitEthernet0/0/1.10]traffic-filter inboundacl 3000(在vlan 10網關的in方向調用ACL)

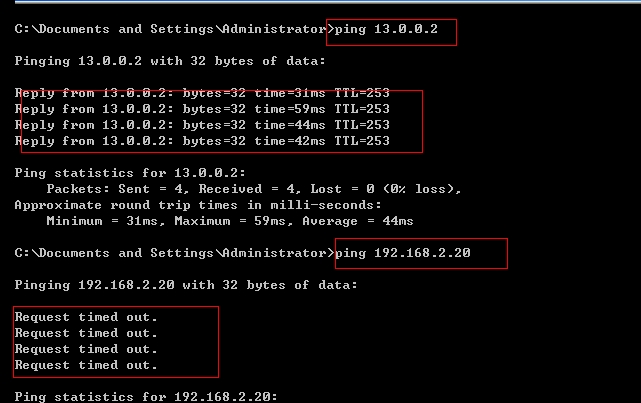

實驗驗證:

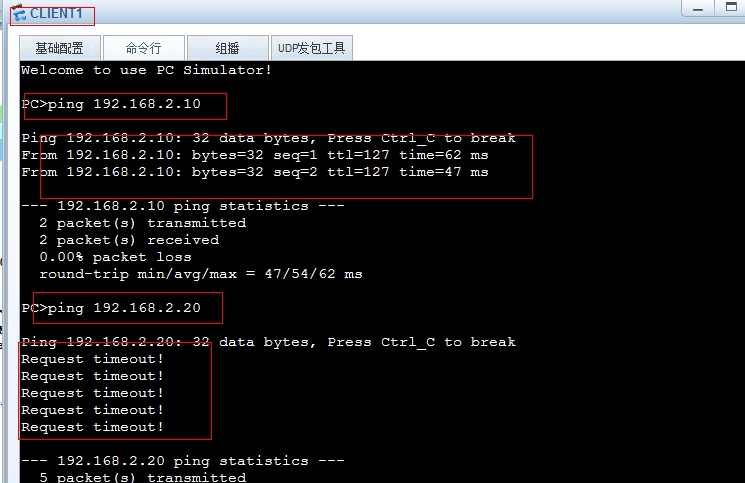

在C2上與C3通信但是無法與vlan 20其他主機通信,且可以訪問Server可正常上網。

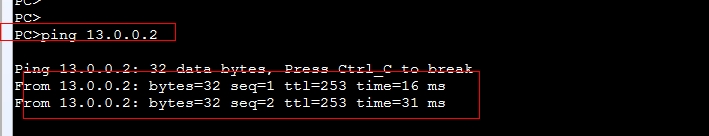

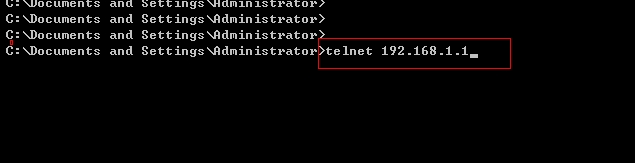

在C1上不能訪問Server的WWW服務,但仍然可以訪問FTP服務,所以擴展ACL生效。

命名ACL:

R1:

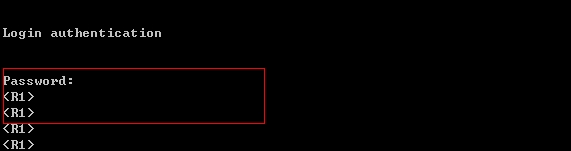

[R1]user-interface vty 0 4

[R1-ui-vty0-4]authentication-modepassword

Please configure the login password (maximum length16):abc

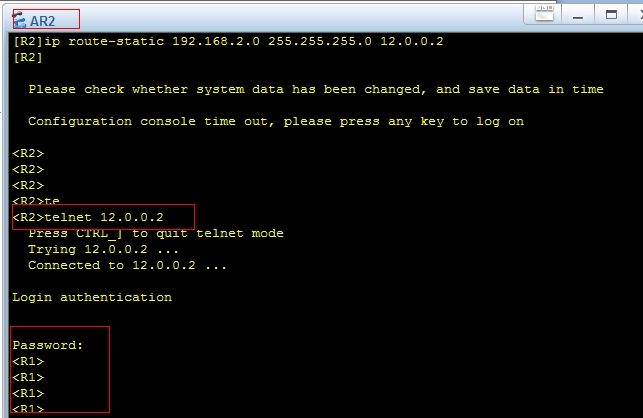

默認情況下任何可以與R1通信的設備都可以telnet到R1。

R1:

[R1]acl name novty 2001

[R1-acl-basic-2001]rule 5 permit source 192.168.1.100.0.0.0(允許源爲C1的流量)

[R1]user-interface vty 04

[R1-ui-vty0-4]acl 2001inbound (在VTY端口的in方向應用ACL)

實驗驗證:

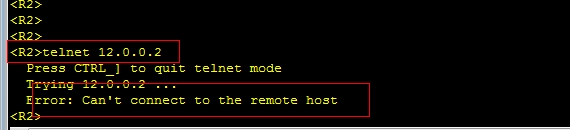

只有C1可以telnet到R1,其他都無法telnet,命名ACL生效。

實驗總結:

1.ACL可以理解爲一個包過濾防火牆,可以基於管理員配置的條目控制流量,還可以通過time-rang命令定義一個時間範圍,在列表後面調用這個時間範圍來實現靈活的網絡控制。

2.ACL也可以被用來定義感興趣地址或網段範圍,以用於其他應用(如NAT)。

3.ACL也是QoS中流分類的必備工具。

運營商網絡技術Q羣:80268245

本文出自 “陽光學苑” 博客,請務必保留此出處http://yuan2.blog.51cto.com/446689/1583305