目前微軟已發佈補丁MS17-010修復了“永恆之藍”***的系統漏洞,請廣大師生儘快根據各自操作系統安裝補丁,地址:https://technet.microsoft.com/zh-cn/library/security/MS17-010;對於XP、2003等微軟已不再提供安全更新的機器,推薦使用360“NSA武器庫免疫工具”檢測系統是否存在漏洞,並關閉受到漏洞影響的端口,可以避免遭到勒索軟件等病毒的侵害。NSA武器庫免疫工具下載地址:dl.360safe.com/nsa/nsatool.exe

2.事件回顧

(1)鳳凰網:勒索病毒大範圍傳播,信息安全專家紛紛發出警告

http://news.ifeng.com/a/20170513/51086871_0.shtml

(2)騰訊網:這種病毒全球大爆發!國內多所大學校園網淪陷,被黑的人都收到了勒索信

http://tech.qq.com/a/20170513/013226.htm

(3)安天公司: 安天緊急應對新型“蠕蟲”式勒索軟件“wannacry”全球爆發

據BBC報道,今天全球很多地方爆發一種軟件勒索病毒,只有繳納高額贖金(有的要比特幣)才能解密資料和數據,英國多家醫院中招,病人資料威脅外泄,同時俄羅斯,意大利,整個歐洲,包括中國很多高校……

該勒索軟件是一個名稱爲“wannacry”的新家族,該加密軟件採用流行的RSA和AES加密算法,截止目前還無法破解,或者是暴力破解的成本非常高,普通用戶基本無解,換句話說目前世界安全高手也無法解密該勒索軟件加密的文件。

該勒索軟件利用MS17-101漏洞來***全球主機,目前很多內網或者外網445端口基本是開放的,勒索軟件借鑑蠕蟲原理,利用了基於445端口傳播擴散的SMB漏洞,在早期的研究中我們已經發現,勒索軟件利用系統漏洞、Mysql以及Mssql數據庫漏洞以及其它一些高位漏洞,先行***,再感染,所以以前大家都覺得網絡安全離我很遠,現在就不能這麼看了,只要你係統存在高位漏洞,就有可能被感染。

2.實際影響

(1)主動***

(2)蠕蟲傳播,網絡傳播速度更快。截止目前很多內網已經淪陷。

(3)對ppt、word、pdf等文檔文件進行加密。

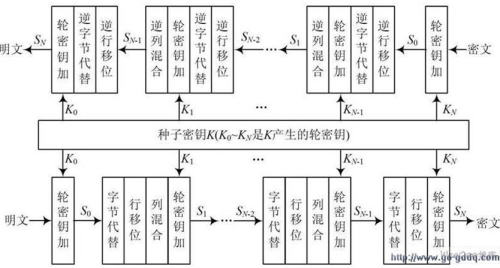

(4)採用RSA和AES加密算法,經請教北京理工大學信息安全專家張子劍博士,目前該算法破解時間耗費非常巨大,勒索軟件聲稱需要幾十年!其加密算法如下:

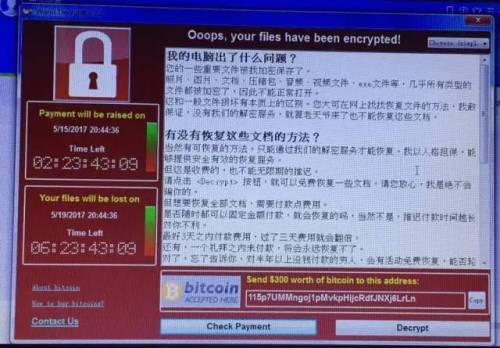

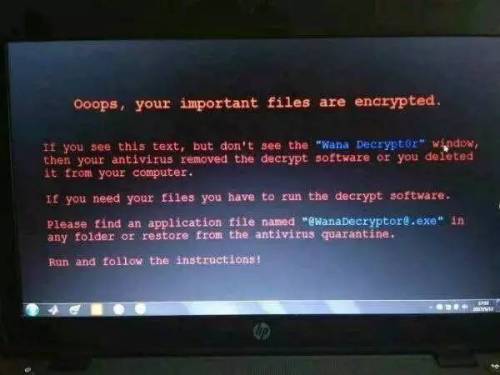

3.出現的情況

如果出現以下情況的圖片說明已經被勒索軟件感染:

4.防範方法

(1)備份!備份!備份!一定要離線備份重要文件。可以將備份文件命名爲mybak.ini文件。

(2)開啓防火牆

(3)阻斷445端口

錦佰安公司給出了防範445端口的命令腳本(下載地址:http://www.secboot.com/445.zip):

echo "歡迎使用錦佰安敲詐者防禦腳本"

echo "如果pc版本大於xp 服務器版本大於windows2003,請右鍵本文件,以管理員權限運行。"

netsh firewall setopmode enable

netsh advfirewallfirewall add rule name="deny445" dir=in protocol=tcp localport=445action=block

(4)所有程序都在虛擬機中運行。採用linux+windows虛擬機模式。文檔等資料及時進行備份,定期製作鏡像。

5.關閉危險的其他端口

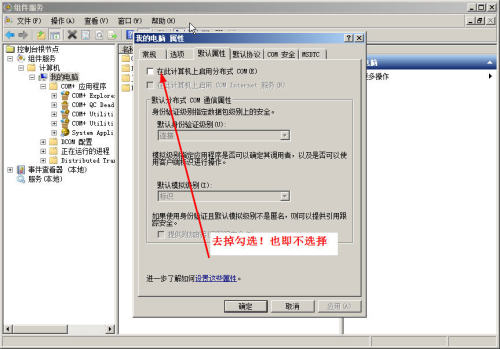

(1)關閉135端口,在運行中輸入“dcomcnfg”,然後打開“組建服務”-“計算機”-“屬性”-“我的電腦屬性”-“默認屬性”-“在此計算機上啓用分佈式COM”去掉選擇的勾。然後再單擊“默認協議”選項卡,選中“面向連接的TCP/IP”,單擊“刪除”或者“移除”按鈕。

圖4關閉135端口

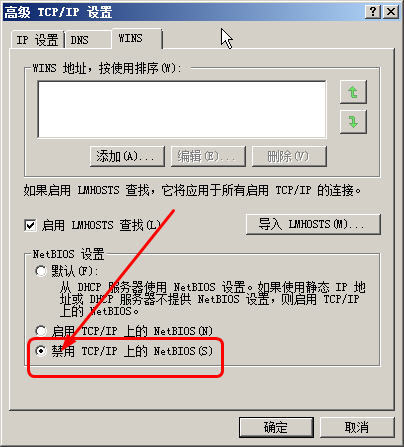

(2)關閉139端口,139端口是爲“NetBIOS Session Service”提供的,主要用於提供Windows文件和打印機共享以及Unix中的Samba服務。 單擊“網絡”-“本地屬性”,在出現的“本地連接屬性”對話框中,選擇“Internet協議版本4(TCP/IPv4)”-“屬性”,雙擊打開“高級TCP/IP設置”-“WINS”,在“NetBIOS設置”中選擇“禁用TCP/IP上的NetBIOS”,如圖5所示。

圖5關閉139端口

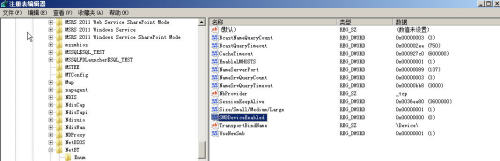

(3)註冊表關閉445端口

在命令提示符下輸入“regedit”,依次打開“HKEY_LOCAL_MACHINE”-“System”-“Controlset”“Services”-“NetBT”-“Parameters”,在其中選擇“新建”——“DWORD值”,將DWORD值命名爲“SMBDeviceEnabled”,並通過修改其值設置爲“0”,如圖6所示。

圖6關閉445端口

(4)查看端口是否開放

以後以下命令查看135、139、445已經關閉。

netstat -an | find "445" | find"139" | find "135"