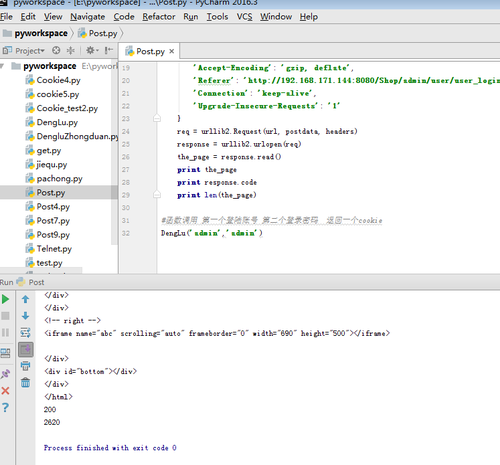

網站是vmware虛擬機搭建了個go網絡商城,Tomcat+Mysql+SSH架構的,這是後臺界面,瀏覽器按F12抓包

賬號密碼admin 下面我們py僞造post請求登陸

# coding=utf-8

import urllib

import urllib2

import re

#9ok 模擬登陸了admin賬戶

def DengLu(username='admin',password='admin'):

url = 'http://192.168.171.144:8080/Shop/admin/user/user_logon.html'

#請求體

postdata=urllib.urlencode(

{ 'Content-Type': 'application/x-www-form-urlencoded',

'username':username,

'password':password

})

#請求頭

headers = {

'User-Agent': 'Mozilla/5.0 (Windows NT 6.1; WOW64; rv:50.0) Gecko/20100101 Firefox/50.0',

'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8',

'Accept-Language': 'zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3',

'Accept-Encoding': 'gzip, deflate',

'Referer': 'http://192.168.171.144:8080/Shop/admin/user/user_login.html',

'Connection': 'keep-alive',

'Upgrade-Insecure-Requests': '1'

}

req = urllib2.Request(url, postdata, headers)

response = urllib2.urlopen(req)

the_page = response.read()

print the_page

print response.code

print len(the_page)

#函數調用 第一個登陸賬號 第二個登錄密碼 返回一個cookie

DengLu('admin','admin')有些抓包工具也很好用 例如burp 需要調試上傳或者其他請求的時候可以用

關於post中獲取cookie值 調用web其他功能請看下一篇