一、JUNOS中NAT與netscreen的VIP原理上相似,但是設置的過程大有不同。

NAT配置界面介紹:

Rule Name:對該NAT的命名(不影響配置);

Source Address:對源地址的限制(可以不填,若要限制可以在Policy處設置)。

Deatination Address & Port:外網地址,對應的外網地址端口。

Actions:設置NAT的行爲;

二、配置方式

1、配置NAT

①、配置NAT內部終端映射端口。

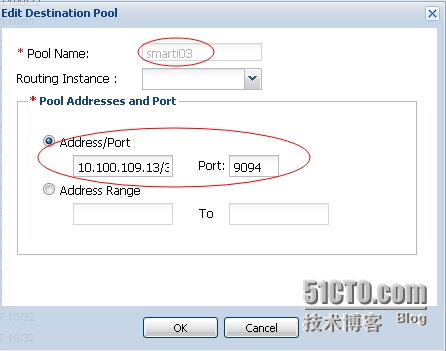

選擇NAT-----Deastination NAT-----Deastination NAT Pool-----add

設置Pool的名字,以及內部終端IP,需要放出去的端口。

返回Destination Rule Set,配置NAT映射。

在r1規則中建立NAT映射,選擇右下角的Add

①輸入Rule Name(不影響配置);

②對應的外網地址,已經映射的外網端口。

③在右方選擇Do Destination NAT With Pool,並選擇之前建立的Deastination NAT Pool

二、以上爲止NAT已經配好,但是還需要配置Policy,才能讓外面的終端訪問成功。

①、添加地址本,路徑選擇Security----Policy Elements----Address Book------點擊右上角的Add

分別填寫,內網終端的相關信息,所在的防火牆Zone,地址名稱(不影響配置),內網終端的IP地址。

②、添加服務端口

路徑選擇:Security----Policy Elements----Applications------點擊右上角的Add

填寫服務名稱(不影響設置),使用協議,已經對應的端口。

③、設置Policy

路徑選擇:Security----Policy-----Apply Policy,選好Policy的應用區域(Unrust to DMZ),選擇Add;

填寫Policy名稱(不影響配置);

選擇Policy Action(permit允許,deny阻止,reject);

選擇 應用的區域,一般是untrust to DNZ

選擇 哪些外部地址受Policy影響(Source Address),一般選擇Any,意思是全部地址都所這條Policy影響。

選擇 內部主機(Destination Address),此步需要設置好之前的Address Book,並選擇該名稱的Address Book。

選擇 對應的服務(Applications),此步需要設置好之前的Applications。但是這裏值得注意的是他是根據內部主機提供的服務來設定的,例如 內部主機A的22端口映射成外網的1880端口,那樣這裏選的還是22端口,而不是1880端口。

三、配置完成後需要commit。

這個是JUNOS特有的功能之一,目的是避免出現誤配置後導致系統無法正常運作。

Configred shared

Commit confirm 10(試運行10分鐘,自動回滾)