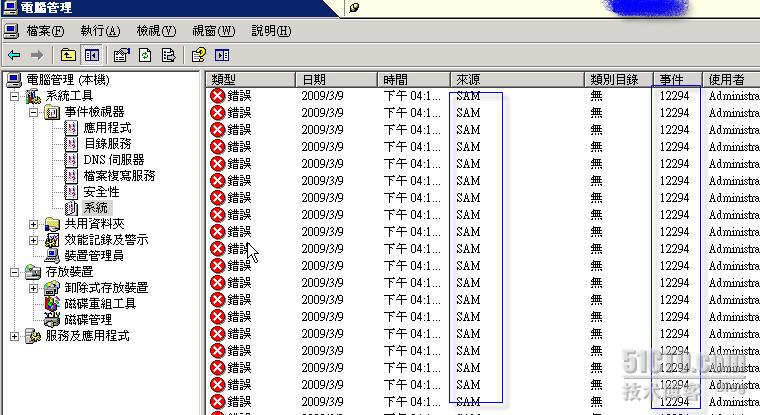

最近公司的一臺域服務器(windows server 2003域控制器)系統日誌大量出現事件ID號爲12294,來源爲SAM的錯誤日誌,錯誤信息描述如下:

-------------------------------------------

事件類別目錄: 無

事件識別碼: 12294

日期: 2009/3/9

時間: 下午 02:08:29

使用者: Administrator

電腦:

事件識別碼: 12294

日期: 2009/3/9

時間: 下午 02:08:29

使用者: Administrator

電腦:

描述:

SAM 資料庫無法鎖定帳戶 Administrator,因為資源發生錯誤,例如硬碟寫入失敗(資料中包含 指定錯誤碼)。在您提供了數次錯誤的密碼之後,帳戶會被鎖定。請重新設定上述帳戶 的密碼。

SAM 資料庫無法鎖定帳戶 Administrator,因為資源發生錯誤,例如硬碟寫入失敗(資料中包含 指定錯誤碼)。在您提供了數次錯誤的密碼之後,帳戶會被鎖定。請重新設定上述帳戶 的密碼。

--------------------------------------------

如上圖所示,此錯誤會頻繁出現,事件查看器裏“全國山河一片紅”。

到微軟支持網站查詢了一下事件ID號,原來是網絡中某一臺電腦感染了W32.Randex.F 蠕蟲病毒。從描述中可知administrator賬號被意外鎖定失敗。

現在只要查出網絡中感染病毒的機器就可以了,按照以前的經驗,馬上運行sniffer監控網絡的運行情況,但由於W32.Randex.F 蠕蟲病毒發作時不建立大量連接,也不會在網絡中大量發送數據包,只會在宿主機上不斷地嘗試以administrator賬號在後臺登錄,而超過錯誤次數後活動目錄會鎖定此賬號,造成意外鎖定賬號失敗的錯誤發生。所以很難通過sniffer查出故障來源。

但通過活動目錄的賬號登錄機制:賬號登錄都必需到PDC去驗證身份,必定會產生大量登錄失敗的記錄。因此,我們可以監控賬號的登錄事件來查找病毒源。

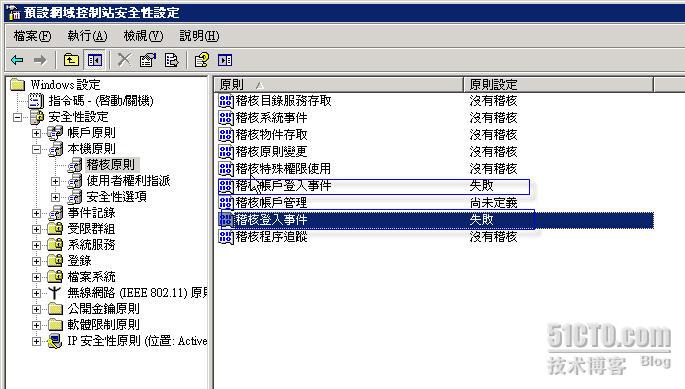

打開域控制器--“系統管理工具”--“域安全策略”--“本機原則”--“稽覈原則”,如下圖:

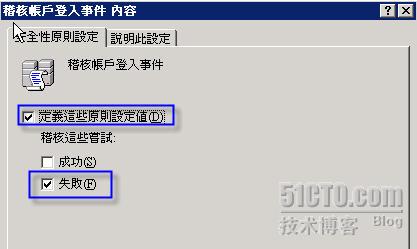

由於審覈失敗的事件對於管理員排錯比較有幫助,爲了減少日誌數據量,我們只設置只審覈失敗的登入事件。如下圖:

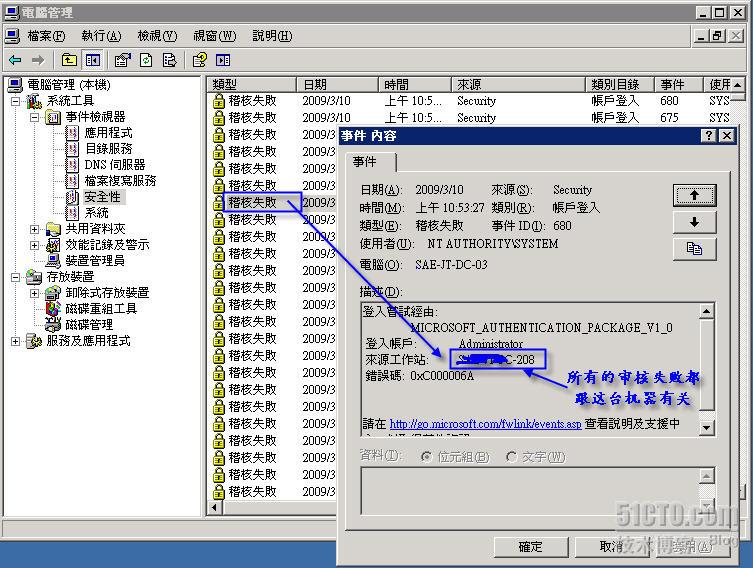

這樣,我們再打開域控制器(PDC)的事件查看器,點擊“安全性”,就可以看到大量的錯誤登錄的審覈失敗事件,打開事件描述,我們就可以知道哪臺電腦有問題了,如下圖:

注:可能會有多臺機器感染w32.Randex.f病毒,需要管理員不斷的查看審覈日誌,跟進處理。