一、環境說明

由於系統爲CentOS7.2,版本比較老,使用的是firewall防火牆,只能使用firewall-cmd命令禁用掉部分icmp漏洞

參考 https://www.cnblogs.com/lsdb/p/8204578.html

二、漏洞修復

1.ICMP timestamp請求響應漏洞

描述:

遠程主機會回覆ICMP_TIMESTAMP查詢並返回它們系統的當前時間。 這可能允許者一些基於時間認證的協議

修復:

firewall-cmd --permanent --direct --add-rule ipv4 filter INPUT 0 -p ICMP --icmp-type timestamp-request -m comment --comment "deny ICMP timestamp" -j DROP

firewall-cmd --permanent --direct --add-rule ipv4 filter INPUT 0 -p ICMP --icmp-type timestamp-reply -m comment --comment "deny ICMP timestamp" -j DROP2.允許Traceroute探測漏洞

描述:

本插件使用Traceroute探測來獲取掃描器與遠程主機之間的路由信息。或者也可以利用這些信息來了解目標網絡的網絡拓撲

修復:

firewall-cmd --permanent --direct --add-rule ipv4 filter INPUT 0 -p ICMP --icmp-type 11 -m comment --comment "deny traceroute" -j DROP注意:

修改完記得reload下

firewall-cmd --reload查看添加的規則

firewall-cmd --direct --get-all-rules三、漏洞測試

1.ICMP timestamp請求響應漏洞

參考 https://blog.csdn.net/q1007729991/article/details/72600130

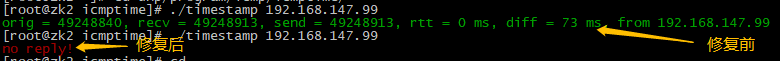

下載好軟件,通過make編譯好;漏洞前後對比如下圖

2.允許Traceroute探測漏洞

這個暫時還沒找到測試方法,(# ̄~ ̄#),如果哪位大神知道,麻煩指點一下