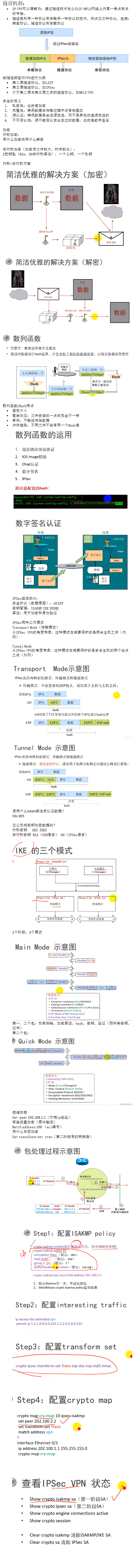

隧道機制:

• IP ×××可以理解爲:通過隧道技術在公衆IP/MPLS網絡上仿真一條點到點的專線。

• 隧道是利用一種協議來傳輸另一種協議的技術,共涉及三種協議,包括:乘客協議、隧道協議和承載協議

按隧道類型對×××進行分類

• 第二層隧道協議,如L2TP

• 第三層隧道協議,如IPSec

• 介於第二層與第三層之間的隧道協議,如MPLS ×××

安全的定義

- 私密性:也就是加密

- 完整性:確保數據在傳輸過程中沒有被篡改

- 源認證:確保數據是合法源發送,而不是其他僞造源發送的

- 不可否認性:源不能否認發出去過的數據,也就是數字簽名

加密

對稱加密:

用什麼加密就用什麼解密

非對稱加密(加密後文件較大,時間較長):

2把鑰匙(RSA,DH非對稱算法),一個公鑰,一個私鑰

對稱+非對稱方案

散列函數/Hash特點

• 固定大小

• 雪崩效應:文件被修改一點就完全不一樣

• 單向:不能逆向除數據

• 衝突避免:不同文件不會有同一個Hash值

IPSec組成部分:

安全協議(數據層面):AH ESP

密鑰管理:ISAKMP IKE SKEME

算法:用於加密和身份驗證

IPSec兩種工作模式

Transport Mode(傳輸模式)

從IPSec ×××的角度考慮,這種模式在需要保護的是兩臺主機之間(內網)

Tunnel Mode

從IPSec ×××的角度考慮,這種模式在需要保護的是多臺主機的兩個站點之間(外網)

使用什麼HASH算法來認證數據?

SHA MD5

怎麼形成密鑰加密數據的?

對稱密鑰 DES 3DES

非對稱密鑰 RSA(SSH居多) DH(IPSec居多)

2個階段,3個模式

第一、二個包:協商策略,加密算法,hash,密鑰,驗證(預共享密鑰,證書)

第二個包:

跟誰協商

Set peer 192.168.1.1(對端ip地址)

哪些流量加密(感興趣流)

Match address 100 (acl編號)

用什麼東西加密

Set transform-set tran(第二階段寫的轉換集)