在配置之前先告訴大家我的linux環境:

這裏爲CRT的版本:

這裏爲linux的版本:

ssh的配置文件爲默認,沒有進行任何改動

好了,我們開始配置

實現crt利用密鑰遠程連接linux有兩種方法:

法1 在CRT本地建立密鑰對,在CRT裏的配置有如下幾步

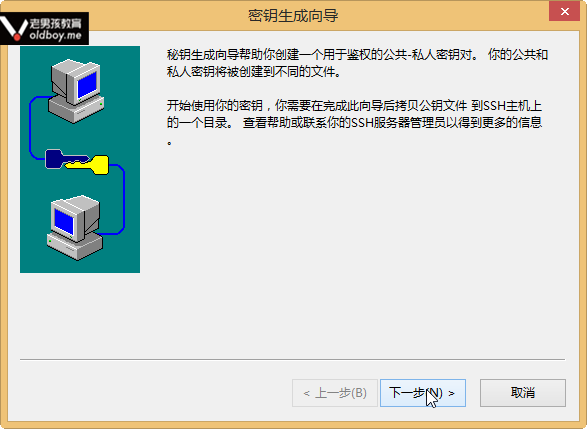

第一步: 打開你的CRT,並且點開工具,點擊創建公鑰

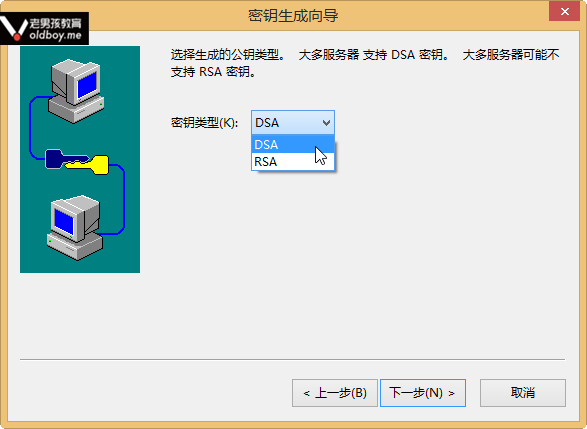

第三步:這裏是密鑰類型的選擇,既然註釋說大多服務器支持DSA密鑰,那麼我選了DSA......

給小夥伴們提供下DSA RSA是什麼

RSA:由 RSA 公司發明,是一個支持變長密鑰的公共密鑰算法,需要加密的文件塊的長度也是可變的;

DSA(Digital Signature Algorithm):數字簽名算法,是一種標準的 DSS(數字簽名標準);

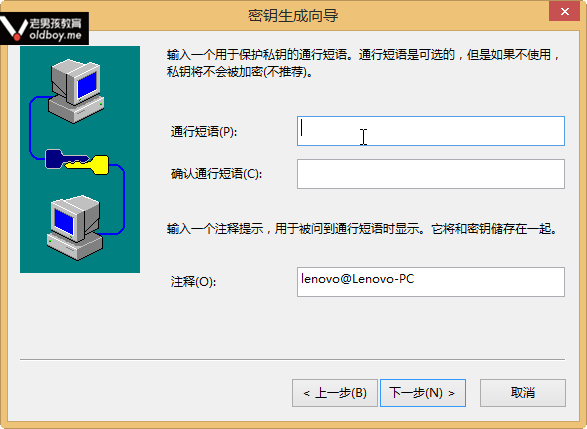

第四步:雖然日後我們可以不再通過密碼進行認證,但是如果你想更加安全還是可以加上額外的口令

如果不設置短語可以留空

註釋不用管,木有影響,點擊下一步

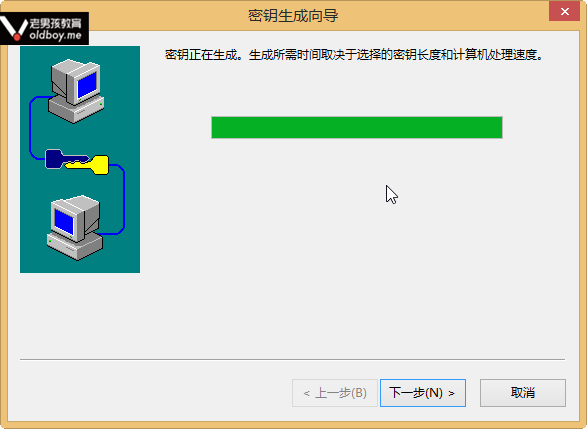

第五步:密鑰會自己生成,點擊下一步

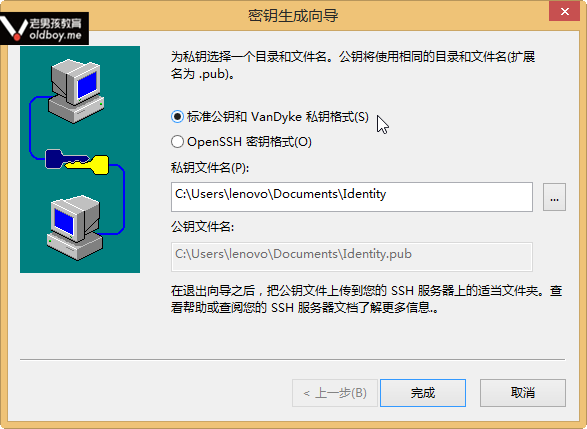

第六步:這裏我使用的是默認的標準公鑰和VanDyke私鑰格式

下面也可以選OpenSSH密鑰格式

(老版本CRT無此選項,推薦以後選這個)至於這兩個區別我下面會告訴大家

下面選擇私鑰存放地址,可以隨意選擇,公鑰無法選擇

選好後點擊完成

第七步: 根據安全需求選擇你的長度,這裏我選擇的是默認的1024

第八步:選擇完密鑰長度會彈出這個選擇,因爲我只配置一個連接,所以我選擇的否

接下來我們打開要實現CRT遠程連接的linux系統命令終端

進行如下配置:

oldman@apache:~$ cd ~ 進入家目錄 oldman@apache:~$ pwd 查看路徑 /home/oldman oldman@apache:~$ mkdir .ssh 創建.ssh目錄 oldman@apache:~$ ls -la 查看列表可以看到.ssh已經創建 drwx------ 3 oldman oldman 4096 3月 2 13:59 . drwxr-xr-x. 28 root root 4096 3月 2 13:52 .. -rw-r--r-- 1 oldman oldman 18 10月 16 21:56 .bash_logout -rw-r--r-- 1 oldman oldman 176 10月 16 21:56 .bash_profile -rw-r--r-- 1 oldman oldman 124 10月 16 21:56 .bashrc drwx------ 2 oldman oldman 4096 3月 2 13:59 .ssh oldman@apache:~$ chmod 700 .ssh/ 修改.ssh目錄權限,權限一定要對 oldman@apache:~$ ls -ld .ssh/ 檢查一下 drwx------ 2 oldman oldman 4096 3月 2 13:59 .ssh/ oldman@apache:~$ cd .ssh/ 進入到.ssh oldman@apache:~/.ssh$ rz -y 把之前的.pub結尾的公鑰文件上傳到服務器 oldman@apache:~$ ls -ll 檢查 -rw-r--r-- 1 oldman oldman 725 3月 9 2015 Identity.pub 剛剛的公鑰文件 下面是非常重要的一步!這一步是把公鑰文件轉換爲服務器能識別的OpenSHH格式! 順便把名字改爲服務器下sshd配置文件下設定好的公鑰名字 authorized_keys oldman@apache:~/.ssh$ ssh-keygen -i -f Identity.pub >authorized_keys oldman@apache:~/.ssh$ ll 進行檢查 -rw------- 1 oldman oldman 1200 3月 2 19:58 authorized_keys -rw-r--r-- 1 oldman oldman 725 3月 9 2015 Identity.pub

至此,服務器端的配置就OK啦!

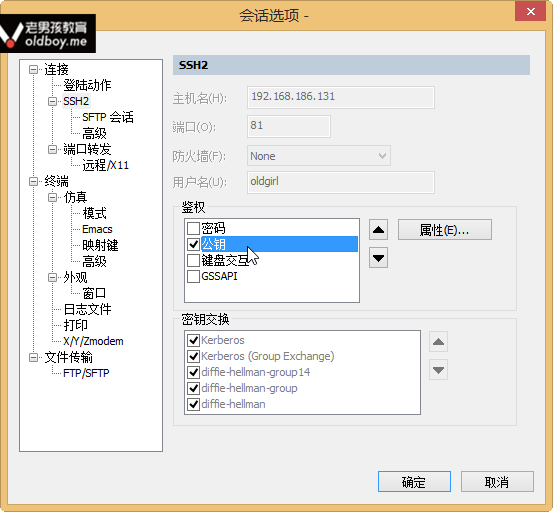

我們再回到CRT進行最後小小的配置

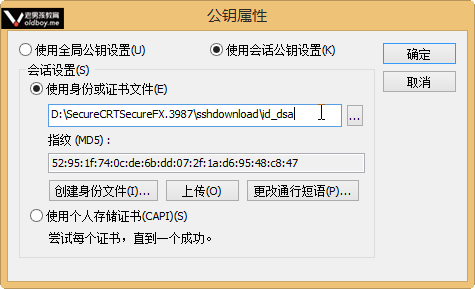

進入到你相應的會話選項,在鑑權的地方我們只需要把公鑰選項打勾,然後點擊屬性

進入屬性我們需要改兩個地方

選中使用會話公鑰設置

在使用身份或證書文件的地方選擇你之前創建的私鑰文件

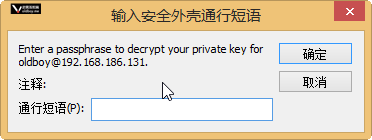

連接後會彈出這個窗口,這裏就是之前最早設置的通行短語,出現這個也意味着你就成功啦

如果之前設置了,輸入完短語點擊確定就進去啦嘿嘿

法2 之前我們是在CRT建立密鑰對,換個思想,我們可以去服務器創建密鑰對 (推薦)

以下爲執行命令的細節及結果:

oldzjj@apache:~$ ssh-keygen -t dsa 執行這個命令來指定密鑰格式爲DSA

Generating public/private dsa key pair.

Enter file in which to save the key (/home/oldzjj/.ssh/id_dsa): 這裏回車即可

看到了嗎,系統會幫你建目錄

Created directory '/home/oldzjj/.ssh'.

Enter passphrase (empty for no passphrase): 設置通行短語,不設回車即可

Enter same passphrase again: 創建密鑰對,回車即可

Your identification has been saved in /home/oldzjj/.ssh/id_dsa.

Your public key has been saved in /home/oldzjj/.ssh/id_dsa.pub.

The key fingerprint is:

85:d4:9a:71:c9:5e:2f:64:36:71:0f:22:b7:22:05:dd oldzjj@apache

The key's randomart p_w_picpath is:

+--[ DSA 1024]----+

| o=oo+.o |

| ..o*oE+ o |

| o*o=.o .|

| oo... . |

| S . |

| |

| |

| |

| |

+-----------------+

oldzjj@apache:~$ ls -ld .ssh

drwx------ 2 oldzjj oldzjj 4096 3月 2 20:13 .ssh

oldzjj@apache:~/.ssh$ ll

-rw------- 1 oldzjj oldzjj 668 3月 2 20:13 id_dsa 私鑰

-rw-r--r-- 1 oldzjj oldzjj 603 3月 2 20:13 id_dsa.pub 公鑰

oldzjj@apache:mv id_dsa.pub authorized_keys 改名爲ssh配置文件下默認的公鑰名

oldzjj@apache:chmod 600 authorized_keys 並且更改權限

oldzjj@apache:sz -y id_dsa 最後下載私鑰到電腦上

同樣,我們要去CRT做些設置,點擊屬性

選擇私鑰所在的路徑

注意事項:

1 私鑰大家一定要保存好,在U盤做好備份,如果工作中用這個模式登錄一旦鑰匙丟了可不好進家了..

2 通行短語在第一次遠程連接的時候會提示輸入,然而你斷開之後再連接就不需要通行短語了,所以如 果你的電腦多人進行使用,爲了安全,如果不用CRT連接的時候建議把CRT完整關閉

3 如果你的版本支持OpenSHH密鑰格式,建議選這個創建密鑰對,這樣你傳到服務器後就不需要命令再進 行格式的轉換了