是時候向×××說再見了!

Direct Access是Windos 7和Windows Server 2008 R2中的一項新功能。憑藉這個功能,外網的用戶可以在不需要建立×××連接的情況下,高速、安全的從Internet直接訪問公司防火牆之後的資源!

僅僅這一句話的描述,是否已經足夠以讓你熱血沸騰?是的,不需要×××了,不需要Token了,不需要SmartCard了,不需要漫長的×××撥號等待了!內網外網之間的穿越變得如此之簡單!Bill Gates說什麼來着,information at your finger tip。

這是一個大家企盼了很久的功能,這是一個讓移動辦公者手舞足蹈的功能。微軟這個月公佈了Direct Access的技術白皮書,讓我們先睹爲快,看看Direct Access到底是何方神聖,我們從中是否能夠獲得實實在在的好處。

詳解Direct Access連接

Direct Access功能克服了×××的很多侷限性,它可以自動地在外網客戶機和公司內網服務器之間連接雙向的連接。Direct Access通過利用IP v6技術中的一些先進特性做到了這一點。Direct Access使用IPsec進行計算機之間的驗證,這也允許了IT部門在用戶登錄之前進行計算機的管理。

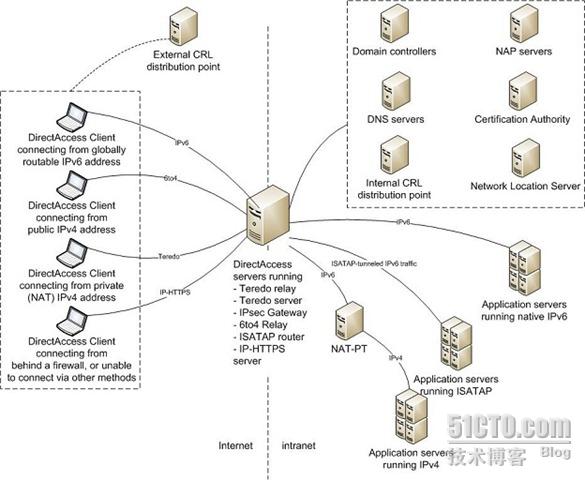

Direct Access工作時,客戶機建立一個通向DirectAccess Server的IP v6隧道連接。這個IP v6的隧道連接,可以在普通的IP v4網絡上工作,如下圖所示。DirectAccess Server承擔了網關的角色,連接內網和外網之間。

需要注意的是,DirectAcces對服務器建立了兩個連接IPSec隧道連接:

IPsec Encapsulating Security Payload (ESP) tunnel with IP-TLS (Transport Layer Security),這個連接使用計算機的證書加密。用來訪問DNS服務器和域控制器,客戶機用這個連接來下載組策略對象並進行安全認證。

IPsec ESP tunnel with IP-TLS,這個連接同時採用計算機和用戶證書加密。用來驗證用戶身份並提供對內部網絡資源的訪問。

建立連接後的內網資源訪問方式從安全的角度來考慮,DirectAccess訪問的內網資源是可受控制的。有兩種資源訪問方式:

Selected Server Access

Selected server access, 顧名思義,就是有選擇性的允許訪問內網特定的服務器。這樣做的優點是可以在DirectAccess服務器上配置訪問規則進行安全控制,但是這種模式需要被訪問的服務器版本必須是Windows Server 2008或2008 R2,而且這些服務器需要同時支持IPv6和IPsec協議。

Full enterprise network access

Full enterprise network access,這種模式下,DirectAccess服務器把來自用戶的請求以非IPSec的方式向內網的服務器轉發。這種模式對內網的服務器要求不高,而且內網情況下的網絡安全也可以得到有效的控制。這類似於Exchange的RPC over Http方式。

DirectAccess的連接建立過程1. 運行Windows 7的客戶端計算機首先檢測到它所連接的網絡;

2. DirectAccess服務嘗試連接管理員所指定的一個內網資源,如果連接成功,則DirectAccess默認計算機已經處在內網的環境中,計算機會把DirectAccess服務關閉以節省系統資源;如果訪問不到,DirectAccess服務繼續工作;

3. 客戶端計算機接下來使用IPv6和IPsec連接預先指定的DirectAccess服務器。如果計算機所處的不是IPv6網絡,計算機建立一個IPv6-over-IPv4的隧道(使用6to4或者Intra-Site Automatic Tunnel Addressing Protocol ,ISATAP)。這些都是Windows 7在後臺完成的,不需要用戶的登陸和干預;

4. 如果防火牆不允許連接IPv6 6to4隧道,計算機使用HTTPS協議與DirectAccess服務器通訊(性能會有影響);

5. Windows 7客戶機和DirectAccess服務器完成互相的身份驗證(採用計算機證書實現);

6. DirectAccess服務器根據客戶機在AD中的身份和當前登陸用戶,決定是否允許訪問。爲了避免可能的DDOS***,這裏微軟採用了DSCPs技術(Differentiated Services Code Points);

7. 如果計算機啓用了NAP檢測,DirectAcces服務器轉向NAP服務器完成客戶機的安全檢測。這也可以有效地避免客戶機從外網聯接帶來的安全隱患和病毒;

8. 一切都完成後,DirectAccess服務器開始擔當內外網信息傳遞的角色。

以上這些過程都是自動完成的,不需要用戶的干預。

Direct Access對路由的處理方式我們還有必要聊一下DirectAccess情況下的路由處理。Windows 7的DirectAccess可以把對內網的請求轉發給DirectAccess服務器,而把普通的internet訪問數據流直接路由到internet上。這個路由的具體方式,也可以通過管理員的配置和策略來調整。

DirectAccess的軟件需求

一臺或多臺運行Windows Server 2008 R2的DirectAccess服務器,這些服務器需要兩塊網卡,分別連接內網和外網。

至少一臺域控制器和DNS服務器運行在Windows Server 2008或Windows Server 2008 R2之上。一些高級的認證協議(two-factor authentication)需要R2的AD DS支持。

A Public Key Infrastructure (PKI)以提供證書。

DirectAccess服務器支持:ISATAP, Teredo, and 6to4。

這些僅僅是關於DirectAccess一些非常初步和概念性的介紹,隨着微軟文檔的進一步公開,我們將看到更多的DirectAccess應用和配置資料。下面是具體資源的鏈接:

Windows 7 and Windows Server 2008 R2 DirectAccess Executive Overview (這份是給老闆看的)

Technical Overview of DirectAccess in Windows 7 and Windows Server 2008 R2 (這份你自己留着慢慢品味吧)

順便做個預告,DA實驗已經完成,內容包括環境準備,DA服務器搭建,測試3個環節,有可能在研究出NAP後繼續推出NAP+DA系列文章,敬請期待。

順便在爆一張DA原理圖