<題目>

連環套哦。格式CTF{xxxx}。

解題鏈接: http://ctf5.shiyanbar.com/stega/hell/歡迎來到地獄.zip

<解答>

這道題非常有意思、涉及到的知識也比較多,因此這一次解答會寫的詳細一些。

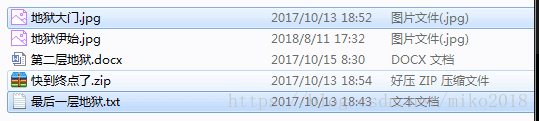

※下載文件並解壓,打開文件夾,裏面有一張圖片、一個文件和一個壓縮包。

雙擊圖片發現無法打開、而doc文件也是顯示被加了密的,zip文件亦是如此。

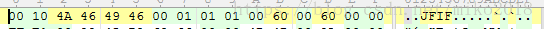

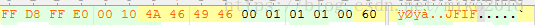

※我們使用010editor打開圖片,發現jpg文件的頭部有缺失,使用編輯器將頭部FF D8 FF E0補上並保存。之後便發現該文件可以正常瀏覽了。

添加頭部數據之後:

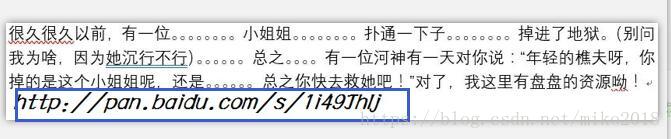

圖片內容是一個RPG劇情(霧)和一個網盤鏈接,讓我們在瀏覽器輸入鏈接並且下載文件。

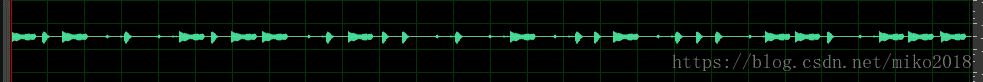

※聲音文件可以直接打開,可以根據聲音記錄下密碼、或者使用Adobe Audition打開直接瀏覽波形文件。通過觀察波形文件,由經驗可知這是一個摩爾斯密碼。其密文爲:-.-/./-.–/.-.././-/..-/…/–./—

翻譯密碼可得到:“KEYLETUSGO”

通過在doc中進行多次嘗試,得到真正密碼爲“letusgo”。

解開加密文檔!

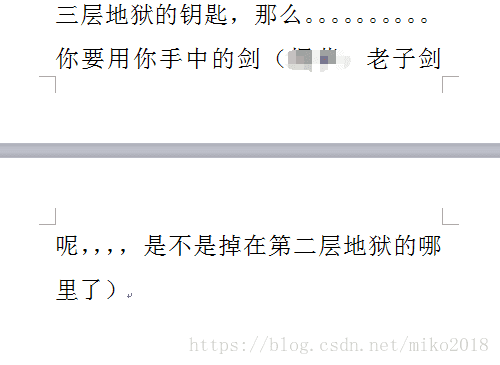

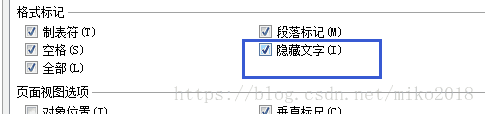

※瀏覽文檔,根據經驗和RPG劇情提示可知這裏存在隱藏文字。

※使用WPS設置瀏覽隱藏文字,得到了一些符號。這些符號是錯誤格式的密碼或者提示。

被隱藏的文字:

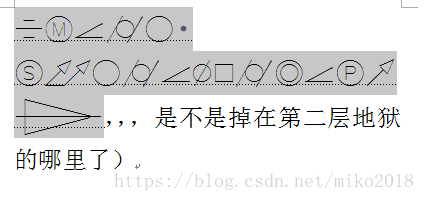

※修改文字樣式爲“宋體”,得到了提示“圖片隱寫術”。由此我們分析,文檔中圖片的內部是被寫入了關鍵數據的。

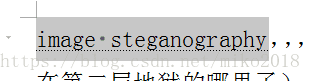

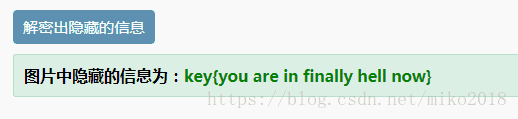

※在網站http://www.atool.org/steganography.php中上傳文檔中的圖片,得到隱藏的信息。這便是zip壓縮文件的密碼。

解壓得到了新的文件!

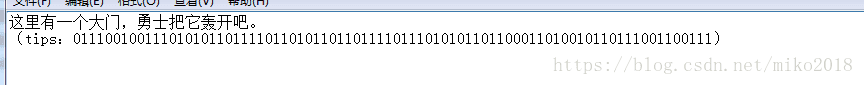

※根據RPG提示我們需要破譯這個tips,tips很像是二進制字串。我們將二進制轉換成十六進制並在https://www.bejson.com/convert/ox2str/中轉換成字符串,得到了字符串“ruokouling”(弱口令),由此我們可知道該zip的密碼是一種弱口令。

※在互聯網上下載弱口令字典,並通過Ziperello加載字典破解,輕鬆得到新壓縮包的密碼!

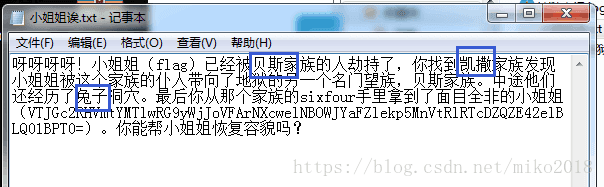

打開剛剛解壓的文本文件,仍然是一段RPG劇情和被加密的最終值。我們通過對劇情翻譯可以簡單理解爲:

※原值->凱撒加密->rabbit加密->base64加密->現在值

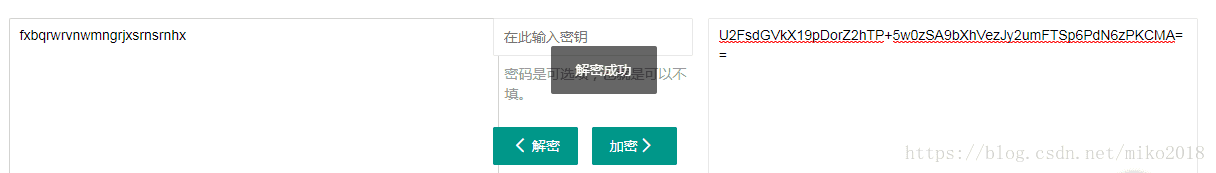

※因此我們只需要逆向一步一步解碼就好了,先複製原碼到在線加密網站中進行第一步解碼。

※之後將得到的數據在https://www.sojson.com/encrypt_rabbit.html中進行rabbit解碼。

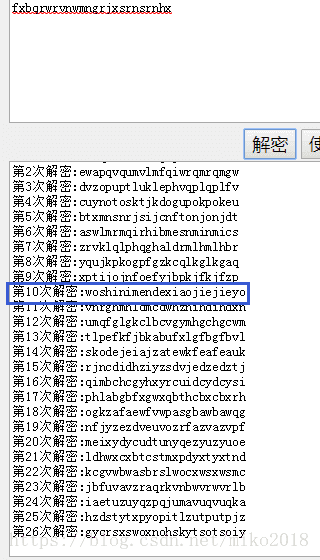

※最終得到英文字串,在http://www.zjslove.com/3.decode/中進行凱撒解密。根據經驗可知,最終值一般都是有規律的字符而不是毫無規律的亂碼,仔細瀏覽各種解碼值,在第10次解碼發現了可讀的拼音字串。

※將其賦值到原題網站中並按照答案格式進行修改,最終得到了正確的答案!