筆者在前幾篇博文中介紹瞭如何使用思科的路由器來架構PPTP、L2TP這類傳統的***技術。但其實在實際工作中,在***設備的選擇上會有兩類:一種是使用硬件專用***設備,例如思科的ISR路由器、ASA防火牆、Juniper、CheckPoint、華爲、深信服等硬件設備,它們的特點是操作簡單,***功能強大,有自己的客戶端軟件,但價格往往很貴。一般都是按在線用戶數來收費,例如思科的Anyconnect ***,一個用戶的許可就要幾百元;另一種就是使用軟件***服務器,例如在Windows 架設 PPTP、L2TP、SSTP等服務器,這樣一臺服務器的性能取決於它的硬件,只有硬件夠用,增加用戶數並不會增加支出。通常PPTP等***是不會使用思科路由器來做爲服務器的,且整機量也不如服務器高。下面講解最基本的在windows Server 2003上架設***。

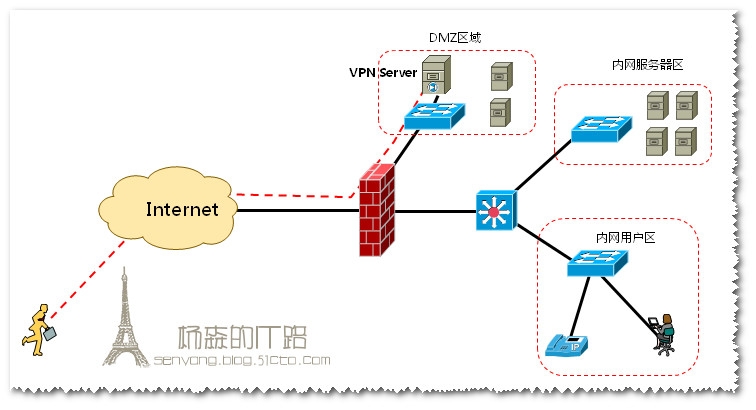

一般的企業會在網絡出口放置一臺防火牆或路由器,然後下連核心交換機,而服務器放在內網服務器區域DMZ區域。下面給出一個架構圖供大家參考:

企業使用一臺防火牆做爲互聯網接入和外部服務器發佈,防火牆把網絡分爲三個區域,Trust區域(一般就是內網區域),Untrust區域(一般是外網)和DMZ區域(一個在Trust和Untrust之間的區域)。***服務器建議放在DMZ區域中,使用策略進行管理,可以只放行相應的流量。

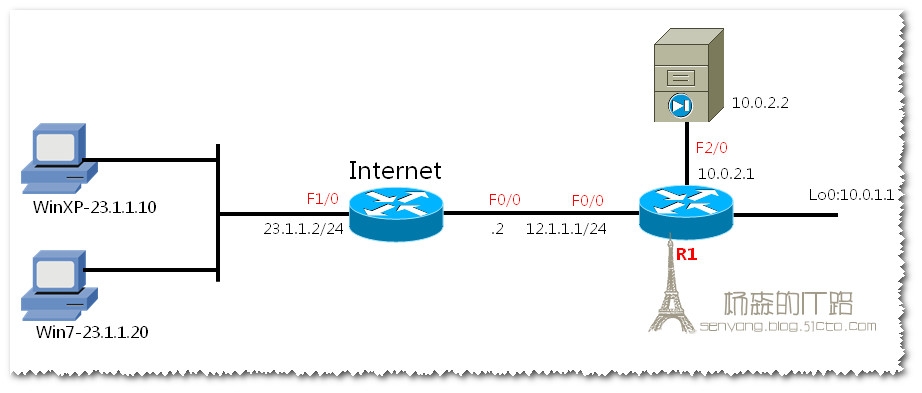

以下是今天的實驗的網絡拓撲圖:

路由器配置如下:

Internet(config)#int f0/0 Internet(config-if)#ip add 12.1.1.2 255.255.255.0 Internet(config-if)#no shut Internet(config-if)#int f1/0 Internet(config-if)#ip add 23.1.1.2 255.255.255.0 Internet(config-if)#no shut

R1(config)#int f0/0 R1(config-if)#ip add 12.1.1.1 255.255.255.0 R1(config-if)#no shut R1(config-if)#int f2/0 R1(config-if)#ip add 10.0.2.1 255.255.255.0 R1(config-if)#no shut R1(config-if)#int lo 0 R1(config-if)#ip add 10.0.1.1 255.255.255.0 R1(config-if)#ip route 0.0.0.0 0.0.0.0 12.1.1.2

R1(config)#int f0/0 R1(config-if)#ip nat outside R1(config-if)#int f1/0 R1(config-if)#ip nat inside R1(config-if)#int lo 0 R1(config-if)#ip nat inside R1(config-if)#access-list 100 permit ip 10.0.0.0 0.255.255.255 any R1(config)#ip nat inside source list 100 interface f0/0 overload R1(config)#ip nat inside source static 10.0.2.10 12.1.1.10

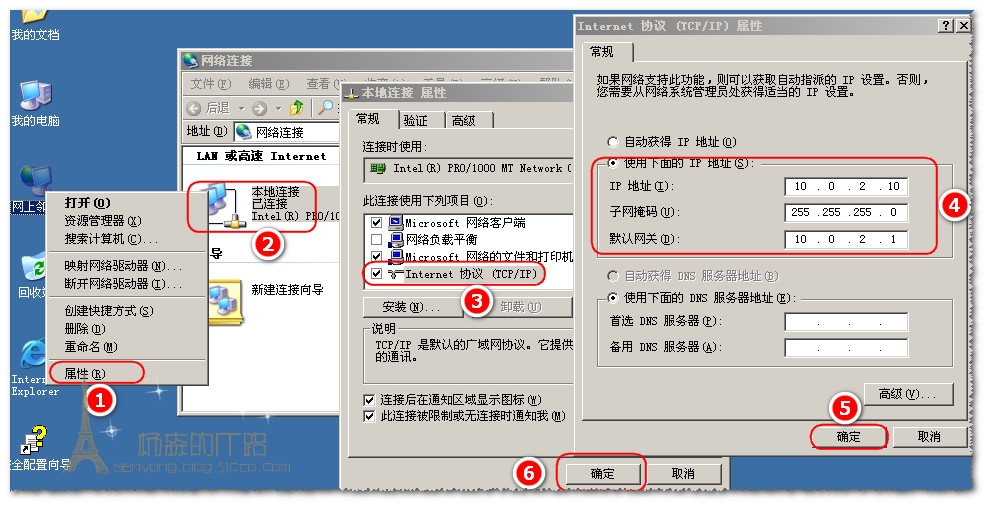

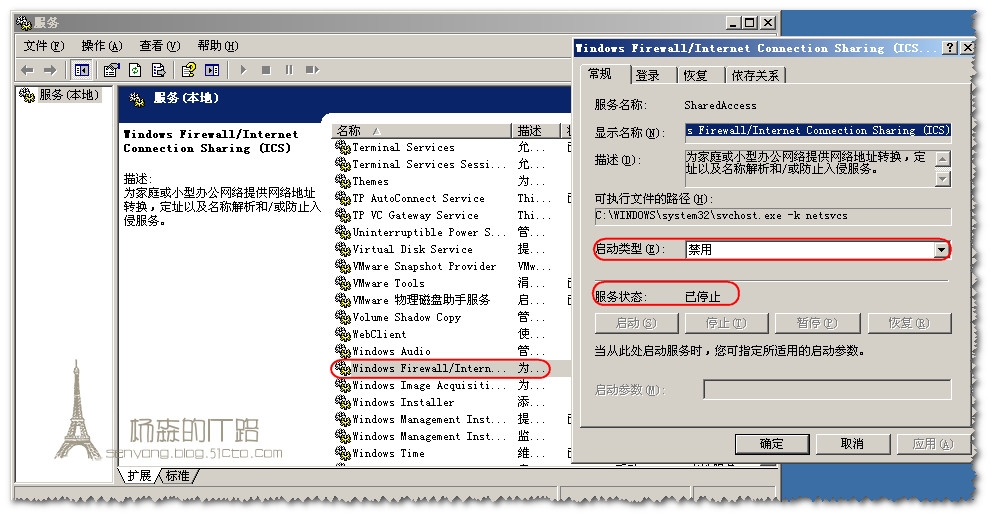

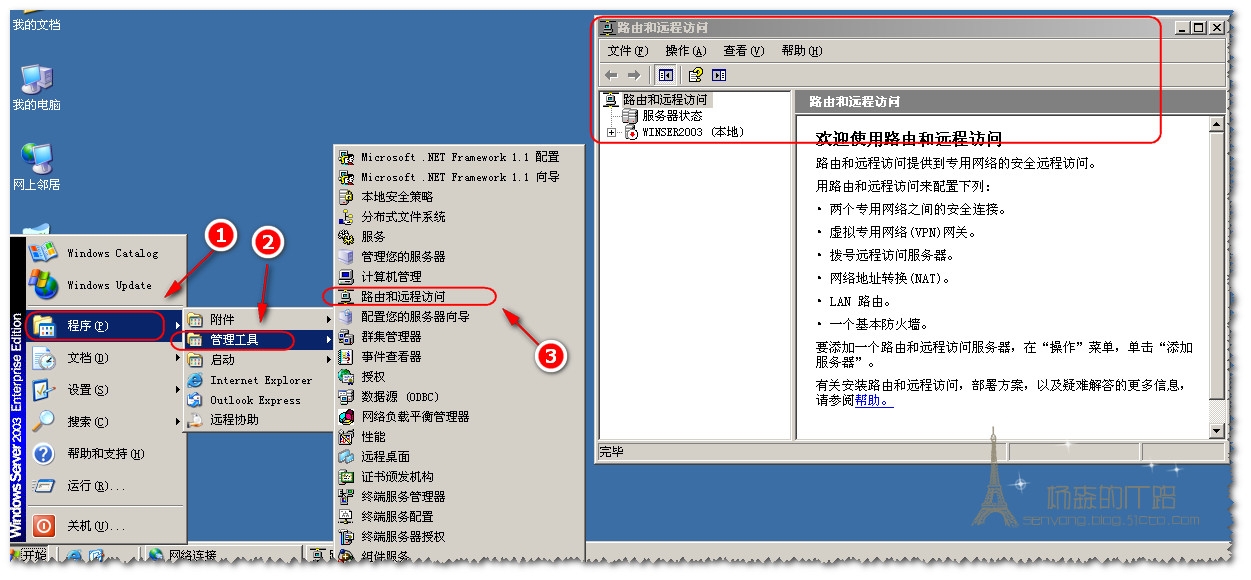

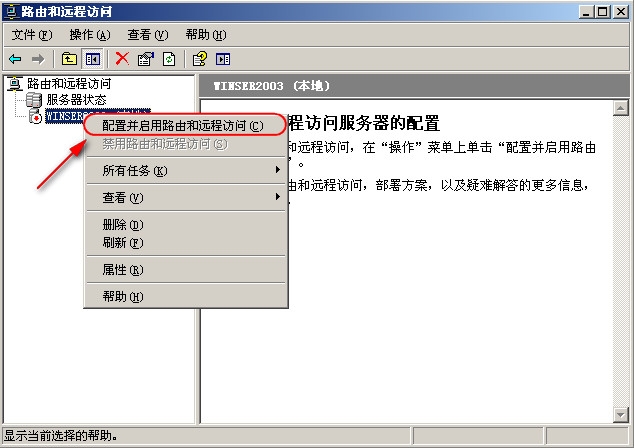

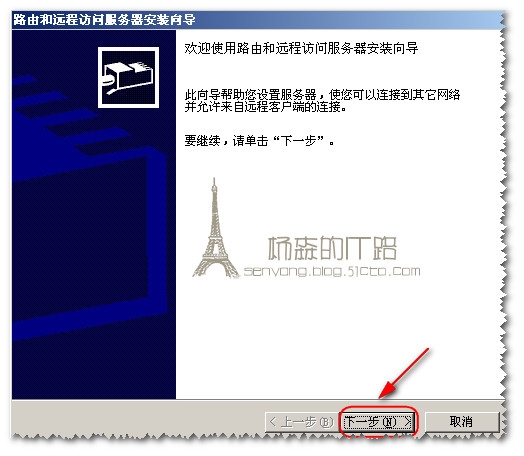

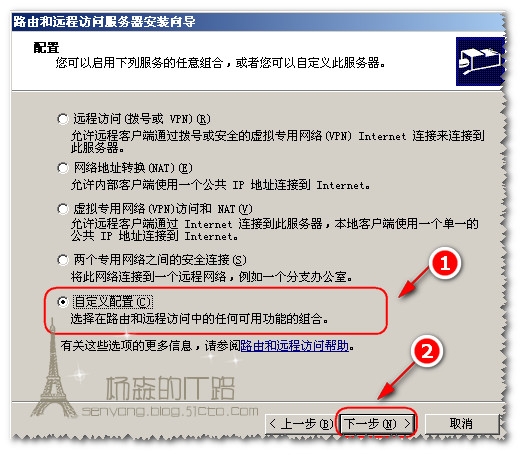

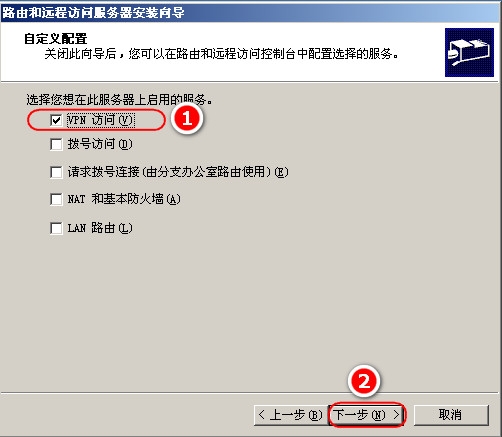

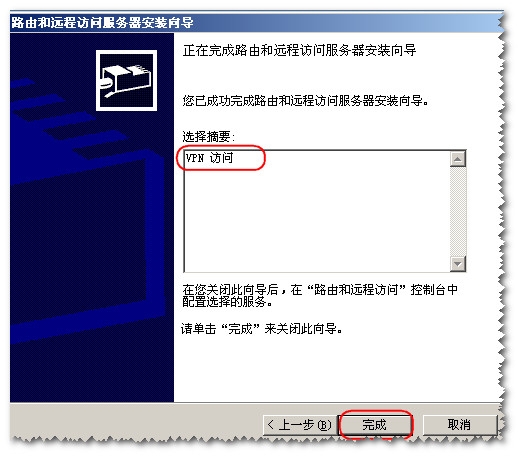

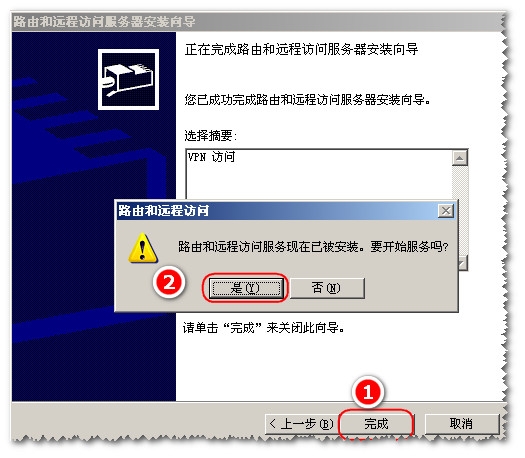

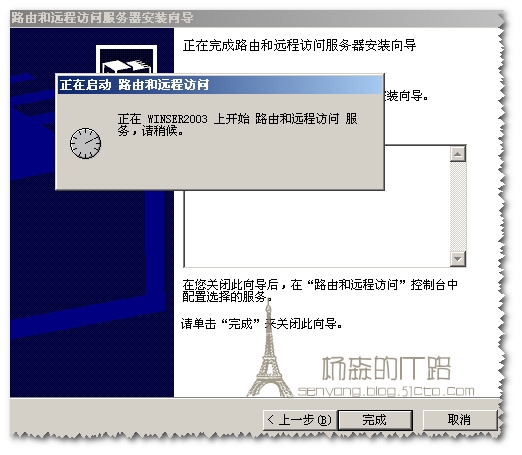

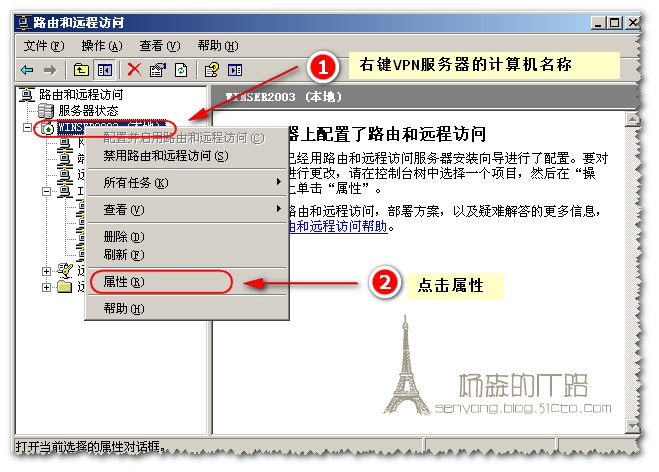

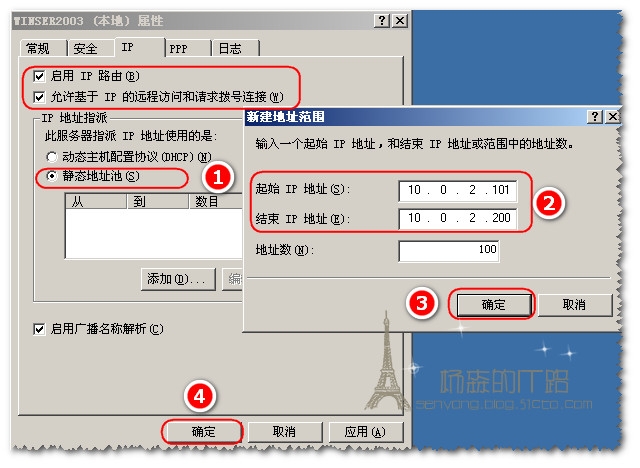

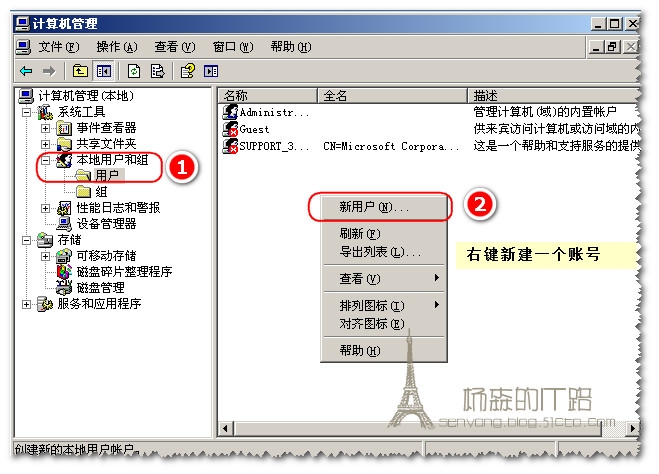

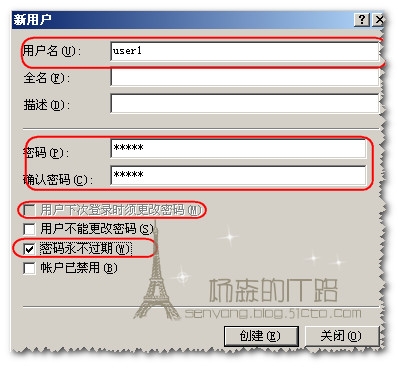

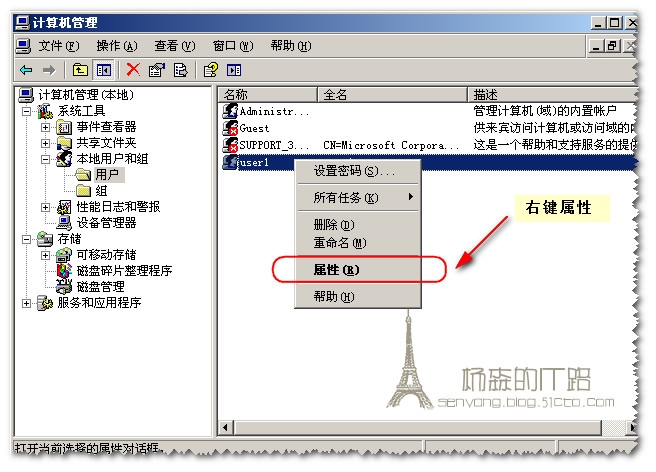

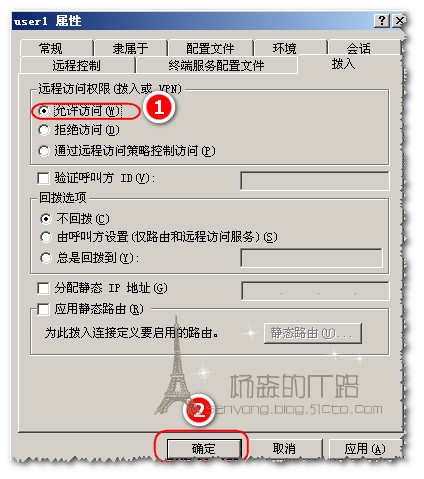

Windows Server2003配置如下:

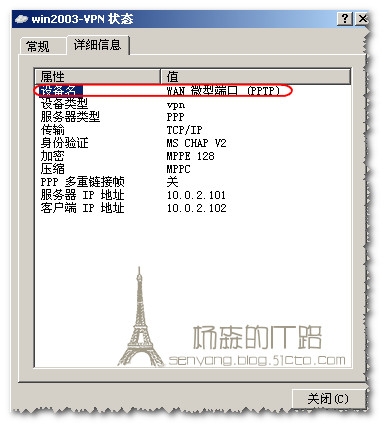

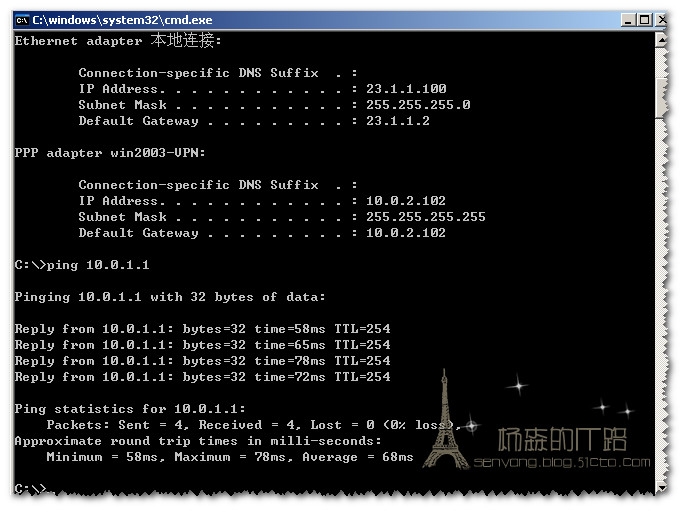

配置完服務器,使用XP撥號進行測試,可以撥通,測試如下:

關於客戶端的配置,見我的另一篇博文:http://senyang.blog.51cto.com/3427514/1652654