八、Client訪問測試

配置Client。

首先先登錄域控,將要測試的漫遊客戶端Client添加到創建的DA-Clients組中

將漫遊客戶端Client放置在內網,讓其自由獲取IP地址,並應用組策略。使用域帳號登錄Client,會看到已經自動通過DirectAccess成功連接到內網

以管理員身份打開PowerShell,輸入命令:Get-DnsClientNrptPolicy,可以查看名稱解析策略表NRPT中nls服務器爲nls.corp.sxleilong.com,它是APP1服務器的別名。所有其它內部網絡名稱解析爲corp.sxleilong.com的將使用DA服務器的內部IPv6地址2001:db8::1:2與外網通信。

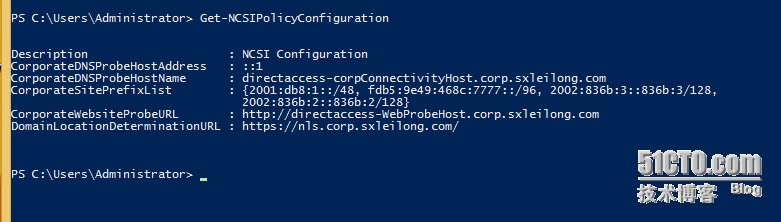

輸入命令:Get-NCSIPolicyConfiguration,可以查看到網絡位置服務器的URL,用於確定Client的位置,成功連接到url的客戶端被認爲是位於內部網絡上,並且不會使用DirectAccess策略

輸入命令:Get-DAConnectionStatus,由於Client能訪問到網絡位置服務器的URL,所以狀態會顯示ConnectedLocally。

測試從公網進行遠程訪問。

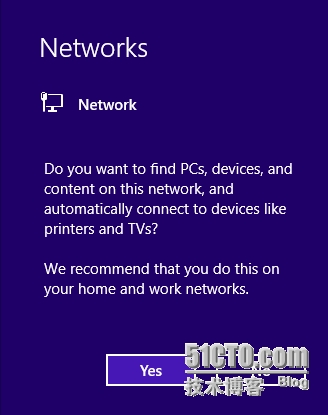

當切換客戶端到公網時,客戶端會提示如下圖所示,點擊“YES”

可以看到DirectAccess連接狀態依舊顯示“Connected”

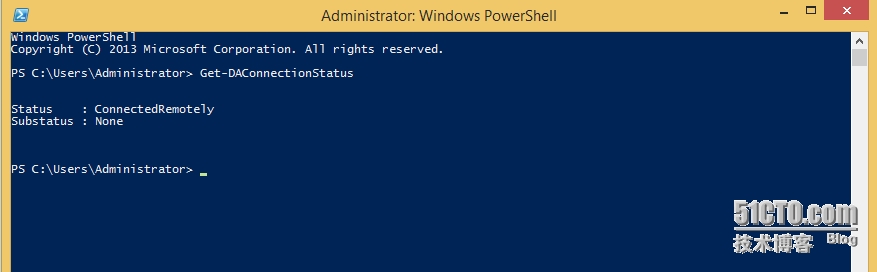

此時,我們再次使用命令:Get-DAConnectionStatus,可以查看到狀態顯示爲:ConnectedRemotely。

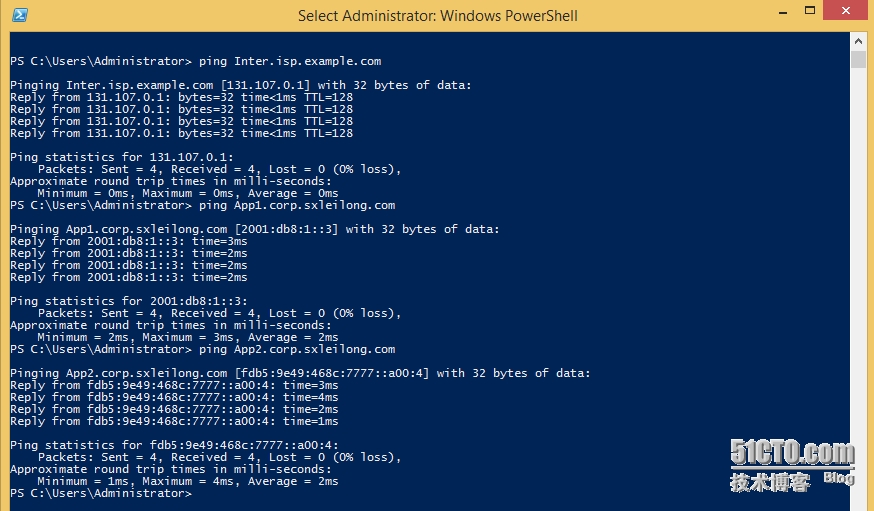

Ping Inter.isp.example.com測試,會得到4條來自131.107.0.1的響應。Ping App1.corp.sxleilong.com測試,由於App1是一個啓動了IPv6的內網資源,所以ICMP響應是來自App1服務器的IPv6地址2001:db8:1::3。Ping App2.corp.sxleilong.com測試,因爲我這裏是使用WindowsServer 2012模擬一個只有IPv4通信的文件服務器,所以系統動態的創建了一個NAT64地址,地址爲fdb5:9e49:468c:7777::a00:4 (爲fdxx:xxxx:xxxx:7777::/96格式)

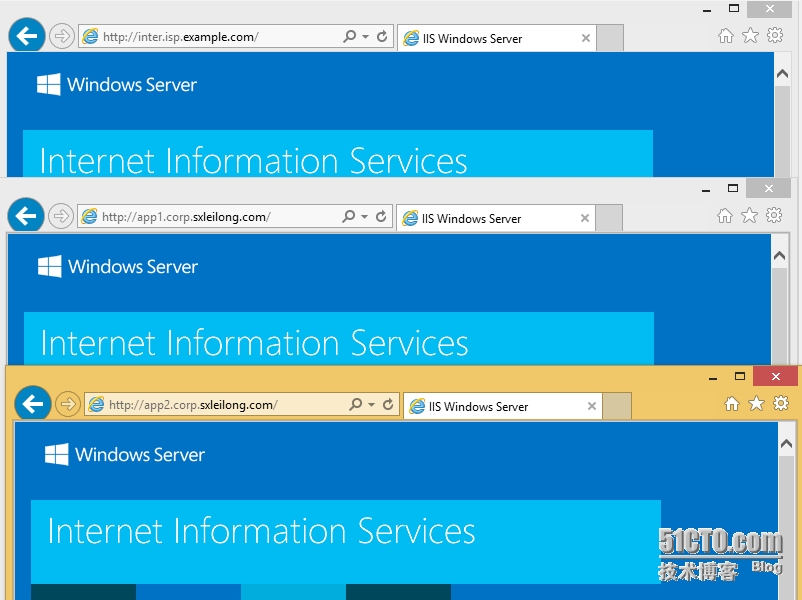

分別驗證訪問Inter.sip.example.com、App1.corp.sxleilong和App2.corp.sxleilong.com均正常

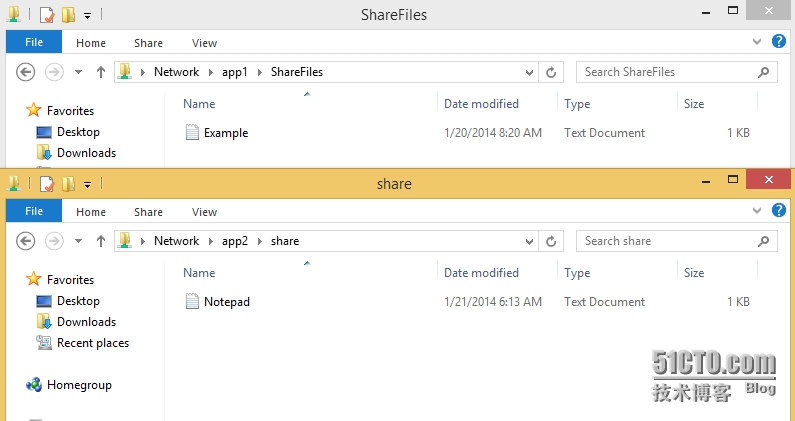

驗證訪問App1上的共享文件夾和App2上的共享文件夾,也均測試通過

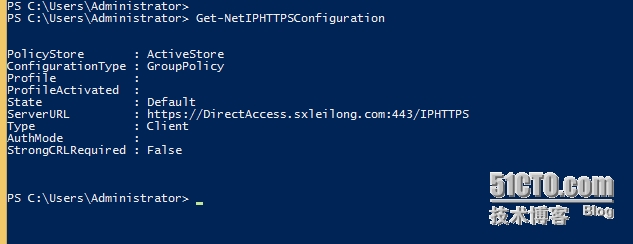

以管理員身份打開PowerShell,輸入命令Get-NetIPHTTPSConfiguration,檢查組策略應用到客戶端指向到https://Directaccess.sxleilong.com:443/IPHTTPS的設置

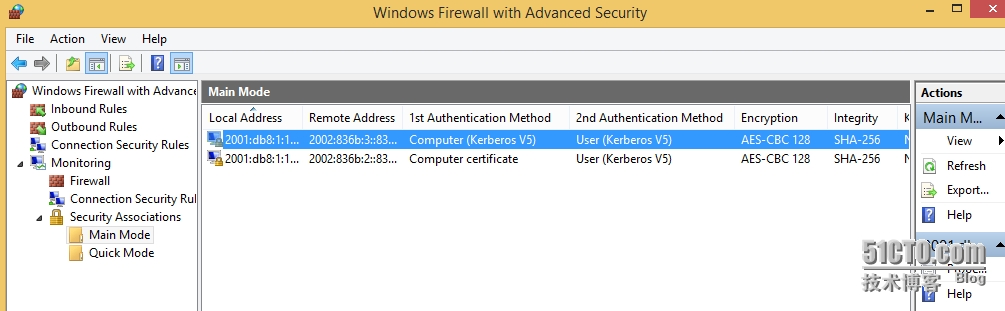

輸入命令wf.msc,打開高級安全防火牆控制檯,展開Monitoring—》Security Associations,可以看到認證方式使用ComputerKerberos和UserKerberos,可以使用ComputerCertificate和UserKerberos

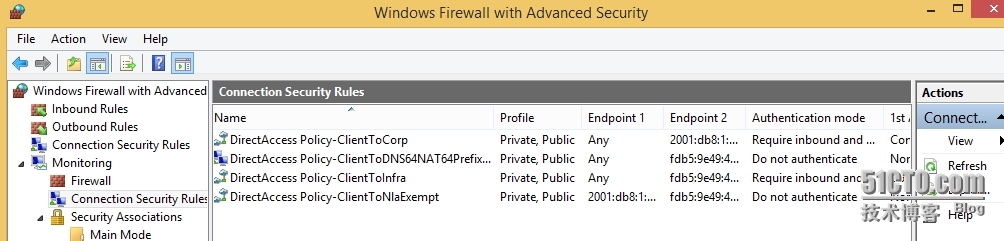

選中“ConnectionSecurity Rules”,可以查看提供DirectAccess連接的規則策略

本文出自 “Ray” 博客,請務必保留此出處http://sxleilong.blog.51cto.com/5022169/1357455