SRX防火牆基礎知識

1、關於防火牆

網絡安全問題成爲近年來網絡問題的焦點

網絡安全包括基礎設施安全、邊界安全和管理安全等全方位策略

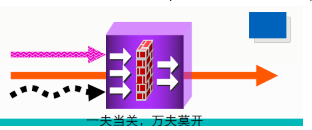

防火牆的主要作用是劃分邊界安全,實現關鍵系統與外部環境的安

全隔離,保護內部網絡免受外部***

與路由器相比,防火牆提供了更豐富的安全防禦策略,提高了安全策

略下數據報轉發速率

由於防火牆用於邊界安全,因此往往兼備NAT、***等功能

2、防火牆分類

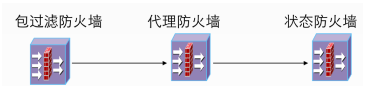

包過濾防火牆(Packet Filtering)

包過濾利用定義的特定規則過濾數據包,防火牆直接獲得數據包的IP源地址、目的地址、TCP/ UDP的源端口、和TCP/UDP的目的端口。

包過濾防火牆簡單,但是缺乏靈活性,對一些動態協商端口沒有辦法設置規則。另外包過濾防火牆每包需要都進行策略檢查,策略過多會導致性能急劇下降。

• 代理型防火牆(application gateway)

代理型防火牆使得防火牆做爲一個訪問的中間節點,對Client來說防火牆是一個Server,對Server來說防火牆是一個Client。

代理型防火牆安全性較高,但是開發代價很大。對每一種應用開發一個對應的代理服務是很難做到的,因此代理型防火牆不能支持很豐富

的業務,只能針對某些應用提供代理支持。

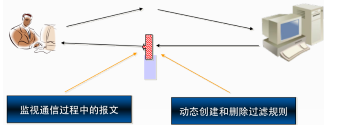

• 狀態檢測防火牆

狀態檢測是一種高級通信過濾。它檢查應用層協議信息並且監控基於連接的應用層協議狀態。對於所有連接,每一個連接狀態信息都將被

維護並用於動態地決定數據包是否被允許通過防火牆或丟棄。

軟件防火牆。一般是直接安裝在PC上的一套軟件,基於PC提供基本的安全防護,此時防火牆基本上

就是一個應用軟件。

l 工控機類型防火牆。採用PC硬件結構,基於linux等開發源代碼的操作系統內核,開發了安全防護的一

些基本特性構成硬件防火牆產品形態。從外觀上面看,該種防火牆是一個硬件防火牆產品,但是其軟

件、硬件和第一種防火牆產品從硬件上面說沒有本質區別。國內大多數防火牆是採用這種技術。

l 電信級硬件防火牆。採用獨立設計的硬件結構,在CPU、電源、風扇、PCI總線設計、擴展插卡等方面

優化結構,保證防火牆產品可以得到最優的處理性能和高可靠性。

l 基於NP電信級防火牆。由於純軟件設計的防火牆產品在流量很大的地方逐步成爲瓶頸,基於網絡處

理器(NP)的業務加速模式的防火牆產品開始出現。通過網絡處理器的高性能,使得防火牆產品可

以達到1G線速的處理能力。

3、深度檢測

ALG、ASPF、INSPECT

它檢查應用層協議信息並且監控基於連接的應用層協議狀態,還能夠對

應用層報文的內容加以檢測,以對一部分***加以檢測和防範

4、主要防火牆性能指標

吞吐量

其中吞吐量業界一般都是使用1K~1.5K的大包衡量防火牆對報文的處理能力的。因網絡流量大部分是200

字節報文,因此需要考察防火牆小包轉發下性能。因防火牆需要配置ACL規則,因此需要考察防火牆支

持大量規則下轉發性能。

每秒建立連接速度

指的是每秒鐘可以通過防火牆建立起來的完整TCP連接。由於防火牆的連接是動態連接的,是根據當前通

信雙方狀態而動態建立的表項。每個會話在數據交換之前,在防火牆上都必須建立連接。如果防火牆

建立連接速率較慢,在客戶端反映是每次通信有較大延遲。因此支持的指標越大,轉發速率越高。在

受到***時,這個指標越大,抗***能力越強。這個指標越大,狀態備份能力越強。

l

併發連接數目

由於防火牆是針對連接進行處理報文的,併發連接數目是指的防火牆可以同時容納的最大的連接數目,一

個連接就是一個TCP/UDP的訪問

5、UTM

什麼 是UTM?

l Unified Threat Management

l 統一威脅管理

l 防火牆+***+上網行爲+AV防病毒+IPS+URL過濾

6、防火牆區域概念

TRUST 信任區域

UNTRUST 非信任區域

DMZ 非軍事區

INSIDE 信任區域

OUSIDE 非信任區域

DMZ 非軍事區

6、工作模式:透明模式

transparent模式:(透明模式)

在transparent模式下,設備檢查通過防火牆的數據包,但並不改變ip包頭中的任何源地

址和目的地址信息。因爲它不改變地址,所以保護網內的ip必須在untrust連接的網絡內

是有效且可尋路的,untrust很可能就接互連網了。

在transparent模式下,對於trust區和untrust區的ip地址就設爲0.0.0.0,這樣可以使防火

牆在網絡中不可見。但是,防火牆、***和流量管理還是要通過配置設備的策略來生效。

防火牆相當於一個2層交換機(2層交換機本身是沒有ip地址的)

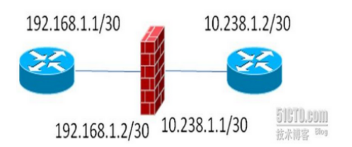

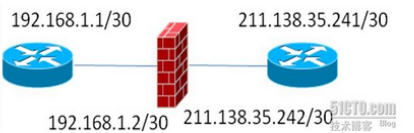

7、工作模式:路由模式

當設備處於route模式下,每一個接口都被設立爲route模式或nat模式。不像

transparent模式,所有的網口都處於不同的子網當中。這個網口處理通過的流

量時不nat,即ip包頭中的源地址和端口號都保持不變

8、工作模式:NAT模式

當一個網口處於nat模式,防火牆會把從trust口往外的ip包中的源ip地址和源端口改掉,

將源地址改爲untrust口的ip地址,而且,更換源端口爲一個隨機的產生的端口、或是

一對一轉換、或是基於端口轉換等多種情況方式。

NAT不僅限於公網私網地址轉換、也可以用在隱藏內網主機信息、解決外部地址稀缺、

無路由或路由衝突的情況。

9、接口與區域

接口:接口的作用相當於一個出入口,信息流通過接口進入和退出設備。

許多接口可以有完全相同的安全要求;但是,不同的接口對入站和出站數據包也可以有不同的安全

要求。

安全要求完全相同的接口可以一起分組到一個安全區段中。(多個接口可屬於同一個安全區域)

安全區域:一個安全區段是一個或多個網絡段的集合,這些網絡段需要遵守按策略入站和出站信息流的

規定。安全區段是綁定了一個或多個接口的邏輯實體。

在單個設備上,可以配置多個安全區段,將網絡分成多段,可對這些網段應用各種安全選項以滿

足各段的需要。必須最少定義兩個安全區段,以便在網絡的不同區段間分開提供基本的保護。

從安全策略的角度來看,信息流進入一個安全區段,然後離開到另一個安全區段上去。from-zone

(源區段)和to-zone(目標區段)的這種組合被定義爲環境。每個環境都包含一個按順序排列

的策略列表

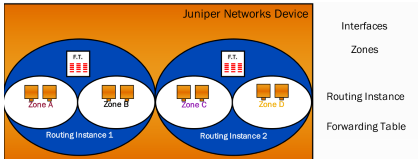

區域、接口和路由實例

Interfaces、zones、routing instances之間的關係示意圖

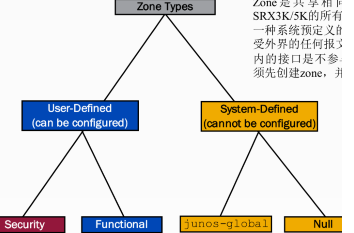

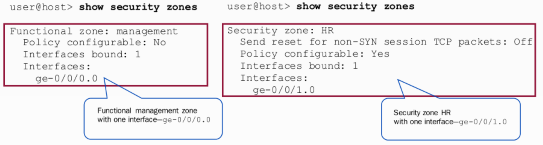

區域(zone)類型

Zone是共 享相 同安 全級別 的一 組網 絡接口 的集 合。SRX3K/5K的所有接口默認都放在null zone內。Null zone是一種系統預定義的特殊的安全域,null zone內的接口不能接受外界的任何報文,也不能對外發送任何報文,即null zone內的接口是不參與業務轉發的。因此要配置安全策略,必須先創建zone,並把接口分配到相應的zone裏去

User-Defined Zones

共同的特性:

• 可配置

• 可分配接口

§包括兩種類型:

• Security zone

• Functional zone

Security Zone

Security zones:

• 由一個或多個網段利用策略進行出、入流量的控制

• 用於用戶的業務數據流量傳輸:

• 在intrazone和interzone之間必須配置安全策略來控制業務數據流量的傳輸

• 沒有默認定義的security zones

• 同一個zone不能屬於不同的routing instances

Functional Zones

Functional zones 是一個特殊用途的 zones

• 目前只有一個用途—management zone

• 用於設備的帶外網管

• 不能指定策略

• 該management zone不能傳輸用戶業務數據

• 一個設備只能定義一個management zone

管理區段承載管理接口。

• 進入管理區段的信息流不匹配策略;因此,如果在管理接口中接收了信息流,則

無法從其他任何接口傳出信息流。

• 管理區段只能用於專用管理接口。

System-defined Zones

junos-globalzone:

• 作爲static NAT addresses的存儲

• 不可配置

• 不能分配接口

§Null zone:

• 不可配置

• 所有的接口默認均屬於Null zone

• 當接口從一個zone中刪除,該接口會重新屬於Null zone

• 所有屬於Null zone的接口均不能傳輸數據

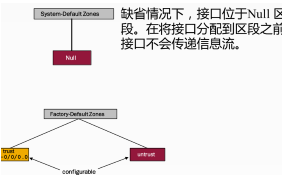

Defaults Zones

Only one system-defined

default zone:

•Null

§Factory-default

configuration defines two

security zones:

•Trust:默認包括

ge-0/0/0.0

•Untrust:默認沒有接口

Default Zones

Null

Factory- - Default Zones

trust

ge-0/0/0.0

Untrust

缺省情況下,接口位於Null 區段。在將接口分配到區段之前,接口不會傳遞信息流。

Zone配置

1、創建安全域zone

set security zones security-zone trust

set security zones security-zone untrust

2、分配接口到相應安全域zone

set security zones security-zone trust interfaces ge-0/0/0.0

set security zones security-zone untrustinterfaces ge-0/0/1.0

set security zones functional-zone management interfaces ge-0/0/2.100

當然了,接口還配置IP:

set interfaces ge-0/0/1 unit 0 family inet address 10.12.12.1/24

Zone配置

每個zone還可以定義自己的DDoS防護選項,這是通過[Screen]配置來實現的

1、定義Screen的ips-options模板test

set securityscreen ids-optiontesticmpfragment

set securityscreen ids-optiontesticmpflood

set securityscreen ids-optiontesttcpport-scan

set securityscreen ids-optiontesttcpsyn-flood

set securityscreen ids-optiontesttcpland

set securityscreen ids-optiontesttcpwinnuke

set securityscreen ids-optiontestudpflood

2、在securityzone上引用Screen的ips-options模板test

set securityzonessecurity-zonetrustscreentest

Zone配置

SRX安全策略裏不能直接使用IPv4/IPv6的prefix作爲策略匹配的源地址和目標地址,

必須先在相關zone的地址本里創建地址本對象,再在安全策略裏引用這些對象。

配置舉例:

set security zones security-zone trust address-book address internal-192.168.1.0/24

192.168.1.0/24

set security zonessecurity-zoneuntrust address-book address webserver 202.103.78.29/32

address-book還支持創建address-set來包含多個離散的地址,以方便策略引用

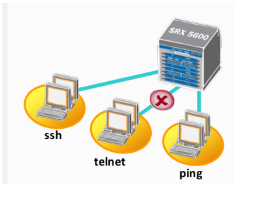

非穿越流量:管理流量

默認直接訪問SRX設備的流量是禁止的:

• 利用host-inbound-traffic 參數來控制哪些流量允許從zone或接口訪問SRX設備

• 所有從SRX設備本身往外訪問的流量都是允許的

1、允許trust zone接受telnet/ssh管理流量

set security zones security-zone trust host-inbound-traffic system-services ssh

set security zones security-zone trust host-inbound-traffic system-services telnet

也可限制接口

set security zones security-zone trust interfaces ge-0/0/1 host-inbound-traffic system-

services http

也可以用except

set security zones security-zone trust host-inbound-traffic system-services all

set security zones security-zone trust host-inbound-traffic system-services telnet except

非穿越流量:協議流量

2、允許trust zone接受ospf/bgp路由信令

set security zones security-zone trust host-inbound-traffic protocols ospf

set security zones security-zone trust host-inbound-traffic protocols bgp

Monitoring Zones

The show security zonescommand provides information about:

• Zone types

• Zone names

• Number of interfaces bound to corresponding zones

• Interface names bound to corresponding zones

Additional interface-specific zone information is available by using the show

interfaces interface-name extensivecommand:

user@host> show interfaces ge-0/0/3.200 extensive

Logical interface ge-0/0/3.200 (Index 69) (SNMP ifIndex 47) (Generation 136)

Flags: SNMP-Traps VLAN-Tag [ 0x8100.200 ] Encapsulation: ENET2

Traffic statistics: