2016年12月6日,SANS發佈了第4期(2016年度)安全分析調研報告。報告對全球348名受訪者進行了調研。結果顯示,38%的人用安全分析來評估風險,35%的人用安全分析來識別惡意行爲,31%的人用來實現合規。這也是安全分析最常用的三個場景。安全分析自動化不足的問題依然沒有多大改觀,和上次調研相比,依然僅有4%的人認爲自己完全最到了安全分析自動化,僅有22%的人使用了機器學習相關的工具來參與安全分析。

1、數據收集的範圍

首先是應用日誌(包括應用的審計日誌),第二是網絡FW/IDS/IPS/UTM設備日誌,第三是漏掃/配置覈查/補丁管理結果,第四是端點保護系統的日誌,再往後還有主機反惡意代碼系統(AV)日誌,Whois,DNS日誌,情報數據,包檢測數據,用戶行爲監測數據,身份數據,數據庫日誌,沙箱日誌,雲安全日誌,大數據系統日誌,等等。

2、威脅情報的收集與集成

首選的用SIEM來收集情報,並將情報與各種數據進行關聯。其次是用自己開發的系統來做。

3、安全分析過程的自動化

認爲完全自動化了的只有3.6%,差不多自動化了的有53.7%,根本沒有自動化的有22.1%,還有10.5%的人不知道是否做到了自動化(也基本可以視作沒有自動化)。

4、是否發生過數據泄漏

65%的人都表示過去兩年內自己單位發生過需要處置的數據泄漏事件。表示沒有發生過的佔17%。

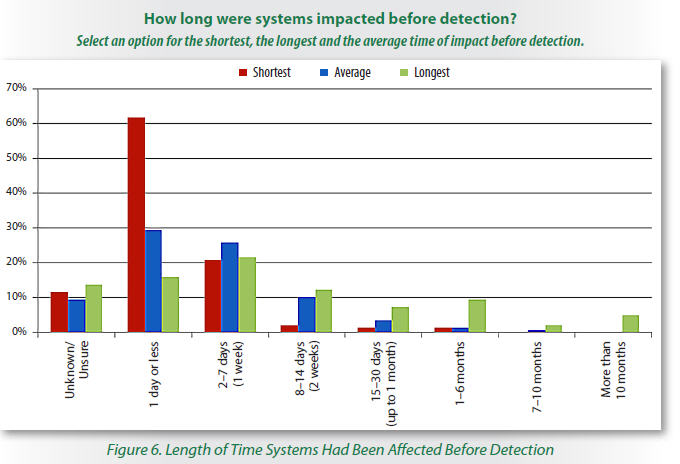

5、響應速度

整體上好於去年。62%的人表示最快可以在被攻陷後1天之內就檢測出來,而僅有5%的人最長需要超過10個月才能發現自己已經被攻陷。

6、報警機制

針對信息泄漏和破壞事件的觸發來源,終端監測軟件的報警是最多的方式,其次是依靠SIEM的自動化告警,以及其他分析系統的自動化告警,再往後是依靠邊界防禦設備的告警,第三方供應商的告警,客戶發起的報告。

7、安全分析的短板

最主要的三個短板依次是:缺乏分析技能(也就是缺人,並且是高水平的人)、缺乏預算和資源、難以進行行爲建模和檢測不出異常、缺乏對網絡流量和日誌的可視性。簡言之,分析工具再NB,沒有分析人員也白給!

8、安全分析工作的頻度

在防護、檢測和響應階段,安全分析都佔據了很長的時間比,說明安全分析佔據了安全運維工作的重要角色。

9、安全分析最有價值的場景

依次是評估風險、識別可疑或者惡意的用戶行爲、合規監測與管理、檢測外部惡意威脅、提升對網絡和端點行爲的可視性、檢測內部威脅,等等。

10、可量化的改進

有44%的受訪者表示他們通過安全分析工具能夠獲得可量化的改進和提升。

11、對自身安全分析能力的滿意度

16.1%人對於提升檢測速度表示十分滿意,54.1%的人對於性能、響應時間、查詢速度表示滿意,40.9%的人對預測和阻止未知威脅表示不滿意,45.5%的人對於“知彼”能力很不滿意。

12、大數據安全分析和安全分析的區別

還有48.2%的人認爲二者沒有本質區別,但有34%的人認爲二者有區別,主要體現在分析流程和工具的差異化上。SANS認爲將這兩者區分開來標誌着對安全分析的深入理解。

13、未來在安全分析領域的投資方向

跟去年的調研類似,第一位的是人員和培訓,有49%的人投給了人和培訓。接下來,42%的人投給了檢測和SOC升級;29%的投給了事件響應(IR)集成;再往後是SIEM工具和系統,以及大數據分析引擎和工具。有趣的是安全情報產品工具和服務從去年的43%降低到了今年的18%,SANS估計是因爲組織當前更加註重內部數據的收集,多過依賴第三方產品和服務。

小結:更多的組織和單位開始使用安全分析,我們收集的數據越來越多,也越來越好,但最大的問題還不能很好地利用這些數據來進行檢測與響應。儘管我們可以更快地發現未知威脅,但是我們依然沒能很好地劃定威脅優先級、集中的修復和彙報,以及建立正常的行爲模型從而標記出異常。導致如此的原因之一就在於長期缺乏SOC運維的技能,以及管理上和資金上的支撐。

Utilization of security analytics is slowly improving, and we’ve done a much better job of collecting data, but more effort is needed to detect, respond and report results using analytics before we can say we’re really maturing in this space.

【參考】