我們推薦利用站點到站點***或點到站點***進行遠程訪問端口訪問管理(RDP,SQL主機等)。或配置網絡安全組,劃分DMZ區域

另外一種方法是將默認端口更改爲更大範圍的端口。這不是很好的安全性,因爲該端口仍然完全暴露在互聯網中,但是比直接使用3389更好。

以下過程將更新RDP端口,創建入站Windows防火牆規則並更新Azure網絡安全組(NSG)。

注意:與任何更改一樣,在生產中執行此更改之前,請確保您完全瞭解要進行的更改內容,並且有回滾計劃。

Windows註冊表和防火牆更改的 #PS代碼:

# Write-host "What Port would you like to set for RDP: " -ForegroundColor Yellow -NoNewline;$RDPPort = Read-Host

# Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-TCP\" -Name PortNumber -Value $RDPPort

New-NetFirewallRule -DisplayName "RDP HighPort" -Direction Inbound –LocalPort $RDPPort -Protocol TCP -Action Allow Write-host "port number is $RDPPORT" -ForegroundColor MagentaWrite-host "Launch RDP with IP:$RDPORT or cmdline MSTSC /V [ip]:$RDPORT"

操作步驟:

#使用Powershell 更新VM端口

1. 管理員運行Powershell命令行

2. 粘貼命令行,輸入VM主機將要使用的高端端口

3.配置Windows防火牆策略

RDP和Windows防火牆 使用新端口進行了配置更新

4. 重新啓動VM主機

#通過GUI圖形界面更新網絡安全組(NSG)。

1.選擇修改VM主機,點擊網絡接口名稱

2.網絡安全組

3.點擊網絡組名稱

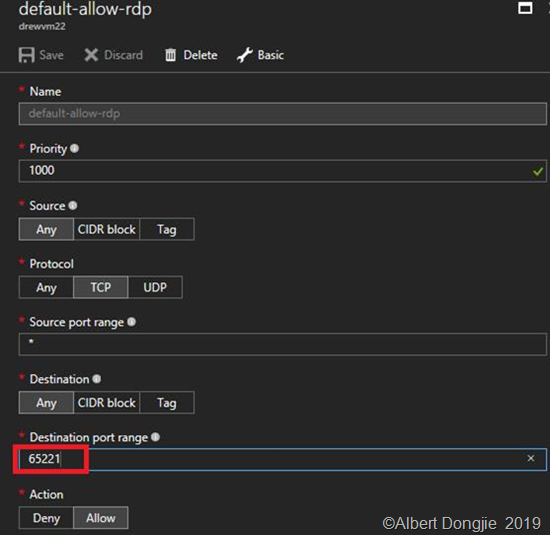

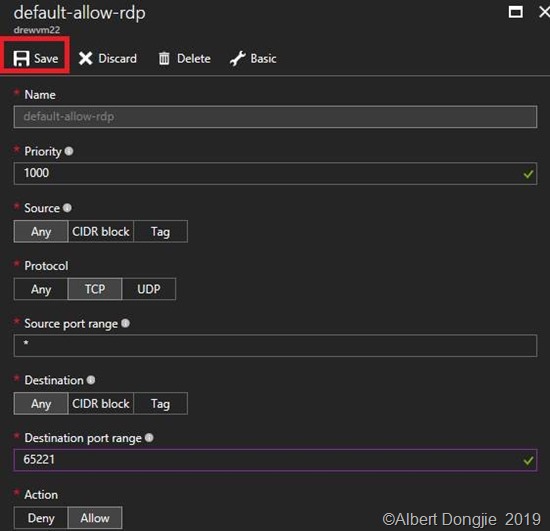

4.選擇default-allow-rdp

5.點擊高級

6.更新端口範圍選擇我們需要自定義的端口。

7. 單擊對話框外,“保存”

8. 等待NSG更新,可以通過Powershell TNC確認端口正在偵聽:{ TNC IPAddress -Port PORT} 確認爲true。

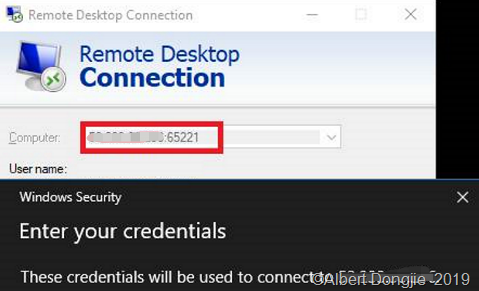

啓動RDP,輸入{IPAddress:Port},驗證配置新高位端口訪問

![clip_image002[7] clip_image002[7]](https://s4.51cto.com/images/blog/202003/17/de0b35dedfd3ee2ded0de3bb5cbccca1.png)

![clip_image003[7] clip_image003[7]](https://s4.51cto.com/images/blog/202003/17/87fcae15ebcde3d39410b02ae15fb22f.png)

![clip_image004[5] clip_image004[5]](https://s4.51cto.com/images/blog/202003/17/b48caf8adac0e4d2e8eae568ad073b8b.png)

![clip_image005[5] clip_image005[5]](https://s4.51cto.com/images/blog/202003/17/1e959e9f7bd18042c6a38f568f22e0f1.png)

![clip_image006[5] clip_image006[5]](https://s4.51cto.com/images/blog/202003/17/f60696e8a51a31ec4b4ae7c38aa4837b.png)