作者:Vic

【某日趕路,避妖怪,進了一家客棧,引出了以下故事,純屬虛構,如有雷同,肯定是巧合。。。】

某日巳時,烈日當空,獨自走在官道上,忽一陣狂風吹起風沙。不好,有妖氣。。。 心驚無奈之下,狼狽躲進一家大型客棧,配上在衙門口旁邊地攤買的地圖

拍了拍身上的塵土,眼前一亮,客棧裏燈光璀璨,涼風習習,酒香撲鼻,奇裝異服的美女不時在身邊穿過,大漠之中,竟然有此天上人間。。。趕緊找了一家開封菜館坐下【注:開封菜 = KFC】,從包裹中取出手機【注:手機是一種實時通話的器械,比起鴻雁傳書和飛鴿傳信有了很大的改善】,打開WIFI網絡搜索,出現幾個加密WIFI,我用憂鬱的眼神環視了一週,開封菜館附近除了幾家商行外,並無異樣。

再仔細端詳,在開封菜旁邊有一家店鋪,門口柱子上飄揚着一面彩旗,彩旗上印有店鋪的字號,發覺店鋪字號拼音拼寫和SSID名稱的拼音是對應上的。

【注:拼音的來歷,明朝萬曆三十三年(公元1605年),意大利傳教士利馬竇始創有系統的拉丁字母漢語拼音方案,之後經過幾次改良,成爲如今我們使用的拼音。】

多年江湖經驗告訴我,世上很多店鋪的WIFI口令一般都是電話號碼或店鋪名稱簡寫+電話號碼的組合,這情況雖不是百分之百,但有相當一部分都這樣,所以在行走江湖時設置自己的口令選則密碼組合時要注意一下,否則易招殺身之貨。。。

我就試着在口令框輸入了彩旗上的電話號碼,場面隨即Hold住了。。。登入WIFI,可以上網了。

---------------------------------------------------------------------------------------

【後現代蒙太奇寫實】

進入網絡後,習慣性的掃了下內網,就3臺設備:192.168.1.1--無線路由 192.168.1.88-- PC 和iphone

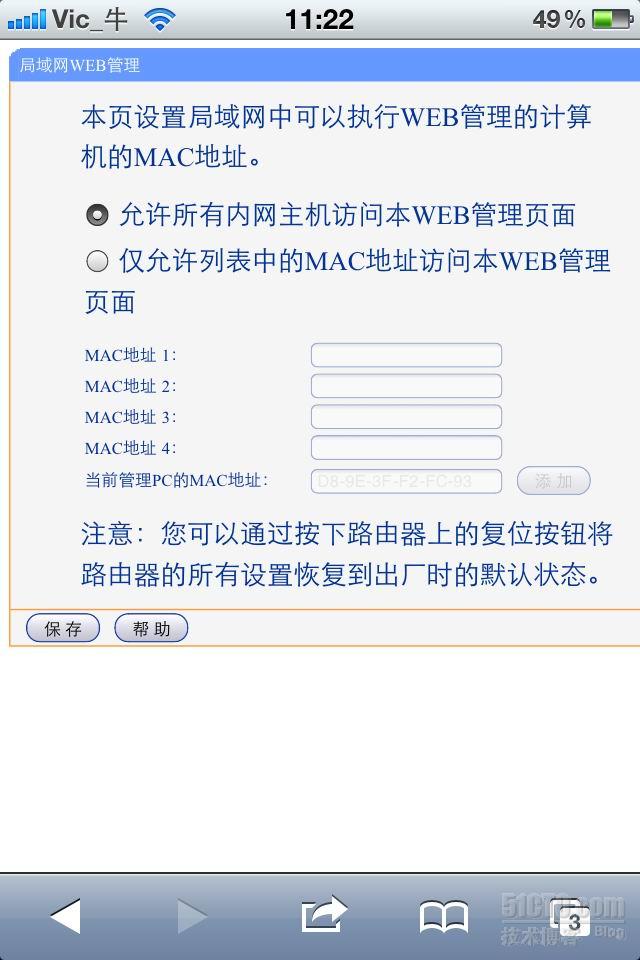

瀏覽器連接192.168.1.1的80端口提示輸入用戶和口令,直接輸入: admin默認用戶和密碼,然後~~~~~~~~然後就登入無線路由的WEB設置頁面了。用公開的電話號碼做WIFI口令,現在無線路由的默認密碼也沒更改。不重視網絡安全。

PING了一下192.168.1.1和192.168.1.88,路由可以PING通,PC未能PING通,也許,大概,可能做了IPSec或有防火牆,反正就是PING不通

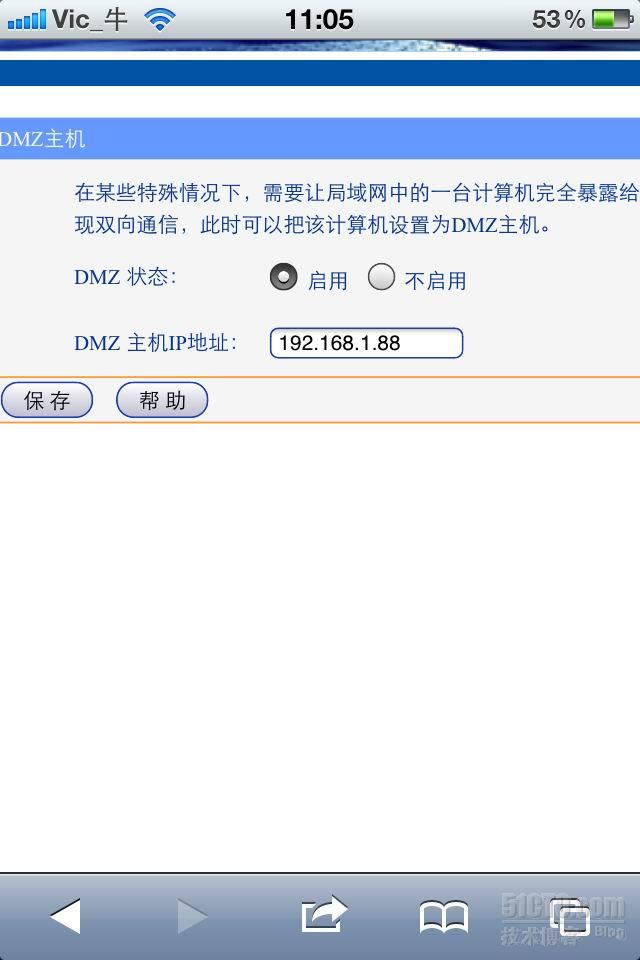

本想用NMAP直接掃192.168.1.88,很快有了新的想法,把PC映射到公網,再用NMAP掃(純屬折騰)

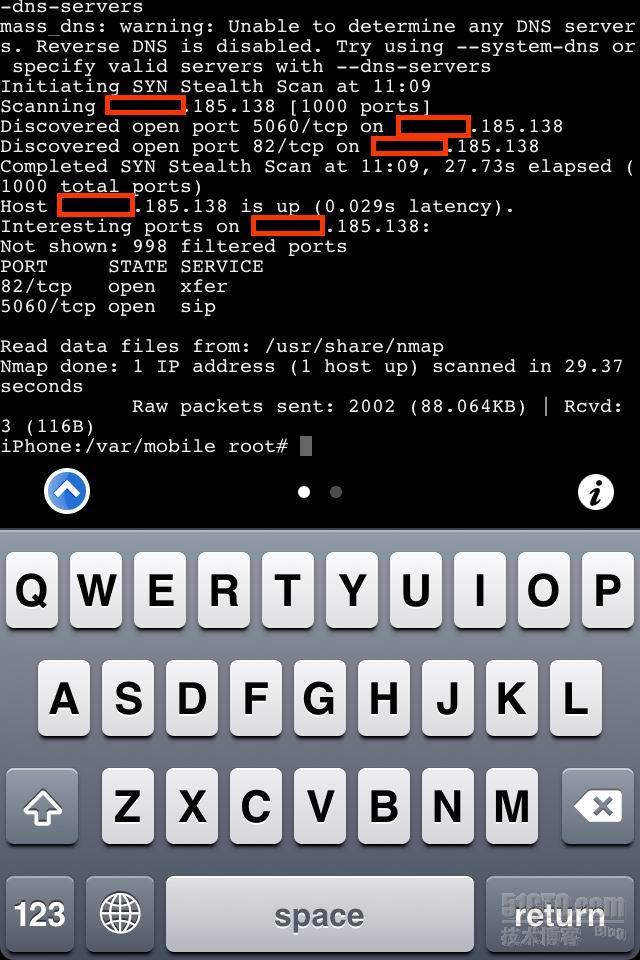

保存了設置,現在用NMAP掃描PC,看是否能突破限制,掃描結果如下,2個端口開啓:82端口xfer XFER Utility傳輸實用程序和5060端口 SIP網絡電話。

Nmap再次顯示了它的功力。

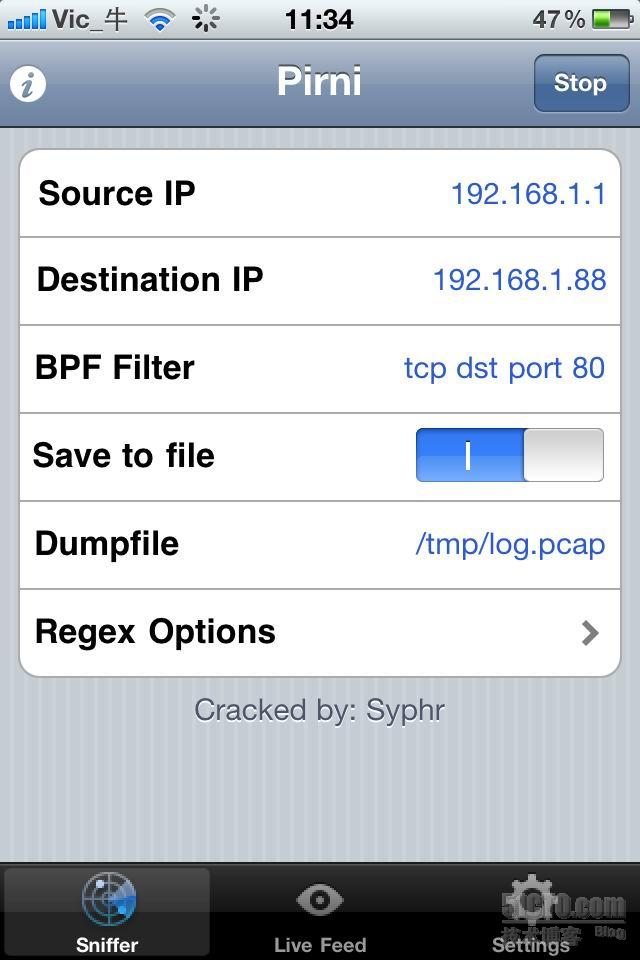

控制了網關,進有步瞭解PC,是時候使用sniffer了。前幾天自己組了個內網試了iPhone下的sniffer:Derv,趁這機會正好試下另一款:Pirni Pro GUI界面的。

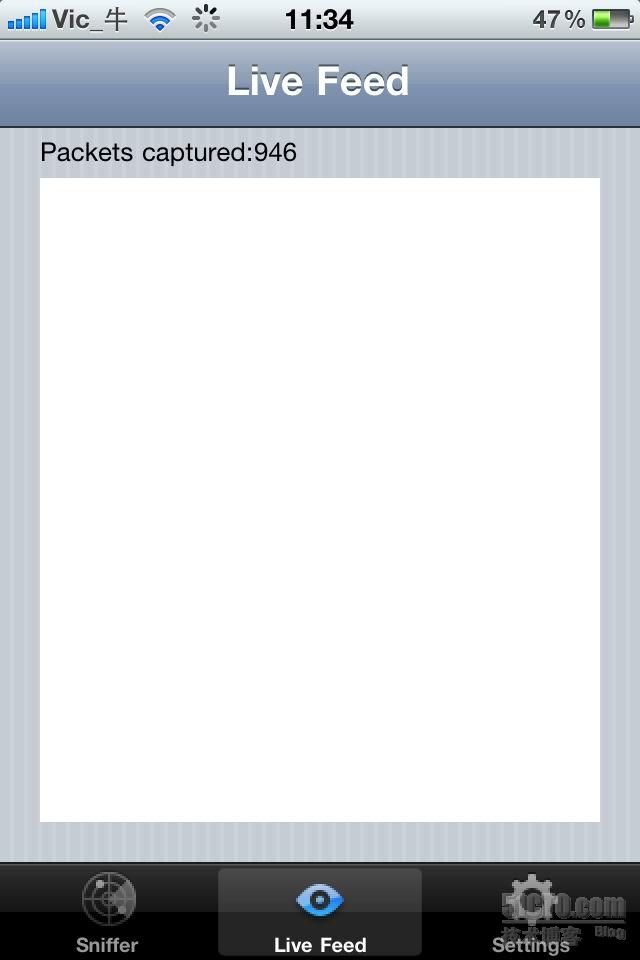

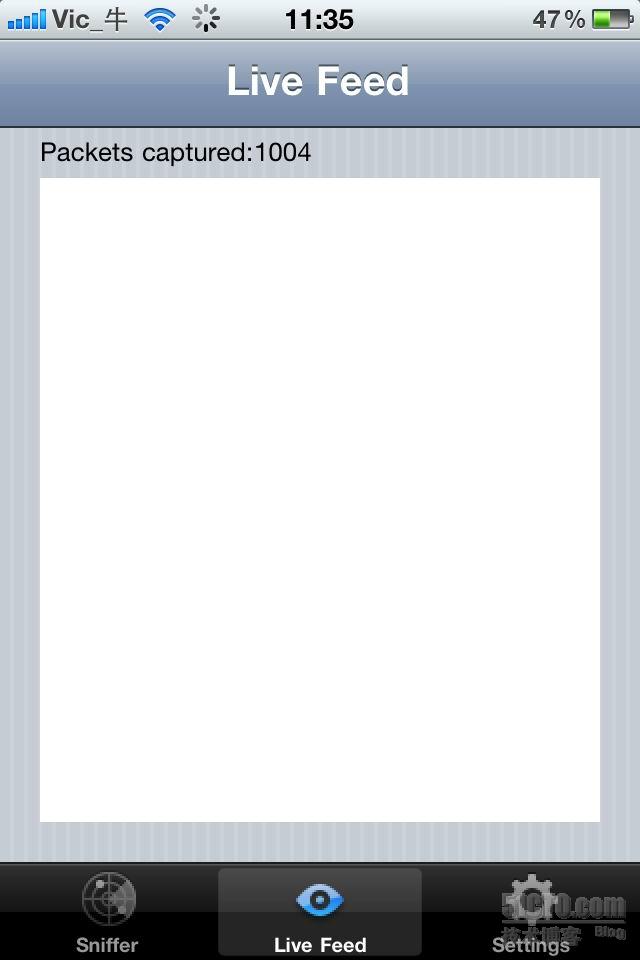

設置好網關IP,設置sniff的主機IP,設置端口。設置完成後,手點一下屏幕右上的start 開始工作,我們再選擇Live Feed 切換數據包截取顯示頁,

如圖顯示,截取數字包的數字不停變換中

嗅了幾分鐘就關閉軟件,此行主要還是測試Pirni Pro 是否可用,測試結果滿意。

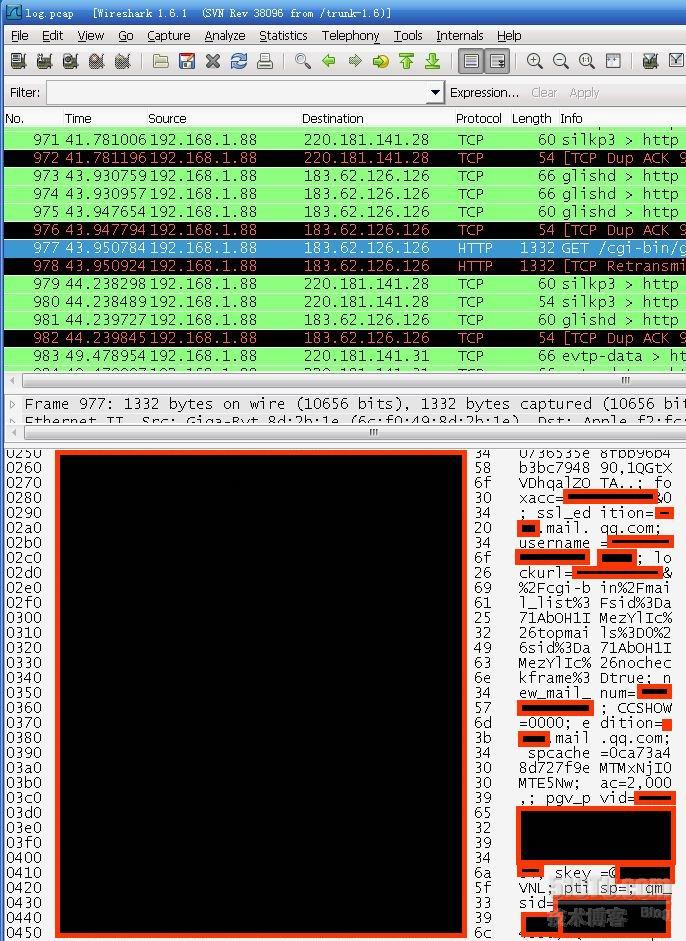

sniff的結果保存在手機 /tmp 目錄下,文件名爲:log.pcap ,目前我還沒找到在IPHONE下打開 pcap文件的應用程序,所以sniff後還是要電腦來分析數據包,真是美中不足啊。

如果哪位大俠知道IPHONE下分析PCAP文件的應用程序,請告知一聲,小弟先感謝了。

回到家,用Wireshark打開log.pcap 粗略看了下包內容,得知,上班時間,員工在上QQ。。

小結:

該店鋪對於網絡安全的意識不夠重視,或者是掌櫃的偷懶吧,導致了內網不安全。如果在設置路由的時候,加上一條,只允許特定的MAC地址主機才能登陸WEB管理,情況會相對安全些。

Pirni Pro的測試效果很好,火力十足。