Azure 防火牆是託管的基於雲的網絡安全服務,可保護 Azure 虛擬網絡資源。 它是一個服務形式的完全有狀態防火牆,具有內置的高可用性和不受限制的雲可伸縮性。

使用Azure Firewall可以跨訂閱和虛擬網絡集中創建、實施和記錄應用程序與網絡連接策略。 Azure 防火牆對虛擬網絡資源使用靜態公共 IP 地址,使外部防火牆能夠識別來自你的虛擬網絡的流量。 該服務與用於日誌記錄和分析的 Azure Monitor 完全集成

Azure防火牆提供Microsoft描述的以下功能:

- 內置高可用性:無需額外的負載平衡器

- 受限制的雲可伸縮性:Azure防火牆可以根據需要進行擴展

- 應用程序FQDN過濾規則:您可以限制出站Web流量

- 網絡流量過濾規則:您可以按源和目標IP地址,端口和協議允許或拒絕網絡過濾規則

- FQDN標記:您可以輕鬆使用標記來允許或拒絕流量

- 出站SNAT支持:出站IP地址轉換爲Azure防火牆公共IP

- 入站DNAT支持:防火牆公共IP地址的入站流量轉換爲內部IP地址。

- Azure Monitor日誌記錄:所有事件都與Azure Monitor集成

在本文中,我們將探討以下步驟:

- 創建資源組

- 創建一個vNet

- 創建3個子網

- 創建2個虛擬機

- 部署防火牆

- 配置默認路由

- 創建應用程序規則

- 測試防火牆

以下是該架構的概述:

創建資源組

首先我們需要創建一個資源組,此資源組用來承載本次實驗的所有資源。打開Azure Portal,然後點擊“資源組”—“新建資源組”

訂閱:選擇我們使用的Azure訂閱

資源組名稱:輸入需要使用的資源組名稱

區域:選擇資源的創建位置

然後點擊創建:

創建虛擬網絡

我們需要創建一個包含三個子網的虛擬網絡,具體如下:

- 名稱:鍵入此虛擬網絡的友好名稱

- 地址空間:輸入所需的地址空間

- 訂閱:選擇您的Azure訂閱

- 資源組:選擇我們之前創建的RG

- 位置:選擇資源所在的位置

- 子網:此步驟非常重要,因爲您必須使用名爲“AzureFirewallSubnet”的固定名稱。

創建完虛擬網絡後我們還需要創建第二個子網(SRV-VNet 10.1.2.0/24)和第三個子網(Jump 10.1.3.0/24),創建完成後如下圖所示:

創建虛擬機

在前面的步驟中我們創建了一個包含三個子網的資源組和虛擬網絡。現在,我們需要創建兩個虛擬機。第一個是將用於連接到第二個虛擬機的Jump服務器。Jump機器稱爲“JUMP01”

使用Azure嚮導創建虛擬機:

在“網絡”區域中,選擇“Jump-VNet”並創建新的“公共IP地址”,以便從Internet訪問Jump服務器。另外我們需要允許RDP協議:

使用同上述步驟相同的步驟創建虛擬機16SRV01:

此虛擬機必須位於“SRV-VNet”子網中,我們無需打開任何公共入站端口。

部署Azure Firewall

下面我們需要開始部署Azure Firewall。在Azure Portal中點擊“所有服務”,搜索“Firewalls”:

點擊“添加“來創建我們所需的Aazure Firewall並輸入如下信息: - 選擇您的Azure訂閱

- 選擇以前創建的資源組

- 輸入防火牆的友好名稱

- 選擇以前創建的虛擬網絡

- 並且不要忘記創建公共IP地址

創建完成後如下圖所示,我們需要記錄下此防火牆的專用IP以便於後續配置的使用:

創建路由表

在Azure Portal中搜索“路由表“:

創建一個名爲“Go-To-Firewall”的新路由表。此路由表將包含服務器將選擇路由流量的默認路由

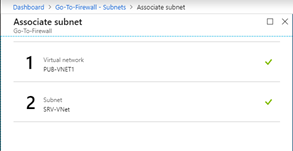

創建路由表後,必須將服務器子網關聯到此路由表。轉到“ 子網 ”部分,然後單擊“ 關聯 ”

選擇“虛擬網絡“和”子網“:

配置完成後如下圖所示:

現在,我們必須向虛擬設備添加默認路由。轉到“ 路線 ”部分,然後單擊“ 添加 ”:

輸入以下信息:

- 路由名稱:它是默認路由的友好名稱

- 地址前綴:要指示默認路由,必須輸入0.0.0.0/0

- 下一跳類型:選擇“虛擬設備”

- 下一跳地址:輸入先前複製的專用IP地址

配置完成後如下圖所示:

創建應用程序規則集合

防火牆已部署,因此我們可以添加應用程序規則以過濾出站Web流量。轉到“ 規則 ”部分,然後單擊“ 添加應用程序規則集合 ”:

輸入此規則的友好名稱,然後設置優先級並選擇操作(允許或拒絕)。接下來,您必須指明源地址,協議和目標FQDN。

在我的情況下,我想允許從16SRV01虛擬機到www.mspcloud.club的網絡流量。

要解析FQDN,計算機必須能夠聯繫DNS服務器。在本文中,我創建了一個網絡規則,允許從服務器子網到OpenDNS服務器的DNS請求。

測試防火牆

首先,我們需要從公共IP地址連接到Jump服務器,然後,我可以啓動一個新的MSTSC窗口,使用私有IP地址連接到SRV01機器。

最後一步是檢查先前在Azure防火牆中創建的應用程序規則。我只需要打開一個Web瀏覽器並輸入網站URL。

在我的情況下,我可以確認我的博客正在回覆,但如果嘗試瀏覽Google,則會顯示錯誤消息。我應該創建一個允許www.google.com的應用程序規則。

藉助Azure防火牆,您可以非常輕鬆快速地保護Azure資源。您還可以使用Azure PowerShell自動執行任務。

Azure防火牆允許您創建應用程序規則和網絡規則來控制入站和出站網絡流量。