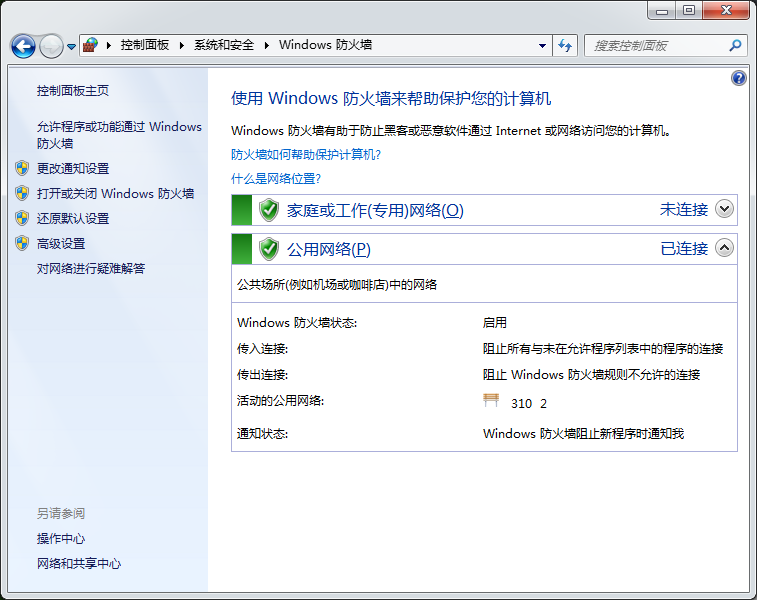

1.打開 “控制面板 --> 系統和安全 --> Windows 防火牆” 進入如下界面:

其中描述了基本的防火牆狀態。在左邊菜單欄的 ‘打開或關閉windows防火牆’可以設置是否啓用防火牆。

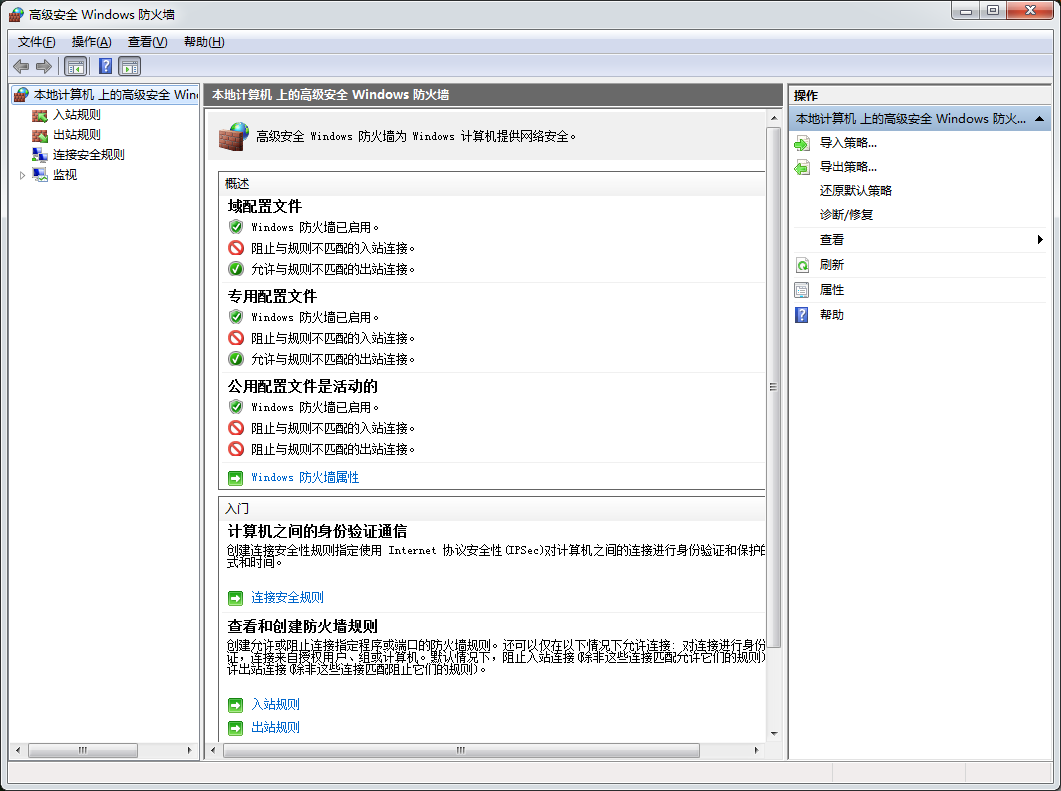

2.點擊左邊菜單欄裏的‘高級設置’,進入如下界面:

中間的部分是關於防火牆基本描述,有關於不同網絡位置(域,專用,公用)的配置文件。可以選擇默認。此處爲了演示,需要對配置文件做修改。

3.選擇配置文件 下方的 ‘ Windows防火牆屬性’ 彈出如下對話框:

我們在此處將 ‘公用配置文件’中的入站連接也改爲‘阻止’,然後‘確定’保存設置。

××××××××××××××××××××××××××××××××××××××××××××××××××××

補充說明:

在 “控制面板 --> 網絡和Internet --> 網絡和共享中心”有關於當前網絡連接的基本描述信息,在 “查看活動網絡”關於當前連接所處的網絡位置的描述,點擊 ‘公用網絡’ 彈出如下界面,可以更改當前網絡連接所處的網絡位置,即對應上面提到的不同的配置文件。

××××××××××××××××××××××××××××××××××××××××××××××××××××

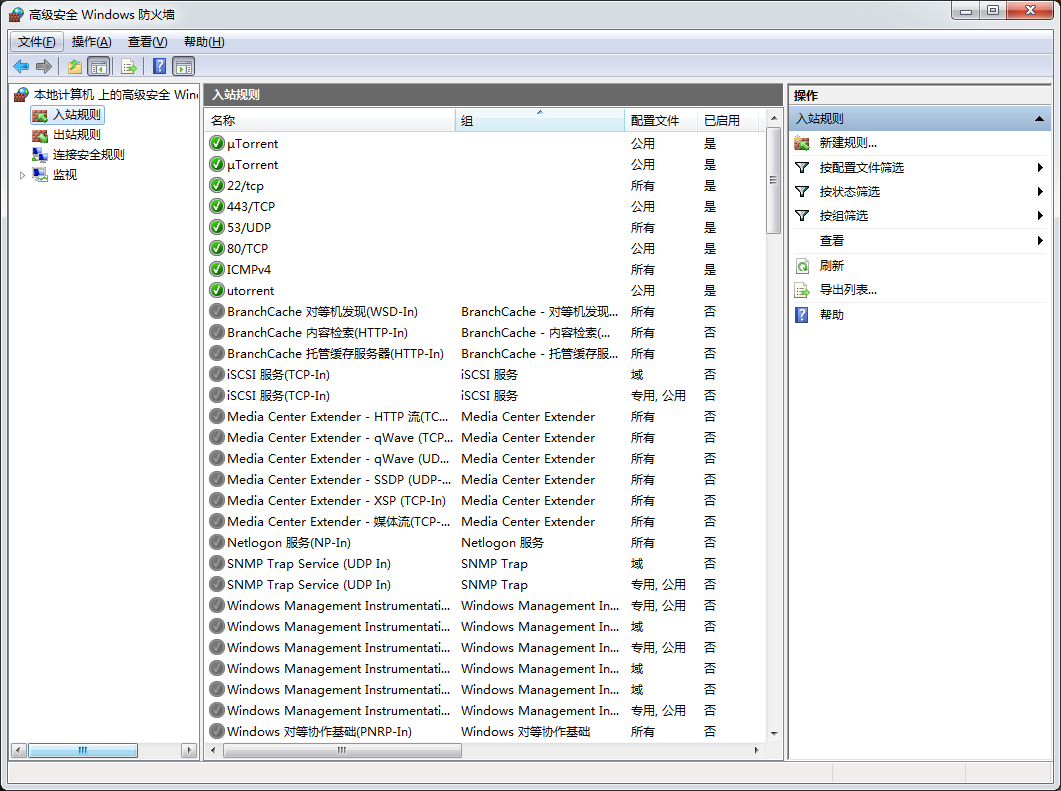

4.設置完不同的網絡位置的配置文件後,點擊左側的‘入站規則’或‘出站規則’進入詳細的設置。(Ps:入站規則 可以理解成 遠程主機訪問本地,同理,出站規則 可以理解成 本地訪問遠程主機 )

如下圖所示爲本機當前(前面的8條)設置的一些入站規則:

在默認設置下,前面的8條規則是沒有的,而且因爲之前的設置(包括‘打開或關閉防火牆’中的‘啓用’了防火牆,並在‘高級設置 --> windows防火牆屬性’的公用配置文件中設置了默認的‘入站連接’和‘出站連接’爲‘阻止’選項),系統無法訪問互聯網。

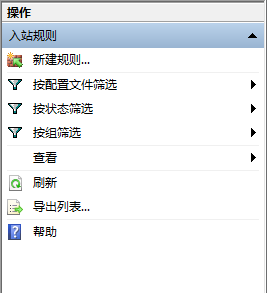

5.那麼,下面開始介紹如何設置防火牆以使瀏覽器訪問互聯網。在上圖“高級安全 Windows防火牆”的“入站規則”的右邊,有相關的入站規則的操作,如下圖所示:

6.選擇‘新建規則’,彈出如下對話框:

在此處,可以選擇要創建的規則類型可以基於‘程序’‘端口’等做設置。基於程序和端口的設置此處不做說明,可自行嘗試。

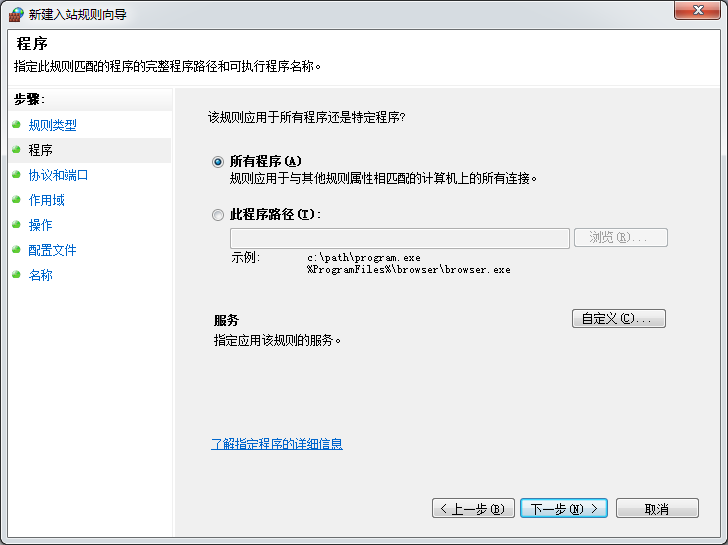

7.下面詳細說明一下如何用 ‘自定義’規則類型進行設置。選中‘自定義’後點擊‘下一步’,彈出如下對話框:

因爲當前說明的是如何設置防火牆以使瀏覽器訪問互聯網,而目前有諸多的瀏覽器,如果在此處指定‘此程序路徑’或在前一步 創建的規則類型時選擇基於‘程序’做設置的話,當使用多個瀏覽器的時候,多條規則,太過繁瑣(當然,也可以在前一步 創建的規則類型時選擇基於‘端口’做設置),所以此處選擇規則應用於‘所有程序’。我們知道,使用瀏覽器是,一般訪問的是遠程的 80(http)或 443(https)端口。當然,有的網站會使用8080 端口。下面以 80 端

口爲例,其他端口設置類似。

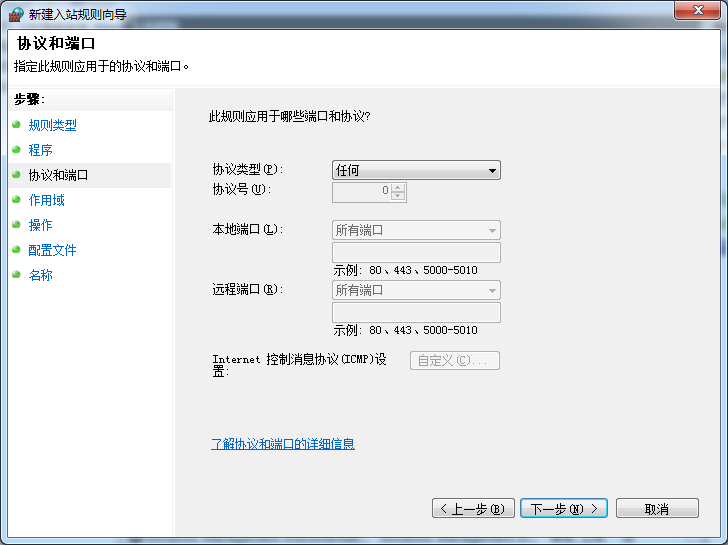

8.點擊‘下一步’:

9.設置‘協議類型’,瀏覽器訪問是基於TCP的可靠協議傳輸數據,本地端口任意,遠程端口指定爲 ‘80’,設置如下:

10.下一步

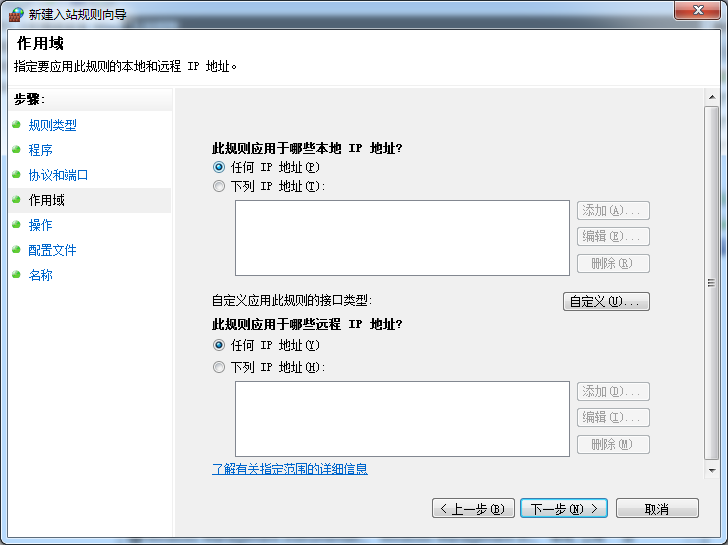

11.可以設置基於IP地址的控制訪問,如果沒有特殊需要,此處不做設置,直接‘下一步’

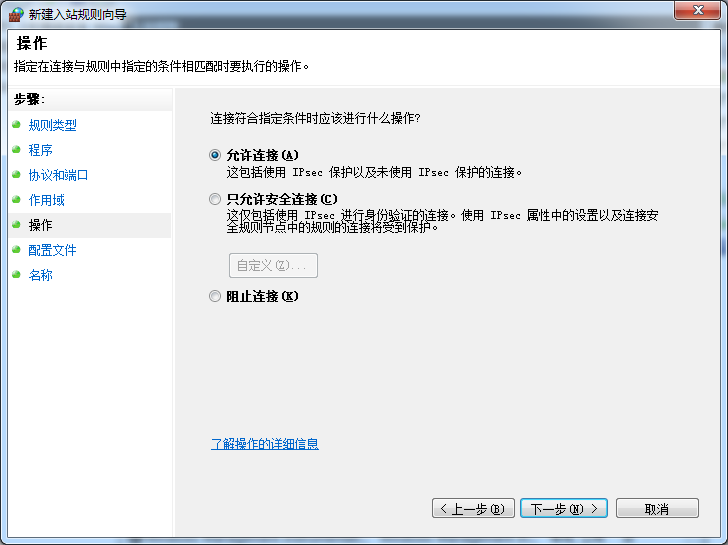

12.選擇‘允許連接’即可,然後繼續‘下一步’:

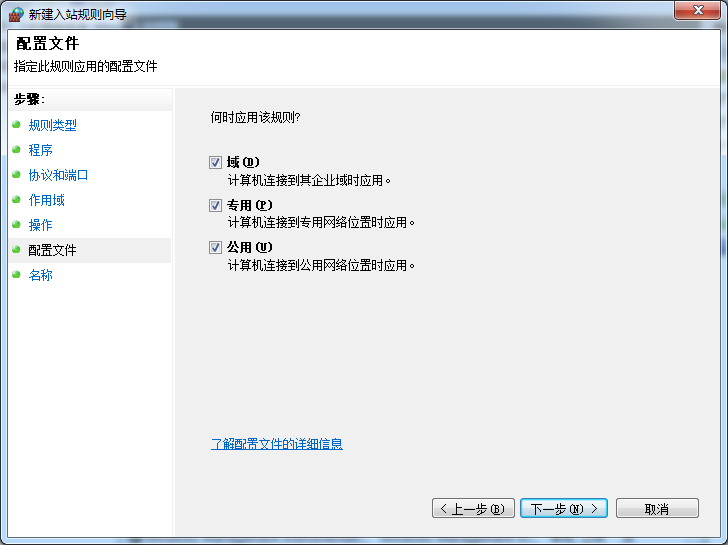

設置該規則生效的 不同的網絡位置 ,關於網絡位置,之前已作說明,不再贅述,如無特殊需要,直接‘下一步’:

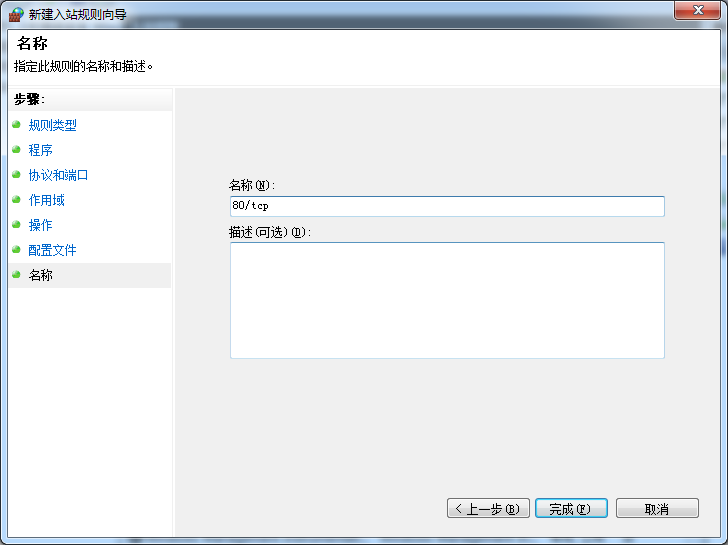

‘名稱’是必填項,可以設置一個比較方便記憶的名字,如 此處是基於TCP協議對80端口做的設置,描述可以省略,視個人情況而定。然後點擊‘完成’即可。

現在很多網站開始採用加密的https來訪問,故還需參照以上設置443 端口

因之前對公用配置文件的默認的入站和出站規則都設置爲了‘阻止’,所以還需設置出站規則。大致的設置到此結束。

××××××××××××××××××××××××××××××××××××××××××××××××××

補充說明一些常用協議及端口號:

端口號 協議 註釋

1 TCPMUX 主要在SGI Irix機器

5 REMOTE JOB ENTRY(RJE) 遠程作業

7 ECHO 回聲

18 Message Send Protocol(MSP) 報文發送協議

20 FTP-Data 文件傳輸協議

21 FTP-Control 文件傳輸協議

22 SSH Remote Login Protocol 遠程登陸

23 Telnet 遠程登陸

25 Simple Mail Transfer Protocol SMTP簡單郵件傳輸協議

29 MSG ICP

37 TIME 時間

43 Host Name Server(NAMESERV) 主機名稱服務

49 Login Host Protocol TACACS登錄主機協議

53 Domain Name System(DNS) 域名系統

69 Trivial File Transfer Protocol 小型文件傳輸協議

70 Gopher Services 信息檢索協議

79 Finger 查詢遠程主機在線用戶等信息

80 HTTP 超文本傳輸協議

92 npp 網絡打印協議

93 dcp 設備控制協議

103 X.400 Standard 電子郵件標準

108 SNA Gateway Access Server

109 POP2 郵件服務

110 POP3 客戶端訪問服務器端的郵件服務

115 Simple File Transfer Protocol SFTP簡單文件傳輸協議

118 SQL Services

119 Newsgroup NNTP

137 NetBISO Name Service NetBIOS 名稱解析

139 NetBIOS Datagram Service NetBIOS 會話服務

143 Interim Mail Access Protocol IMAP

150 NetBIOS Session Service

156 SQL Server

161 SNMP 簡單網絡管理協議

179 Border Gatewat Protocol(BGP) 邊界網關協議

190 Gateway Access Control Protocol GACP

194 Internet Relay Chat IRC

197 Directory Location Service DLS

389 Lightweight Directory Access Protocol LDAP

396 Novell Netware over IP

443 HTTPS 安全超文本傳輸協議

444 Simple Network Paging Protocol SNPP

445 Microsoft-DS

458 Apple QuickTime

546 DHCP Client 動態主機配置協議 – 客戶端

547 DHCP Server 動態主機跑配置協議 – 服務器端

563 SNEWS

569 MSN

1080 Socks

寫在最後:在網絡測試時常用到的 ping 命令,使用的是 ICMP 協議,沒有特定的端口號!!!而且ICMP協議分爲 ICMPv4 ICMPv6 兩個版本,分別對應IPv4 和IPv6 。